![]() Heute noch ein kleiner Blog-Beitrag zu einem kostenlos von G Data angebotenen Windows-Tool G Data USB Keyboard Guard, mit dem sich die USB-Anschlüsse gegen Bedrohungen durch Angriffe schützen lassen sollen.

Heute noch ein kleiner Blog-Beitrag zu einem kostenlos von G Data angebotenen Windows-Tool G Data USB Keyboard Guard, mit dem sich die USB-Anschlüsse gegen Bedrohungen durch Angriffe schützen lassen sollen.

Anzeige

Worum es geht, hatte ich im Artikel Black Hat 2014: USB-Geräte als Sicherheitsrisiko thematisiert. Auf der Black Hat 2014 Hackerkonferenz wurde ein Angriffsszenario über USB-Geräte mit manipuliertem USB-Controller vorgestellt. USB-Geräte können sich, wegen Schwachstellen im Protokoll, als verschiedene Geräte-Typen ausgeben. So könnte ein manipulierter USB-Stick auch als Tastatur oder Maus fungieren und auf dem System schädliche Operationen ausführen. Oder der manipulierte Controller schickt infizierte Dateien beim Zugriff auf den USB-Speicher an das Host-Betriebssystem zurück. Manipulierte USB-Controller-Firmware kann durch gängige Virenscanner nicht erkannt werden.

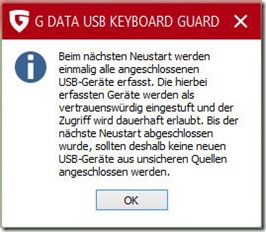

Nun hat der deutsche Sicherheitsanbieter G Data den kostenlosen G Data USB Keyboard Guard freigegeben, der Windows-Systeme vor "schädlichen Tastaturen" schützen soll. Es überprüft neu angeschlossene Tastaturen und zeigt dem Anwender eine Warnung an. Der Anwender kann nun bestätigen, dass er die Tastatur verwenden will. Hat er einen USB-Stick angeschlossen, sollte auch dem letzten Anwender klar sein, dass das keine Tastatur ist. Sowohl heise.de als auch chip.de berichteten.

Während chip.de nur darauf hinweist, dass der Schutz nicht wirkt, wenn sich der manipulierte USB-Stick als Maus oder Netzwerkkarte tarnt, geht heise.de detaillierter auf die Lösung ein. Man verweist auf die konzeptionellen Probleme des Ansatzes, weil keine digitalen Signaturen überprüft werden. So ließen sich IDs freigeschalteter Geräte emulieren – oder man verwendet IDs von Geräten, die keine Tastatur darstellen (z.B. Maus, Touchpad etc.). Laut heise.de will G Data diese Funktionen nachrüsten.

Bleibt die abschließende Bewertung des Ganzen. Einerseits will ich G Data keinen Knüppel zwischen die Füße werfen. Der Ansatz ist erst einmal nobel. Das Tool ist kostenlos und könnte einfache Angriffsszenarien möglicherweise abblocken. Heise.de konstatiert, dass es die "Messlatte höher lege". Aber es schützt nur in einem speziellen Szenario – so dass ich das Tool als "klasse Werbemittel der Art: G Data, die tun was" einstufe. Wo meine Bauchschmerzen anfangen? Normalerweise hätte ich gesagt "Schlangenöl" und gut ist – wäre also zur Tagesordnung übergegangen.

Aber es wird zukünftig sicherlich ähnliche Lösungen von weiteren Anbietern geben. Und es gibt mit Sicherheit Leute, die sich das Teil (oder gleich mehrere) auf's System zerren und ganz stolz über den neuen Schutz sind. 'Sorglos lässt sich die neue Welt genießen, ich haue wieder alles an die USB-Buchse, war irgendwie mit Flex und Lötkolben passend gemacht werden kann.' Ist mir auch schnurz egal – solange diese Klientel dann nicht "wegen unerklärlicher Fehler mit diesem doofen Windows" in den Microsoft Answers-Foren aufschlägt.

Heute müssen wir bloß schreiben "Welches Internet Security Suite werkelt bei dir? Deinstallieren, ein clean Tool des Herstellers ausführen, neu booten und dann eine Prüfung auf beschädigte Dateien ausführen." Meist tut es dann oder es wird ein total kaputtes Windows festgestellt, so dass "zurück, alles auf neu" angesagt ist. Zukünftig dürfen wir dann noch unseren Sermon "und ist ein BadUSB-Protector installiert?" mit dazu schreiben. Spätestens beim nächsten größeren Windows-Update könnte es dann auch noch aus dieser Ecke knallen. Bereits jetzt sehe ich, dass sich die Zugriffszahlen im Blog bei anstehenden größeren Microsoft Updates verdoppeln. Muss ich dann möglicherweise eine Verdreifachung der Zugriffe befürchten, wenn die BadUSB-Protectoren auf breiter Flur ankommen?

Oder sehe ich das mal wieder alles zu pessimistisch? Ich werde doch nicht auf Linux oder OS X umsteigen müssen, wo es zwar die gleichen BadUSB-Angriffsszenarien, aber keine Pseudo BadUSB-Protection-Tools gibt. Denn Sinn macht das Ganze nur, wenn das Design der USB-Spezifikationen angepasst und eine Implementierung im Betriebssystem vom jeweiligen Hersteller vorgenommen wird.

Anzeige

2015

2015

Ja, es gibt Probleme. Wenn selbst nach Deinstallation keine USB-Zugriffe mehr möglich sind, also Geräte nicht mehr angeschlossen werden können, selbst mit Admin-Rechten nicht!

Definitiv nicht zu empfehlen. Der Guard wurde mit einem GData Update mitinstalliert und verursacht nur Probleme. Alle 10 Sekunden wird ein Problem mit meiner Maus festgestellt und der Guard öffnet sich, solange kann ich die Maus nicht verwenden. Nervt nur dieses Gadget.

Mittlerweile scheint die Software reifer…

Keine Fehlalarme bei Mausbenutzung und ansonsten bis auf alle paar Wochen eine "Info zur allgemeinen Sicherheit" unauffällig im Hintergrund.

:::eine reifere BadUSB Guard Lösung ist in HitmanPro 3.7 implementiert und arbeitet sehr zuverlässig. Trotzallem, Vorsicht bleibt auch weierhin geboten. Einen digitalen RUNDUM-SORGLOS-SCHUTZ gab es nie und wird es auch nicht geben; ähnlich wie in der Politik.

Wir haben immer wieder vereinzelte Probleme mit dem GDATA-Keyboard-Guard bei Kunden, zwar nicht viele, aber dafür ärgerliche Probleme; z.B. wenn wir Rechner bei uns installieren/reparieren und dann an den Kunden ausliefern.

Wenn der Kunde dann seinen Rechner bei sich mit seiner eigenen Tastatur hochfährt, sperrt der USB-Guard die USB-Tastatur und verlangt die Freischaltung; leider zu früh, weswegen der Benutzer dann kein Kennwort zur Windows-Anmeldung eingeben kann; die Tastatur ist dann quasi tot. Man kann das dann meist über die Bildschirmtastatur umgehen (die Maus funktioniert ja), aber bei einem Domaenen-Login bleibt man am Screen "Drücken Sie CTRl+Alt+Entf um sich anzumelden" kleben, dort wird keine Bildschirmtastatur angeboten. Da hilft dann nur ein kurzer Besuch beim Kunden mit einer PS2-Tastatur und der Hoffnung, dass der PC noch eine PS2-Tastaturbuchse hat.