In Kooperation zwischen dem deutschen Bundesamts für Sicherheit in der Informationstechnik (CERT-Bund), die Cybercrime-Einheit der ukrainischen Polizei, dem Security Centrum in Kiew und dem Sicherheitsanbieter ESET wurde das Linux-Botnetz Mumblehard zerschlagen.

In Kooperation zwischen dem deutschen Bundesamts für Sicherheit in der Informationstechnik (CERT-Bund), die Cybercrime-Einheit der ukrainischen Polizei, dem Security Centrum in Kiew und dem Sicherheitsanbieter ESET wurde das Linux-Botnetz Mumblehard zerschlagen.

Anzeige

Dies geht aus einem Pressetext von ESET hervor. ESET ist es wohl gelungen, einen Sinkhole-Server aufzusetzen, der alle bekannten Mumblehard-Komponenten enthielt und so relevante Verbindungsdaten aufzuzeichnen.

ESET infiltriert schadhaftes Netzwerk

Dies ermöglichte es, die beteiligten und infizierten Webserver ausfindig zu machen. Ein Hinweis an das Computer-Notfallteam des Bundesamts für Sicherheit in der Informationstechnik (BSI) bewirkte, dass die weltweiten CERT-Stellen in den Regionen Mitteilungen an die infizierten Serverbetreiber senden und mit Nachdruck um Bereinigung der Mumblehard-Infektion bitten.

Mumblehard seit Frühjahr 2015 aktiv

ESET schreibt, dass man das Mumblehard Linux-Botnetz im Frühjahr 2015 aufspürte und dessen Wirkungsweise in einem umfangreichen Forschungspapier (Download der PDF-Datei) bis ins Detail öffentlich analysierte. Nach dieser Publikation registrierte der ESET Sinkhole-Server erste Veränderungen: So verringerte der kriminelle Autor der Malware unmittelbar nach Veröffentlichung des ESET Forschungspapiers zunächst die Ziel-IP-Adressen der Command&Control-Server (C&C-Server) auf eine einzige IP. Die Gründe für diesen Schritt sind unklar, womöglich fühlte sich der Kriminelle bedrängt oder vereinfachte schlicht die Organisation. Diese Anpassung geschah im Laufe der Monate Mai bis Juni 2015 sukzessive und konnte durch die Analysevorrichtungen des ESET Sinkhole-Servers genau nachverfolgt werden.

Da durch diese Änderung nur noch ein einziger C&C-Server die Steuerung aller nachgeschalteten Bots übernahm, begann die Jagd auf diesen C&C-Server. Mit der Hilfe der Cybercrime-Sondereinheit der ukrainischen Polizei und CyS Centrum LLC konnte der C&C-Server des Mumblehard-Netzwerkes im Herbst 2015 endlich ausfindig gemacht und vom Netz genommen werden. Die forensische Analyse ergab, dass die Annahmen des ESET Forschungsberichtes aus Frühling 2015 weitgehend stimmten.

SPAM-Filter ausgeklügelt umgangen

Um die verteilten SPAM-Mails der infizierten Server in den Mailprogrammen der Opfer so sichtbar wie möglich erscheinen zu lassen, integrierten die Cyberkriminellen einen ausgeklügelten Mechanismus: die Spamhaus Composite Blocking List (CBL), eine dynamische SPAM-Absenderdatenbank, wurde durch ein automatisches Skript ausgetrickst. Wanderte einer der infizierten Botnet-Server auf die Blacklist, sorgte ein Skript dafür, dass eine manuelle Löschung der IP über das für fehlerhafte Listungen vorgesehene Formular auf der Spamhaus-Website unmittelbar erfolgte. Und das trotz eines vorgeschalteten CAPTCHA-Bildes, das womöglich durch externe Dienstleister oder eine optische Texterkennung umgangen wurde.

Weiterhin viele Tausend Linux/BSD-Server infiziert, aber inaktiv

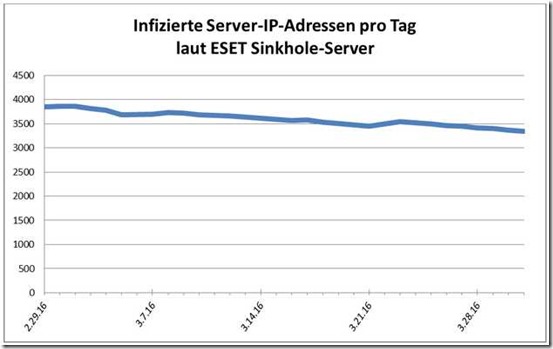

Durch das gemeinsame Vorgehen der Behörden und ESET ist das Mumblehard-Botnetz tot. Allerdings bestanden laut ESET Analysedaten im März 2016 noch über 4000 infizierte, aber durch den fehlenden C&C-Server inaktive „Mumblehard-Zombies" weltweit. Die Administratoren der Server werden weiterhin vom CERT-Bund angeschrieben, gewarnt und über die Infektion aufgeklärt.

Anzeige

Infizierte Server-IP-Adressen pro Tag laut Analysedaten von ESET

Wer auch immer eine Warnung des CERT-Bund erhält, sollte den eigenen Server umgehend von der Schadsoftware reinigen. ESET erklärt online bei GitHub, wie kompromittierte Webserver gereinigt werden können. Um zukünftige Infektionen mit Schadsoftware zu vermeiden rät ESET zudem dazu, alle Serverkomponenten stets aktuell zu halten und mit komplexen Passwörtern zu versehen. Eine zusätzliche Server-Sicherheitslösung wie ESET File Security hilft dabei, die Sicherheit durch proaktiven Schutz zu erhöhen. Weitere Details finden sich in diesem ESET-Blog-Beitrag.

2015

2015