![]() Die Entwickler von Erpressungstrojanern werden immer raffinierter. Eine Phantom-Ransomware treibt es auf die Spitze und zeigt eine Windows 10-Update.Meldung an.

Die Entwickler von Erpressungstrojanern werden immer raffinierter. Eine Phantom-Ransomware treibt es auf die Spitze und zeigt eine Windows 10-Update.Meldung an.

Anzeige

Entdeckt wurde die Ransomware von Jakub Kroustek von AVG, der einen Tweet auf Twitter abgesetzt hat.

Fantom Ransomware Encrypts your Files while pretending to be Windows Updatehttps://t.co/sRdTD7yAyn

— Lawrence Abrams (@BleepinComputer) 25. August 2016

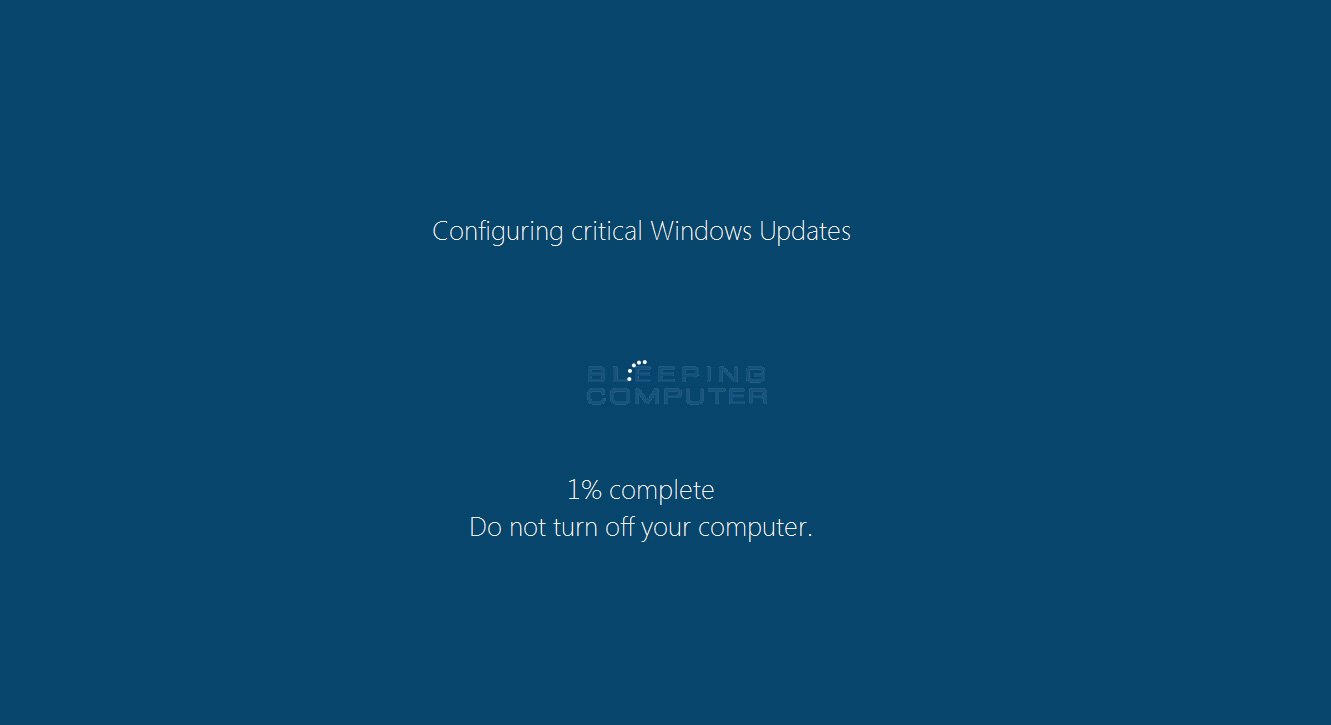

Die von BleepingComputer im Details beschriebene Ransomware nutzt die Tatsache, dass Microsoft alle paar Tage ein Update für Windows 10 raus bläst. Die Ransomware gibt vor, ein wichtiges Update für Windows 10 zu sein und führt auch eine Datei WindowsUpdate.exe aus. Der Nutzer bekommt sogar eine "Update-Anzeige" zu sehen.

(Quelle: BleepingComputer)

Die Anzeige erfolgt aber nicht unter Windows PE, sondern der BlueScreen überlagert lediglich den Windows-Desktop. Im Hintergrund verschlüsselt die Schadsoftware die Dokumente des Benutzers. Die Überraschung kommt (auch das ist für Windows 10 nicht neu), erst später. Dann meldet sich die Ransomware mit einer Fehlermeldung im Klartext:

(Quelle: BleepingComputer)

Die verschlüsselten Dateien tragen die Erweiterung .fantom. Unter %UserProfile%\2d5s8g4ed.jpg wird dann noch eine Bilddatei gespeichert, die den Namen des Schädlings trägt. Weitere Details sind dem BleepingComputer-Artikel zu entnehmen. (via)

2015

2015

"Die Ransomware gibt vor, ein wichtiges Update für Windows 10 zu sein und führt auch eine Datei WindowsUpdate.exe aus."

Läuft die nur unter Windows 10? Wenn die auch unter Windows XP /Vista / 7 / 8 / 8.1 erscheint, dann könnte man suggerieren, es handele sich um ein kostenloses Upgrade auf Windows 10. Sozusagen würde MS für kurze Zeit noch mal das Upgrade auf Windows 10 kostenlos verteilen. Das würde so mancher Anwender in hoffnungsvoller Erwartung ohne Nachzudenken ausführen.

Don't mention the war …

Seltsame Story…

Ja gut, die heimliche Verschlüsselung im Hintergrund, wie bei vermutlich jeder anderen Ransomware dieser Art, wird hier Optisch verharmlost, falls einem das Gerödel des Systems auffallen sollte. Das mag neu sein…

Aber kein Wort vom Infektionsweg, oder wie das ganze dann gestartet wird.

Grade in Verbindung mit Windows 10, wo Updates komplett ungefragt aufs System rauschen und Nutzer gar keinen Einfluss mehr haben.

Der Optische Trick "Tarnung durch Fake Updatescreen" ist doch nebensächlich, wird hier aber zum Reißer?

Die Schlagworte Win10 und Update werden in der Verbindung mit so einer Ransomware doch erst interessant, wenn der Vertrieb zum Beispiel übers neue Windows P2P Update passiert, weil das gleich mit ausgehebelt wird…

Wer startet unter Win10 schon manuell ein Update? Die paar Leutchen, die das noch unter 10 machen, wissen vermutlich warum…

Kommt der Kram mal wieder per Mail, oder wie stellen wir uns das nun vor?

> Grade in Verbindung mit Windows 10, wo Updates komplett ungefragt

> aufs System rauschen

Das ging schon immer automatisch, denn das war bei allen Windosen schon immer die Standard-Einstellung.

> und Nutzer gar keinen Einfluss mehr haben.

Den haben sie auch in Win 10 noch, sofern sie die erforderlichen Einstellungen kennen und zu nutzen wissen.

Es gibt aber viele User die keinen Plan von den möglichen Einstellungen haben !

Die wollen einfach nur ihren Rechner anschalten und gut ist !

Rechner an, arbeiten(oder spielen), Rechner aus.

> Es gibt aber viele User die keinen Plan von den

> möglichen Einstellungen haben !

Solchen Usern dürfte es im Grunde gar nicht erlaubt sein, Computer zu verwenden. Ebenso, wie man zum Autofahren einen Führerschein machen muss, müsste dies auch bei Computern Pflicht sein. Diese Leute sind eine Gefahr für sich selbst und schlimmer: auch für andere. Und sie sind die willkommenen Opfer aller Hacker. Es wird von der Werbung dummerweise immer der Eindruck erweckt, man könne Computer ohne alle Kenntnisse verwenden. Dem ist nicht so. Es genügt nicht, mit der Textverabeitung zurecht kommen zu können und das wars dann. Es müssen Kenntnisse vorhanden sein, das System verwalten und sicher betreiben zu können.

"Solchen Usern dürfte es im Grunde gar nicht erlaubt sein, Computer zu verwenden."

Sei nicht so streng.

Du vergleichst Computer Benutzer mit Fahrzeugführern, weil Benutzer keinen Führerschein machen für ihren Computer?

Nach der Logik darfst Du auch ohne Pilotenschein nicht mehr in den Urlaub fliegen, Bahn fahren oder in den Bus steigen…

Ich mach nun erst meine Toaster Prüfung fertig, bevor ich das Haustür Training mit der IHK Schlossbenutzungsweiterbildung beende…

"denn das war bei allen Windosen schon immer die Standard-Einstellung."

Seltsam… ich wurde bei Installationen bis 8.1 immer gefragt, wie ich Updates denn händeln möchte. Zur Wahl standen immer automatisch, manuell, oder sogar gar nicht.

"Den haben sie auch in Win 10 noch, sofern sie die erforderlichen Einstellungen kennen und zu nutzen wissen."

Kaum und wenn auch nur auf Zeit begrenzt, weil dann mit unter Einschränkungen stattfinden können. Darüber wurde ja schon viel geschrieben und kritisiert.

Bei der Home Version siehts am schlimmsten aus.

Die Voreinstellung war schon immer "automatisch". Bei Pro hat man umfangreiche Möglichkeiten, nicht nur auf Zeit, und bei Home können Leute, die ihre Updates z.B. einmal monatlich manuell machen möchten, einfach den Dienst "Windows-Update" deaktivieren. Dann einmal monatlich eine Liste der anstehenden Updates anzeigen lassen, die passenden auswählen, die nicht gewollten ausblenden. Siehe dazu auch:

http://www.borncity.com/blog/2015/10/13/windows-10-updates-steuern/

http://www.wilderssecurity.com/threads/windows-update-minitool.380535/

Die Updates, die Windows auf neue Versionen bringen, muss man natürlich machen, der Zeitpunkt liegt aber rein beim User. Ungewünschten Müll blendet man wie immer aus.

"Den haben sie auch in Win 10 noch, sofern sie die erforderlichen Einstellungen kennen und zu nutzen wissen."

Bei Windows 10 Home gibt es die Möglichkeit imho nicht, da die Registrierungseinstellungen nicht mehr abgefragt werden. Da hülfe nur noch, den Update-Dienst abzustellen oder (sofern noch verfügbar), die Wi-Fi-Verbindung als getaktet festlegen.

Zu den restlichen Vermutungen hier in den Kommentaren: Der normale Benutzer unterscheidet nicht, ob er per UAC oder per normalem Dialogfeld zustimmen soll – und in W10 wurde die Optik des UAC-Prompts auch noch verändert. Auch unter Win 7 gibt es Updates, wo ich z.B. den Lizenzbedingungen zustimmen muss – warum auch immer.

Was die Schadsoftware macht, ist klassisches Social Engineering – die Konditionierung des pawlowschen Anwenders geschieht durch andere ;-).

Zum Infektionsweg hat Julia unten was geschrieben …

"die Wi-Fi-Verbindung als getaktet festlegen"

…wobei dann einige Updates trotzdem noch durchrutschen. Je nach Nachdruck von MS und Sicherheitslage. Defender Updates sind aber an der Stelle zum Beispiel nicht relevant genug. Getaktet verhindert einiges, aber nicht alles.

Sehr undurchsichtig, leider.

"Kommt der Kram mal wieder per Mail, oder wie stellen wir uns das nun vor?"

Ist z.Zt. nicht bekannt (siehe Kommentare in http://www.bleepingcomputer.com/news/security/fantom-ransomware-encrypts-your-files-while-pretending-to-be-windows-update/

Zitat: The Fantom Ransomware may be delivered to users via compromised RDP (Remote Desktop Protocol) connections and spam mail.

Nichts, worauf ein halbwegs intelligenter User reinfallen könnte.