Erweiterungen, die sogenannten Extensions, für den Google Chrome-Browser erweisen sich immer häufiger als Sicherheitsrisiko. Im Blog-Beitrag werden die neuesten Bedrohungen angesprochen. Zudem wird Google Chrome künftig eine Warnung anzeigen, falls Chrome-Erweiterungen versuchen, die Proxy-Einstellungen zu verändern oder zu übernehmen.

Erweiterungen, die sogenannten Extensions, für den Google Chrome-Browser erweisen sich immer häufiger als Sicherheitsrisiko. Im Blog-Beitrag werden die neuesten Bedrohungen angesprochen. Zudem wird Google Chrome künftig eine Warnung anzeigen, falls Chrome-Erweiterungen versuchen, die Proxy-Einstellungen zu verändern oder zu übernehmen.

Anzeige

Acht kompromittierte Chrome-Extensions

Ich hatte hier im Blog ja bereits darauf hingewiesen, dass Chrome-Erweiterungen das Ziel von zwielichtigen Gestalten sind. Immer wieder werden Projekte von Chrome-Erweiterungen von Dritten aufgekauft. Kurz danach mutieren die Chrome-Extensions zu Adware-Schleudern, die Werbung im Browser einblenden (siehe Chrome-Erweiterungen als Adware-Schleuder).

Weiterhin gibt es seit geraumer Zeit Phishing-Angriffe auf die Entwickler von Chrome-Erweiterungen. Bei einigen Erweiterungen ist es Kriminellen gelungen, die Zugangsdaten zum Projekt zu erhalten und die Erweiterungen wurden kompromittiert (siehe Chrome Erweiterung CopyFish kompromittiert).

Die Sicherheitsspezialisten von WordFence warnen im Blog-Beitrag PSA: 4.8 Million Affected by Chrome Extension Attacks Targeting Site Owners, dass 4,8 Millionen Nutzer durch gehackte Chrome-Erweiterungen bedroht sind. Binnen der letzten 3 Monate wurden acht Chrome-Erweiterungen kompromittiert. Die Hacker benutzen die kompromittierten Browser-Erweiterungen, um Cloudflare-Anmeldeinformationen abzugreifen und gefährliche Werbung auszuliefern. Es handelt sich um folgende Erweiterungen:

- Web Developer – Versions 0.4.9

- Chrometana – Version 1.1.3

- Infinity New Tab – Version 3.12.3

- CopyFish – Version 2.8.5

- Web Paint – Version 1.2.1

- Social Fixer 20.1.1

- TouchVPN (Version noch unklar)

- Betternet VPN (Version noch unklar)

Bei den beiden letztgenannten Erweiterungen wird eine Infektion vermutet, aber die genaue Version der kompromittierten Varianten sind noch nicht bekannt. Bei WordFence oder bei Bleeping Computer finden sich weitere Details, wie sich die Erweiterungen verhalten.

Chrome Warnung bei gekaperter Internetverbindung

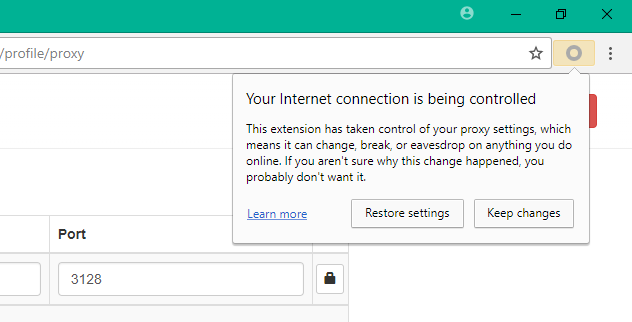

Eine Chrome-Erweiterungen versuchen die Proxy-Einstellungen des Betriebssystems zu verändern und so den Webdatenverkehr umzuleiten und zu kontrollieren. Google Chrome wird künftig eine Warnung ausgeben, wenn eine Chrome-Erweiterung dies versucht. Entsprechende Informationen sind in den Canary Builds von Google Chrome Version 62.x entdeckt worden.

(Quelle: Bleeping Computer)#

Dies soll verhindert, dass Erweiterungen Proxy-Einstellungen anpassen, um Werbung einzublenden. Eine weitere Warnung erfolgt, falls eine Erweiterung die Startseite des Browsers ändern möchte. Weitere Informationen finden sich bei Bleeping Computer in diesem Artikel.

Ähnliche Artikel:

Chrome-Erweiterungen als Adware-Schleuder

Acrobat Reader-Update installiert heimlich Chrome-Extension

Chrome Erweiterung CopyFish kompromittiert

Malware kommt als Google Chrome-Erweiterung

Anzeige

2015

2015

… und Mozilla wechselt im Eilschritt zur Webextension-Technik, u. a. weil Legacy-Add-ons ein Sicherheitsrisiko darstellen sollen. :D

Lieber Herr Born,

ich fände es toll, wenn Sie mal noch einen genaueren Artikel zum Thema Chrome-Extensions schrieben. Mir macht das irgendwie Angst: Alle möglichen Erweiterungen von mir völlig unbekannten Programmieren, die einen völlig harmlosen, wohlmeinenden Eindruck machen und gute Bewertungen haben und tadellos funktionieren — und gleichzeitig dürfen diese ""auf alle daten, die ich kopiere, zugreifen", "auf meine daten auf allen webseiten zugreifen", "auf meinen gesamten browserverlauf und alle meine lesezeichen zugreifen" . völlig unklar ist, ob mit "zugreifen" auch gemeint ist, dass diese daten über das internet versendet werden oder nicht, und ob dieser versand verschlüsselt erfolgt und wo er hingesendet wird. auch weise ich z.b. darauf hin, dass in google docs nicht-öffentlich mit individuellen personen geteilte links zu dokumenten eine lange code-URL haben, damit sie nicht erraten werden können. diese vermeintlich privaten URLs werden können jedoch von den extensions abgegriffen werden. darüber hinaus würde es mich als laie interessieren, ob extensions open-source sein müssen, und ob die extensions-entwickler irgendwelche verpflichtungen eingehen müssen oder nachweisen müssen hinsichtlich des datenschutzes.

Hallo noch einmal!

Siehe z.B. dieser Artikel:

https://www.howtogeek.com/188346/why-browser-extensions-can-be-dangerous-and-how-to-protect-yourself/

– Selbst wenn eine Extension sehr vertrauenswürdig ist (bekannter, vertrauenswürdiger Programmierer), kann diese Extension gehijacked werden, wenn dieser Programmierer nicht aufpasst.

– Ist das korrekt: Der GESAMTE Browserverlauf und ALLE Daten in z.B. GMail (alle mails) können von fast jeder Extension komplett abgegriffen und übers Internet versandt werden. Dazu muss nur eine einzige Extension gehijackt werden. Anschließend kann die Identität und der gesamte Surfverlauf von Milliarden von Chrome Usern beispielsweise im Netz als Mega-Leak veröffentlicht werden (oder Ranson). Bzw.: Wenn das nicht stimmt, was genau verhindert dies? Was ist mit HTTPS-Seiten: Was passiert, wenn Leute ihr Bank-URL aufrufen und ihr Passwort cutten und pasten, und zwanzig extensions dürfen auf daten zugrefen, die man cuttet und pastet? Wenn dem so ist, warum wurde auf diese Weise noch kein Konto gehackt (als ein kanal von zwei-wege-auth., oder bei zahlsystemen ohne zwei wege-auth, oder webmail services usw.)?

https://security.stackexchange.com/questions/15259/worst-case-scenario-what-can-a-chrome-extension-do-with-your-data-on-all-websi

https://blog.chromium.org/2009/12/security-in-depth-extension-system.html

https://www.youtube.com/watch?v=DO-nzPqhdXw

Das hört sich nicht besonder nett an, was der da erzählt. Z.B. finde ich es einigermaßen absurd, die GMail Checker extension als beispiel zu bringen: Erstens wollen fast alle Extension Komplettzugriff, und zweitens wäre "NUR" gmail access schon mehr als genug, ob großen schaden anzurichten.