![]() [English]Im Artikel Windows 7 SP1: ESU-Support 2021 – Teil 1 hatte ich darauf hingewiesen, dass ab Januar 2021 eine neue ESU-Lizenz für das Jahr 2021 fällig wird. Wer keine ESU-Lizenz hat (z.B. Privatnutzer) oder diese nicht bekommt (z.B. wegen Windows 7 Home oder Windows Server 2008/R2) kann auf alternative Lösungen ausweichen, die ich in Teil 2 vorstelle.

[English]Im Artikel Windows 7 SP1: ESU-Support 2021 – Teil 1 hatte ich darauf hingewiesen, dass ab Januar 2021 eine neue ESU-Lizenz für das Jahr 2021 fällig wird. Wer keine ESU-Lizenz hat (z.B. Privatnutzer) oder diese nicht bekommt (z.B. wegen Windows 7 Home oder Windows Server 2008/R2) kann auf alternative Lösungen ausweichen, die ich in Teil 2 vorstelle.

Anzeige

Darum geht es

Am 14.1.2020 erreichte Windows 7 SP1 (und Windows Server 2008/R2) das lange angekündigte Supportende – es gibt dann standardmäßig keine Sicherheitsupdates mehr. Microsoft stellt aber für Firmen auch weiterhin Sicherheitsupdates bis Januar 2023 zur Verfügung. Um diese Sicherheitsupdates auf Systemen mit Windows 7 SP1 oder Windows Server 2008/R2 zu erhalten, wird eine ESU-Lizenz von Microsoft benötigt (siehe Windows 7 kriegt Extended Support bis Januar 2023).

Problem #1: Keine ESU-Lizenz für Windows 7 Home

Bei dem von Microsoft genannten Ansatz, den ich im Artikel Windows 7 SP1: ESU-Support 2021 – Teil 1 abgehandelt habe, gibt es aber das Problem, dass diese ESU-Lizenz für Windows 7 nur für Professional und Enterprise/Ultimate gilt. Besitzer eines Windows 7 SP1 Home sind außen vor. Zudem werden sich Privatleute nicht unbedingt eine ESU-Lizenz für über 100 Euro kaufen wollen.

Problem #2: Keine ESU-Lizenz für Windows Server 2008/R2

Die für Windows 7 SP1 ausgegebenen ESU-Lizenzschlüssel lassen sich nicht für Windows Server 2008/R2 verwenden. Der in Teil 1 genannte Anbieter Software Express hatte sich bemüht, auch ESU-Lizenzen für Windows Server 2008/R2 zu beschaffen. Microsoft gestattet den Bezug des ESU-Keys m.W. nur über das Volumenlizenzprogramm (Software Assurance Programm, siehe auch). Hier bleiben für Leute, die noch einen Windows Server 2008 R2 betreiben müssen, aber keinen Zugriff auf ein Volumenlizenzprogramm haben, im Regen stehen. Daher empfehle ich die nachfolgende Alternative von ACROS Security.

ACROS Security 0patch als Alternative

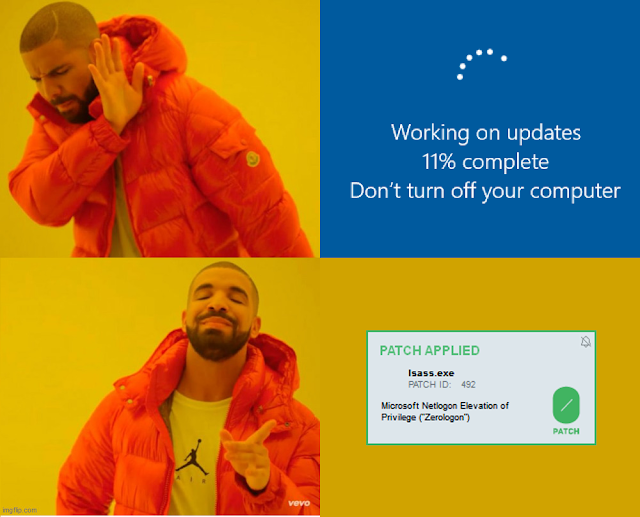

Die Alternative, speziell für Leute, die keine ESU-Lizenz für Windows Server 2008/R2 bekommen konnten, stellen die Micropatches von 0patch dar. ACROS Security stellt die 0patch Pro-Lizenz für 23,00 Euro (Netto) pro Client und Jahr bereit. Dafür gibt es Micropatches für die wichtigsten Schwachstellen.

(Source: ACROS Security)

Mitja Kolsek, der Gründer von ACROS Security, mit dem ich über Twitter im direkten Kontakt stehe, hat Mitte Dezember 2020 den Blog-Beitrag 2021 New Year's Resolution: "We Will Spend Less Time and Money on Security Patches" zum Thema veröffentlicht.

Ich hatte den Ansatz im Blog-Beitrag Windows 7: Mit der 0patch-Lösung absichern – Teil 2 beschrieben. Ich selbst setze diese Lösung auf einem Client ein – und in 2020 gab es zahlreiche Micropatches für Schwachstellen. Das funktioniert also und ist m.W. die einzige Lösung, um einen Server 2008/R2 ohne ESU-Lizenz (die es nur per Volumenlizenz-Programm gibt) automatisch zu patchen (die ByPassESU-Geschichte sehe ich im professionellen Umfeld nicht als Lösung).

Für Privatleute gibt es sogar eine kostenlose Variante des 0patch-Ansatzes, die allerdings nicht alle Micropatches erhält (beachtet den nachfolgenden Kommentar von David). Die verschiedenen 0patch-Modelle hatte ich im Blog-Beitrag Windows 7/Server 2008/R2 Life Extension-Projekt & 0patch Probemonat beschrieben.

Anzeige

Beachtet aber: Die 0patch-Lösung stellt keine Updates im Sinne von Microsoft bereit. Die laden beim Booten von Windows Micropatches über den 0patch-Agenten, der schlicht die bekannten Schwachstellen ausmerzt. Wird der 0patch-Agent deinstalliert, entfallen auch die Micropatches und die Schwachstellen sind wieder da. Trotzdem ist der 0patch-Ansatz in meinen Augen eine günstige und gangbare Lösung.

ByPassESU für Bastler

Weiterhin haben findige Bastler eine ByPassESU genannte Lösung entwickelt, um Sicherheitsupdates für Windows 7 auch ohne ESU-Lizenz installieren zu können. Einige Hinweise finden sich im Beitrag Windows 7 Sept. 2020 Updates: BypassESU v8 erforderlich. Diesen Ansatz sehe ich aber nicht als Lösung, die ich in Firmenumgebungen einsetzen würde.

Im Dezember 2020 haben die Leute BypassESU v11 freigegeben (siehe den deskmodder-Beitrag Windows 7 ESU Bypass v10 ist erschienen [Update: ESU Bypass v11]), die vermutlich auch in 2021 noch funktioniert bzw. angepasst werden kann. Der Einsatz ist meiner Einschätzung nach im privaten Umfeld legal, aber ich verlinke keine Quellen. Wer sich für das Thema interessiert, den verweise ich auf die Kollegen von deskmodder, die Details und einem Download der betreffenden Dateien in diesem Beitrag bereitstellen.

Artikelreihe:

Windows 7 SP1: ESU-Support 2021 – Teil 1

Windows 7 SP1/Server 2008/R2: Extended Support 2021 – Teil 2

Ähnliche Artikel:

Windows 7 kriegt Extended Support bis Januar 2023

Windows 7: Extended Security Updates buchbar ab April 2019

Microsoft weitet Windows 7 Extended-Support auf KMUs aus

Windows 7: Preise für Extended Security Updates bis 2023

Windows 7: Office 365 ProPlus Update-Verlängerung bis 2023

Windows 7 Extended Security Updates (ESU) Anforderungen

Start des Windows 7 Extended Security Update (ESU) Program

Windows 7: ESU-Supportverlängerung bestellbar, Preis und Bezugsquelle für KMUs

Windows 7: ESU-Lizenz kaufen und verwalten – Teil 1

Windows 7: ESU vorbereiten und Lizenz aktivieren – Teil 2

Windows 7: ESU-Aktivierung im Enterprise-Umfeld – Teil 3

Windows 7: ESU-Nacharbeiten und -Informationen – Teil 4

Windows 7: Februar 2020-Sicherheitsupdates erzwingen–Teil 1

Windows 7: Mit der 0patch-Lösung absichern – Teil 2

Windows 7: Februar 2020-Sicherheitsupdates erzwingen – Teil 1

Windows 7: Mit der 0patch-Lösung absichern – Teil 2

Windows 7/Server 2008/R2: 0patch liefert Sicherheitspatches nach Supportende

Windows 7/Server 2008/R2 Life Extension-Projekt & 0patch Probemonat

0patch: Fix für Internet Explorer 0-day-Schwachstelle CVE-2020-0674

0patch-Fix für Windows Installer-Schwachstelle CVE-2020-0683

0patch-Fix für Windows GDI+-Schwachstelle CVE-2020-0881

0-Day-Schwachstelle in Windows Adobe Type Library

0patch fixt 0-day Adobe Type Library bug in Windows 7

0patch fixt CVE-2020-0687 in Windows 7/Server 2008 R2

0patch fixt CVE-2020-1048 in Windows 7/Server 2008 R2

0patch fixt CVE-2020-1015 in Windows 7/Server 2008 R2

0patch fixt CVE-2020-1281 in Windows 7/Server 2008 R2

0patch fixt CVE-2020-1337 in Windows 7/Server 2008 R2

0patch fixt CVE-2020-1530 in Windows 7/Server 2008 R2

0patch fixt Zerologon (CVE-2020-1472) in Windows Server 2008 R2

0patch fixt CVE-2020-1062 in Windows 7/Server 2008 R2

0patch unterstützt Office 2010 nach dem Supportende mit Micropatches

Windows 7 ESU-Update KB4538483 (5.5.2020)

Windows 7 ESU Vorbereitungs-Update KB4575903 (31.7.2020)

Patchday: Updates für Windows 7/Server 2008 R2 (08.09.2020)

Windows 7 Sept. 2020 Updates: BypassESU v8 erforderlich

Windows 7/Server 2008/R2 ESU-Support für das zweite Jahr

2015

2015

Zuerst: Frohe und gesunde Weihnachten!

Wir (Privatnutzer) haben zwei identische ältere Thinkpads mit Windows 7 und mit identischer Software-Ausstattung. Eines davon läuft mit ByPassESU, das andere mit Opatch Pro; beide funktionieren einwandfrei.

Wobei mir persönlich die Opach-Lösung besser gefällt, weil diese endlosen und wiederkehrenden "Windows-Update-Orgien" entfallen ;-)

„Windows-Update-Orgien"

…na ja, so eine orgie ist nun auch wieder nicht!..

…einmal im monat 2-4 updates am patchday…

;-)

Laut der webseite von 0patch beinhaltet die free version keine "Windows 7 post-EOS patches" von daher bleibt den priveten nutzern nur die pro oder diese ByPassESU Lösung.

Wichtiger Hinweis – scheint erst nachträglich eingeführt worden zu sein, wenn ich mich nicht täusche. Aber es gibt ja zwei von dir genannte Alternativen BypassESU und 0patch Pro.

Hallo Herr Born und Team, schön dass sie noch über Windows 7 berichten, ich kann mich davon nicht trennen, alle tests auf alter Hardware (Laptops um die 5 Jahre) hatten mit Win10 enorme Gesch. einbußen, und Win7 kommt ohne diesen ganzen Store, Edge, Cloud- Quatsch usw. daher. Gut nach dem Update war der Edge Browser drauf aber im Gegensatz zu 10 kann man ihn bei 7 entfernen :)