In Telefonanlagen mit der Software FreePBX gibt es die Schwachstelle CVE-2025-57819 mit einem CVSS Index von 10.0. Da brennt bildlich gesprochen die Hütte, und die Anlagen müssten unverzüglich gepatcht werden. Die Sicherheitsforscher von The Shadowserver Foundation haben das Internet gescannt und haben zig ungepatchte Anlagen gefunden.

In Telefonanlagen mit der Software FreePBX gibt es die Schwachstelle CVE-2025-57819 mit einem CVSS Index von 10.0. Da brennt bildlich gesprochen die Hütte, und die Anlagen müssten unverzüglich gepatcht werden. Die Sicherheitsforscher von The Shadowserver Foundation haben das Internet gescannt und haben zig ungepatchte Anlagen gefunden.

Was ist FreePBX?

Bei FreePBX handelt es sich um eine webbasierte Open-Source-GUI (grafische Benutzeroberfläche) für die Verwaltung der Asterisk Open-Source-VoIP-Server. FreePBX ermöglicht eine einfache Konfiguration und Verwaltung von Anruffunktionen wie Weiterleitung, Anrufbeantwortung, Konferenzen und Voicemail über eine Weboberfläche. FreePBX ist kostenlos verfügbar und kann durch Add-Ons erweitert werden, um individuelle Geschäftsanforderungen zu erfüllen.

Die Schwachstelle CVE-2025-57819

Am 28. August 2025 veröffentlichte FreePBX eine Sicherheitswarnung zur Schwachstelle CVE-2025-57819. Die FreePBX Versionen 15, 16 und 17 sind aufgrund unzureichend bereinigter, vom Benutzer bereitgestellter Daten anfällig. Dadurch ist ein nicht authentifizierter Zugriff auf den FreePBX-Administrator möglich, was zu beliebigen Datenbankmanipulationen und der Ausführung von Remote-Code führen kann.

Auf GitHub heißt es, dass ein unbefugter Benutzer ab dem 21. August 2025 began, auf mehrere FreePBX-Systeme der Versionen 16 und 17 zuzugreifen, die direkt mit dem Internet verbunden waren. Es handelte sich um Systeme mit unzureichender IP-Filterung/ACLs. Der Zugriff erfolgte, indem der Angreifer einen Validierungs-/ Sanitisierungsfehler bei der Verarbeitung von Benutzereingaben in das kommerzielle „Endpunkt"-Modul ausnutzte. Dieser erste Einstiegspunkt wurde dann mit mehreren weiteren Schritten verkettet, um letztendlich potenziell Root-Zugriff auf die Zielsysteme zu erlangen.

Der Schwachstelle wurde ein CSSV 3.1-Score von 10.0 zugewiesen. Dieses Problem wurde in den Endpunktversionen 15.0.66, 16.0.89 und 17.0.3 behoben. Ein zeitnahes Update ist also dringend erforderlich, da die Software per Internet erreichbar ist. Das belgische Center for Cybersecurity hat diese Sicherheitswarnung dazu veröffentlicht.

Viele ungepatchte Anlagen

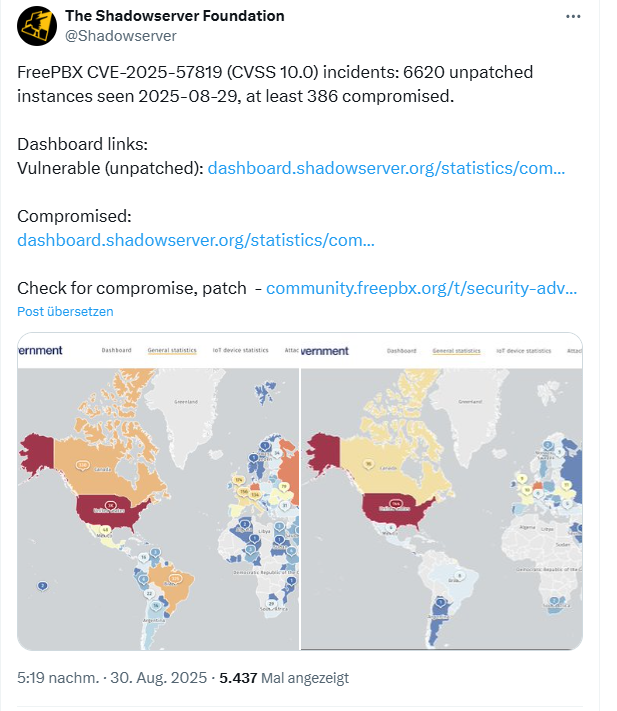

Die Tage bin ich auf nachfolgenden Tweet von The Shadowserver Foundation gestoßen, die das Internet nach FreePBX-Anlagen, die angreifbar sind, gescannt haben. Es wurden zum 29. August 2025 insgesamt 6620 angreifbare Anlagen gefunden, wobei mindestens 386 kompromittiert sind.

Viele Anlagen finden sich in den USA, in Deutschland sind es 410 Anlagen, wobei nach letztem Stand 69 als kompromittiert anzusehen sind.

MVP: 2013 – 2016

MVP: 2013 – 2016

wenn ich das richtig verstehe, sind Anlagen gefährdert die das kommerzielle Modul nutzen und mit der WebGui öffentlich erreichbar sind?

Wer hängt denn die WebGui von der FreePBX offen ins internet?

schau den Tweet von Shadowserver an, und Du hast die Antwort

Wir zwar nicht, aber es ist bei einer Cloud Anwendung, in diesem Fall ggf. FreePBX als Cloud PBX, ja nicht ungewöhnlich, dass Webseiten direkt am Internet hängen.

Das User Control Panel möchte man ggf. weltweit erreichen.

Die Frage ist, ob FreePBX von Sangoma entsprechend für den offenen Einsatz im Internet gedacht und freigegeben ist.

Betr. "ja nicht ungewöhnlich, dass Webseiten direkt am Internet hängen.

Das User Control Panel möchte man ggf. weltweit erreichen.":

Um allfälligen Missverständnissen vorzubeugen: Um "Webseiten" weltweit erreichbar zu machen, muss man sie auch in der Cloud nicht direkt ans Internet hängen. Einführung s. bspw. https://learn.microsoft.com/en-us/azure/virtual-network/vnet-integration-for-azure-services.