Wie lässt sich Windows 11 sicherheitstechnisch härten und in der Telemetrie begrenzen? Für Administratoren in Firmen gibt es Security-Empfehlungen von Microsoft samt Gruppenrichtlinien oder Intune zum Umsetzen. Für Windows 11 in nicht verwalteten Umgebungen (Home, Pro) lässt sich das Tool NoID Privacy einsetzen.

Wie lässt sich Windows 11 sicherheitstechnisch härten und in der Telemetrie begrenzen? Für Administratoren in Firmen gibt es Security-Empfehlungen von Microsoft samt Gruppenrichtlinien oder Intune zum Umsetzen. Für Windows 11 in nicht verwalteten Umgebungen (Home, Pro) lässt sich das Tool NoID Privacy einsetzen.

Der Kopf hinter NoID Privacy, NexusOne23, hat mich bereits Ende Oktober 2025 per Mail auf sein Open-Source-Projekt NoID Privacy hingewiesen und schrieb mir "ich würde euch gern ein neues Open-Source-Projekt vorstellen, das Windows 11 – vor allem 25H2 – in einem Rutsch härten kann.

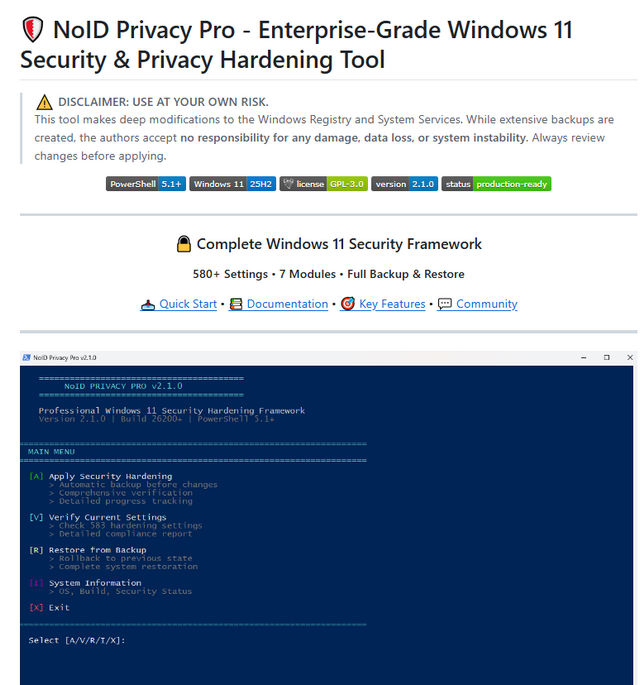

Das Projekt "NoID Privacy Pro" ist öffentlich auf GitHub einsehbar und verspricht ein "Enterprise-Grade Windows 11 Security & Privacy Hardening Tool". Das Projekt bzw. Tool hat folgende Ziele:

- es setzt die Microsoft-Security-Empfehlungen für Windows 11 (25H2) in sehr großem Umfang um

- es ergänzt das um zahlreiche Privacy-Einstellungen und reduziert Telemetrie auf das Sicherheits-Minimum (Updates/Defender weiter möglich)

- es bringt Performance-/Bloatware-Tweaks für ein schlankeres Windows mit

- ist modular (13 Module), PowerShell-basiert, GUI + CLI und damit gut nachvollziehbar und skriptbar

- Backup/Restore ist integriert, d. h. alle Änderungen können wieder zurückgerollt werden

Warum das für Nutzer spannend sein könnte beschreibt NexusOne23 mit folgenden Hinweisen:

- Windows-11-Hardening und Telemetrie sind für viele Leser und Leserinnen ein Dauer-Thema

- das gesamte Projekt ist vollständig Open Source, d.h. die Änderungen sind prüfbar

- Das Tool funktioniert auch für Poweruser/Gamer, weil unnötige Komponenten/ Dienste abgeschaltet werden können

Als Kurzdaten hat er folgendes genannt:

- Projektname: NoID Privacy

- Autor: GitHub-User "NexusOne23"

- Zielsystem: Windows 11 (25H2, auch Standalone)

- Lizenz: Open Source (siehe Repo)

Klingt also nicht schlecht, und an dieser Stelle mein Dank an NexusOne23 für den Hinweis. Beachtet aber unbedingt die Hinweise auf GitHub zu den Restriktionen (keine Unterstützung für Domain-joined Systeme etc.).

Meine 2 Cent

Um keinen Zweifel aufkommen zu lassen, ich findet die Idee des Tools und das Engagements von NexusOne23 toll. Andererseits kommen bei mir die Erfahrungen aus vielen Jahren Tätigkeit als freiwilliger Community-Moderator in den Microsoft-Answers-Foren hoch. Wenn Anwender mit unerklärlichen Bugs oder Probleme einschlugen, waren es oft solche Tools wie TuneUp, O & O Shutup10, DoNotSpy11 etc., die da mit reinspielten.

Es war nicht, weil diese Tools schlecht programmiert waren oder Bugs hatten. Sondern die Anwender hatten irgend eine Option aktiviert, die etwas an Windows verstellte – und Wochen oder Monate später gab es dann den Effekt, dass irgend etwas an Windows nicht mehr funktionierte. Natürlich hatte der Anwender bis dahin vergessen, dass er etwas umgestellt hatte – oder einfach nicht bedacht, welche Seiteneffekte bestimmte Optionen haben können.

Daher die Anmerkung an die Leserschaft, dass der Einsatz des Tools natürlich auf eigenes Risiko erfolgt. Falls dann irgend etwas im Nachgang klemmt, wäre ein Rollback der Einstellungen angesagt (sofern man da dran denkt).

Und mir geht noch ein Gedanke durch den Kopf: Wer mit Windows 11 unterwegs ist, hat sich eh auf eine Schlitten gesetzt, wo niemand weiß, wo die Reise hin geht. Schaue ich mir meine Systeme mit Windows 10 2019 Enterprise LTSC an, habe doch viele der "Überraschungen", die den Nutzern mit Windows 11 aufgedrückt werden, schlicht nicht. Selbst ein Windows 10 22H2 Pro samt ESU-Lizenz kommt schlicht und einfach daher und ich könnte mit GPOs noch Sachen abdrehen. Von daher läuft es im dümmsten Fall ein wenig auf "wasch mir den Pelz, aber mach mich nicht nass hinaus". Im besten Fall hilft das Tool aber, unverwaltete Systeme mit Windows 11 24H2 und 25H2 (also außerhalb von großen Unternehmen mit Administratorbetreuung per Gruppenrichtlinien oder Intune) zu "dressieren".

MVP: 2013 – 2016

MVP: 2013 – 2016

Cooles Projekt, muss ich mir aber mal genauer anschauen ob es zielführend ist.

Ich wusste nicht, das Microsoft weiß, wie man Win11 sicherer macht (Microsoft-Security-Empfehlungen). Warum nicht default? Security by design wäre also möglich, bleibt aber ein Traum. Sucurity zumindest im Rahmen der Möglichkeiten von Microsoft, was das verkorkste Win11 angeht…. .

Gibt es. Security Baseline für Windows 10/11 (Intune)

Jedes OS (Client und Server), Office (gilt auch for 2016/19/21/24) und Edge:

Microsoft Security Compliance Toolkit 1.0

https://www.microsoft.com/en-us/download/details.aspx?id=55319

W11 darf ja gern unsecure by default sein. Aber ich habe noch nie verstanden wieso es nicht einen "secure-mode" gibt, welchen man einschalten kann. Damit setzt man alles aufs maximum. Eventuell sogar 3 verschiedene Stufen. Dann ist es jedem Admin selbst überlassen, ob dies anwendbar ist. 3rd Party Tools oder stundenlang GPOs kann man machen, geht aber besser. Auf bei Domain Controllern oder Windows Server allgemein wäre ein secure-mode erst recht sinnig. Einfach in den Server Manager einbauen… das MS auf Telemetrie-Daten aus ist, ist mir klar. Geht mir persönlich auch eher um Härtung was Protokolle etc. angeht.

Ach, vergiss das mit den Servern.

Microsoft kann es nicht.

Es gibt ein Härtungstool auf Github namens Hardening Kitty.

Das hat einen Score von 1 bis 6 bzgl. der Härtungsmaßnahmen.

Per Default kommt Windows 10/11/Server 2022/2025 auf einen Score von ca. 3,5-3,6. Bei Server 2025 gibt es ein von Microsoft mitgeliefertes Powershell-Script zur Härtung. Lässt man das einmal durchlaufen, erhöht sich der Score auf ca. 4,6.

Also immer noch weit entfernt vom Optimum 6.

Aber die 6 wird man nicht erreichen können, ohne das bestimmte Sachen dann nicht mehr gehen.

Aber so um die 5,5-5,6 sind auf jedem System machbar, ohne das es spürbare Einschränkungen gibt.

Ab Windows Server 2025: OSConfig

Seit "jeher": Microsoft SCT, DISA STIGs, CIS Benchmarks, gp-pack PaT – Privacy and Telemetry

(Am Ende hat MS halt schon reichlich Werkzeuge an Bord. Leider scheitert es sehr häufig an der Umsetzung / Implementierung.)

Denke noch mal über das Ökosystem nach und ob du als Anbieter schuld sein möchtest, bzw. auf Ausfall verklagt werden möchtest, weil die "Dreckssoftware-20Jahre-alt" nicht mehr geht.

Die Antwortet lautet: Die Härtung ist individuell pro Firma. Deswegen gibt es auch keinen Scieberegler, denn deine benötigte Kombi ist nicht dabei.

Siehe @JanM, wir reden über 100+x Settings, welche 95 funktionieren bei dir?

Hi,

bezogen auf deinen Satz unterhalb:

"Wer mit Windows 11 unterwegs ist, hat sich eh auf eine Schlitten gesetzt, wo niemand weiß, wo die Reise hin geht. "

Dem Stimmer ich vollkommen zu! Aber welche alternativen gibt es den realistisch? Ich z.b nutze aktuell ein Surface Pro 9 für die Arbeit aber auch Privat. Formfaktor und die Vielfalt gefällt mir einfach. Kann aber keine Alternative finden.

Entweder fehlt es dann an entsprechenden von mir genutzten Programmen/Apps oder die Produktivität lässt zu wünschen übrig.

Die einzige Alternative innerhalb der Windowswelt ist Win 10 ESU oder LTSC.

Zu "Alternativen": Volle Zustimmung.

Und ja, ich bin durchaus wechselwillig und seit Monaten an Linux dran.

So am Rande eine Ergänzung zu Linux (Ubuntu-basiert):

Ich weiß gerade den Namen nicht mehr, aber ein Onboard-Linux-Tool hat die Sicherheit meines Rechners bewertet: da besteht großes Verbesserungspotential, obwohl TPM2 und UEFI vorhanden ist, was als gut bewertet wurde.

Also out of the Box ist Linux auch nicht der Hammer bezüglich Sicherheit (sagt der Laie in mir). Ich brauche wohl auch so ein NoID für Linux.

Oder mein Steinzeitrechner (4) ist schon wieder zu alt :-(

Ich muss noch etwas warten: "Coming Soon: GUI Version (PRO)"

Brauche Klicki-Bunti ;-)

🎨 Beautiful Modern GUI

Windows 11 Fluent Design with dark/light mode. Intuitive interface that makes security hardening accessible to everyone.

⚡ 1-Click Installation

No PowerShell knowledge required. Professional security hardening in just a few clicks. Visual progress tracking included.

https://noid-privacy.com/

Made in Germany:

https://noid-privacy.com/index-de.html

Ein wenig haarspalterisch klingt es aber schon:

Einmal kaufen. Kein Abo … Kein Risiko.

Aber einmal kaufen reicht nicht, wenn man länger als 1 Jahr Updates möchte.

Natürlich wollen sie auch ihren Aufwand bezahlt bekommen.

Ich werde es auf alle Fälle ausprobieren, wenn es kommt, kann ja nichts schiefgehen:

14 Tage Geld-zurück, 100% Reversibel

Jetzt bin ich enttäuscht: Habe gerade überlegt, das zu kaufen, kann aber bei einer deutschen Firma, die mich vor den Problemen mit dem Produkt einer Firma aus dem "Reich des Bösen" schützen möchte, nur mit einem Zahlungsanbieter aus dem "Reich des Bösen" bezahlen :-(

Ich muss mal dort anfragen, ob man auch überweisen kann oder sie vielleicht Wero einführen.