[English]Kurze Warnung an Administratoren von Microsoft Exchange Servern. Bei der Untersuchung eines Angriffs auf ein größeres US-amerikanisches Unternehmen aus dem Bereich des Gastgewerbe hat das Sicherheitsunternehmen Sophos eine neue Epsilon Red genannte Ransomware entdeckt. Red Epsilon nutzt ungepatchte Schwachstellen in Microsoft Exchange-Servern aus, um Rechner im Netzwerk zu infizieren und dann dort Dateien zu verschlüsseln.

[English]Kurze Warnung an Administratoren von Microsoft Exchange Servern. Bei der Untersuchung eines Angriffs auf ein größeres US-amerikanisches Unternehmen aus dem Bereich des Gastgewerbe hat das Sicherheitsunternehmen Sophos eine neue Epsilon Red genannte Ransomware entdeckt. Red Epsilon nutzt ungepatchte Schwachstellen in Microsoft Exchange-Servern aus, um Rechner im Netzwerk zu infizieren und dann dort Dateien zu verschlüsseln.

In diesem Blog-Beitrag berichten die Sicherheitsforscher von Sophos über die vor einigen Tagen entdeckte neue Ransomware, die in der Programmiersprache Go geschrieben wurde und sich Epsilon Red nennt. Der Name Epsilon Red ist ein Verweis auf die Popkultur. Die Figur Epsilon Red war ein relativ obskurer Gegner einiger X-Men im erweiterten Marvel-Universum, ein "Supersoldat", der angeblich russischer Herkunft war und vier mechanische Tentakel und einen schlechten Charakter hatte.

Analyse der Epsilon Red Ransomware

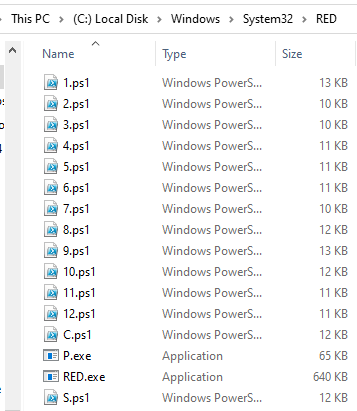

Bei der Analyse der Infektion in einem US-Unternehmen stellten die Analysten fest, dass die Malware als letzte ausführbare Nutzlast in einem handgesteuerten Angriff ausgeliefert wurde. Während des Angriffs starteten die Bedrohungsakteure eine Reihe von PowerShell-Skripten mit den Namen 1.ps1 bis 12.ps1 (sowie einige, die nur mit einem einzigen Buchstaben aus dem Alphabet benannt waren). Aufgabe dieser PowerShell-Scripte war es, die angegriffenen Computer auf die endgültige Ransomware-Nutzlast vorbereiteten und diese schließlich herunterzuladen und zu installieren.

Epsilon Red Dateien, Quelle: Sophos

Die PowerShell-Scriptfolge wurde vom PowerShell-Skript RED.ps1 erstellt und dann auf den Zielcomputern mithilfe von WMI ausgeführt. Das Skript ruft eine .7z-Archivdatei vom Control-Server ab, die die restlichen PowerShell-Skripte, die ausführbare Datei der Ransomware und eine weitere ausführbare Datei enthält. Diese Dateien werden dann in den Windows-Ordner system32 entpackt. Das PowerShell-Script richtet außerdem geplante Aufgaben ein, die die Skripte mit den Nummern 1 bis 12 ausführen, überspringt aber die Nummern 7 und 8. Es erstellt außerdem Aufgaben für Skripte mit den Namen "S" und "C".

Exchange vermutlich das Einfallstor

Die Sicherheitsanalysten schreiben, dass es so ausschaut, dass ein Microsoft Exchange-Server des Unternehmens der ursprüngliche Einstiegspunkt der Angreifer in das Unternehmensnetzwerk war. Es ist nicht klar, ob dies durch den ProxyLogon Exploit oder eine andere Schwachstelle ermöglicht wurde, aber es scheint wahrscheinlich, dass die Ursache ein ungepatchter Server war. Von diesem Rechner aus nutzten die Angreifer WMI, um andere Software auf Rechnern innerhalb des Netzwerks zu installieren, die sie über den Exchange-Server erreichen konnten.

Ransomware recht kompakt

Die Ransomware selbst ist recht kompakt, da sie lediglich die Verschlüsselung der Dateien auf dem Zielsystem durchzuführen soll. Es werden keine Netzwerkverbindungen hergestellt. Funktionen wie das Killen von Prozessen oder das Löschen der Volume Shadow Copies wurden an die PowerShell-Skripte ausgelagert.

Das Programm verschlüsselt alle Dateien, die sich in den zu verschlüsselnden Ordnern befinden. Das betrifft auch ausführbarer Dateien und DLLs, was dazu führen kann, dass Programme oder das gesamte System nicht mehr funktionieren. Nachdem eine Datei verschlüsselt wurde, wird der Dateisuffix ".epsilonred" an die Dateinamen angefügt. Die Ransomware legt in jedem Ordner eine Lösegeldforderung ab. Die Lösegeldforderung ähnelt stark der von REvil. Allerdings fehlen die bei REvil-Texten typischerweise enthaltenen Rechtschreib- und Grammatikfehlern. Offenbar wurde das von Epsilon Red übermittelte Erpresserschreiben ein paar Mal bearbeitet, um den Text für ein Publikum mit englischen Muttersprachlern lesbarer zu machen. Weitere Details lassen sich im Sophos-Artikel nachlesen. (via)

MVP: 2013 – 2016

MVP: 2013 – 2016

Hu…?

Wurde der Blog gehackt? Ich habe auf einmal ein für mobile Geräte optimiertes Layout..naja fast :-)

Ich habe die Tage einen Switcher aktiviert, der Mobilgeräte erkennt und eine halbwegs passende Responsive Darstellung mit dem Menü für Datenschutzeinstellungen, Impressum etc. zulässt. Man kann aber auf die PC-Darstellung zurück gehen (siehe diesen Kurzbeitrag).

Oh, sehr schön!

Gehe ja überwiegend über Laptop auf deine Webseite, deshalb nahm ich den Kommentar von JohnRipper zum Anlaß, das gleich mal zu checken: gelungen!

Die Umsetzung gefällt mir, besonders auch die schnelle Wechselmöglichkeit auf das PC-Format mittels Button unten. So muẞ man nicht die Android-Browser-gestützte Variante bemühen, die zwar nur geringfügig aufwändiger, aber eben zeitraubender, ist.