[English]Es waren Hackerangriffe, die die Microsoft Cloud-Dienste seit dem 5. Juni 2023 immer mal wieder für Stunden in die Knie zwangen. Meine Berichte hier im Blog, dass eine Hacktivisten-Gruppe mit dem Namen "Anonymous Sudan", die sich dazu bekannte, haben sich am Ende des Tages nicht als Luftnummer erwiesen. Ich hatte zum Wochenende Informationen zu einem Post Incident Report For Microsoft 365 zitiert, der einige Details und Gegenmaßnahmen beschrieb. Es gibt aber auch einen öffentlich abrufbaren Blog-Beitrag, der diese Angriffe bestätigt und Details nennt.

[English]Es waren Hackerangriffe, die die Microsoft Cloud-Dienste seit dem 5. Juni 2023 immer mal wieder für Stunden in die Knie zwangen. Meine Berichte hier im Blog, dass eine Hacktivisten-Gruppe mit dem Namen "Anonymous Sudan", die sich dazu bekannte, haben sich am Ende des Tages nicht als Luftnummer erwiesen. Ich hatte zum Wochenende Informationen zu einem Post Incident Report For Microsoft 365 zitiert, der einige Details und Gegenmaßnahmen beschrieb. Es gibt aber auch einen öffentlich abrufbaren Blog-Beitrag, der diese Angriffe bestätigt und Details nennt.

Störungen der Microsoft-Cloud

Am 5. Juni 2023 gab es ja erste Störungen der Exchange Online Microsoft Dienste – ich hatte m Beitrag Exchange Online-Störung (5. Juni 2023) – Werk russischer Hacker? berichtet. Ein Nutzer hatte mich auf diese Störung hingewiesen, die kurz vor 16:00 Uhr deutscher Zeit begann, inzwischen (18:40 Uhr) aber wohl weitgehend behoben war.

Am 8. Juni 2023 folge dann der Blog-Beitrag Outlook.com und OneDrive down – Folge von Cyberangriffen? (8. Juni 2023) zur nächsten Störung. Und am 9. Juni 2023 erschien der Beitrag Microsoft Azure-Ausfall (9. Juni 2023); was ist da los?, wo es dann das Azure-Portal betraf.

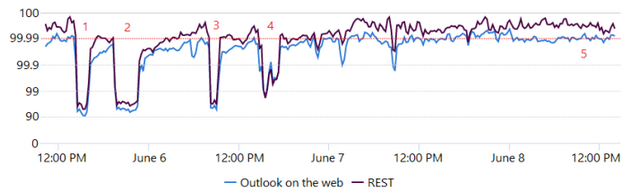

Störungen der Microsoft-Cloud, Quelle: Microsoft

Obige Grafik von Microsoft zeigt die Beeinträchtigungen von Cloud-Diensten in Form der "Verfügbarkeit", die doch deutliche Einbrüche aufweist. Bereits zur ersten Störung hatte sich eine eine Hacktivisten-Gruppe mit dem Namen "Anonymous Sudan" bekannt, was ich auch vage im Beitrag angesprochen habe.

Seitens Microsoft gab es diesbezüglich aber keine Informationen – und aus diesem Umfeld meinten meine Quellen "Nichts bekannt". Das ganze gipfelte dabei in diesem Kommentar hier im Blog, wo ein Microsoft Key Account Manager aus Österreich händeringend Meldungen zu Hackerangriffen suche. Die Botschaft "in den Medien wird mal wieder was zusammen gefaselt".

Microsoft bestätigt Storm-1359-Angriff

Ich hatte im Blog-Beitrag Doch DDoS-Angriff auf MS-Cloud (5.–14. Juni 2023) für Ausfälle verantwortlich einiges dazu geschrieben. Ein Blog-Leser wies mich dann auf einen weiteren Blog-Beitrag Microsofts mit dem Titel Microsoft Response to Layer 7 Distributed Denial of Service (DDoS) Attacks hin – und ich bin am Sonntag auch auf Aggreator-Seiten über das Thema gestolpert. Microsoft bestätigt einen DDoS-Angriff von Anonymus Sudan (von Microsoft als Storm-1359 bezeichnet). Im Bericht heißt es dazu:

Anfang Juni 2023 stellte Microsoft einen starken Anstieg des Datenverkehrs bei einigen Diensten fest, der die Verfügbarkeit vorübergehend beeinträchtigte. Microsoft leitete umgehend eine Untersuchung ein und begann anschließend mit der Verfolgung der laufenden DDoS-Aktivitäten des Bedrohungsakteurs, den Microsoft als Storm-1359 bezeichnet.

Diese Angriffe beruhen wahrscheinlich auf dem Zugriff auf mehrere virtuelle private Server (VPS) in Verbindung mit einer gemieteten Cloud-Infrastruktur, offenen Proxys und DDoS-Tools.

Microsoft schreibt, dass es keine Hinweise gebe, dass auf Kundendaten zugegriffen wurde oder diese gefährdet sind. Diese jüngste DDoS-Aktivität zielte auf Schicht 7 und nicht auf Schicht 3 oder 4 (was immer das heißt). Microsoft hat den Schutz der Schicht 7 verstärkt und die Azure Web Application Firewall (WAF) optimiert, um Kunden besser vor den Auswirkungen ähnlicher DDoS-Angriffe zu schützen.

Obwohl diese Tools und Techniken sehr effektiv sind, um die meisten Störungen abzumildern, überprüft Microsoft ständig die Leistung seiner Härtungsfunktionen und bezieht die Erkenntnisse in die Verfeinerung und Verbesserung ihrer Wirksamkeit ein. Heißt im Klartext: Diese Art Störung kann jederzeit wiederkommen – es muss nur ein Akteur mit genügend Ressourcen daherkommen.

Im verlinkten Blog-Beitrag gibt Microsoft dann Details bekannt und schreibt: Kunden sollten sich die technischen Details und die empfohlenen Maßnahmen in diesem Blog ansehen, um die Widerstandsfähigkeit ihrer Umgebungen zu erhöhen und so ähnliche Angriffe abzuschwächen.

PS und Ergänzung: Vor einiger Zeit ist mir der Artikel Microsoft's Azure mishap betrays an industry blind to a big problem unter die Augen gekommen. Der thematisiert ein großes potentielles Problem der Cloud, für dass die Industrie aktuell "blind zu sein scheint". Ein Tippfehler muss wohl Microsofts Azure-Cloud kürzlich in Brasilien lahm gelegt haben. Der Schluss des Redakteurs: "Wenn ein kleiner Tippfehler halb Brasilien Cloud-mäßig in den Abgrund reißt, sind vielleicht wir die Verrückten." Dem ist nichts hinzufügen. Und Amazon hat es wohl letzte Woche mit seiner AWS-Cloud auch erwischt, wie ich hier las – Alexa hatte es da die Sprache verschlagen.

Ähnliche Artikel:

Exchange Online-Störung (5. Juni 2023) – Werk russischer Hacker?

Outlook.com und OneDrive down – Folge von Cyberangriffen? (8. Juni 2023)

Microsoft Azure-Ausfall (9. Juni 2023); was ist da los?

Microsoft 365-Portal erneut mit Schluckauf (14.6.2023)

Doch DDoS-Angriff auf MS-Cloud (5.–14. Juni 2023) für Ausfälle verantwortlich

MVP: 2013 – 2016

MVP: 2013 – 2016

Schicht 3 oder 4 (was immer das heißt)? OSI-Modell, denke ich.

Ging mir auch durch den Kopf – aber ich bin halt nicht sicher. Definiert ist es bei MS nicht.

Die Frage die sich stellt ist ja auch, welch enorme Ressourcen die angreifenden Partei haben muss, um die Infrastruktur von MS dermaßen in die Knie zu zwingen, und das mehrfach und über Tage… Da werden wie beschrieben ein paar gemietete VPS nicht reichen, da muss ja ein riesen Netzwerk hinter hängen..

Pro-russisch – also false Flag der CIA oder NSA um den Krieg zu fördern? Ist ja auch ärgerlich.

Das selbe dachte ich auch

Schicht 3, 4 oder 7 bezieht sich auf das ISO-OSI-Modell. Kurz mal Googlen nach ddos layer 3 4 7 bringt Erklärungen, z. B. hier: https://www.myrasecurity.com/de/was-ist-ein-ddos-angriff/

Ich werde nie verstehen, warum überhaupt auch nur ein Mensch eine Cloud freiwillig nutzt.

Ja, ja, ich weiß … die -überall Verfügbarkeit der Daten-.

Doch, wer mit sich selbst einmal ins Gericht geht, als Privatperson, brauche ich da wirklich überall irgendwelche Daten? Bilder, Musik, Briefe, Dokumente, überall und zu jeder Zeit abrufbar? 24/D?

Ich glaube nicht. Sind denn spätestens nach den anhaltenden Leaks und Schwächen einer Cloud nicht alle Alarmzeichen auf rot?

Nie werde ich eine derartige Ignoranz von Nutzern einer Cloud nachvollziehen können.

Mir scheint, als wären einige Menschen vollkommen blauäugig, das erstaunt mich immer wieder …..

Es ist nicht freiwillig.

Es wird den Admins schwer gemacht zu verstehen was sie gerade ändern. Und wenn der -ungetestete- Patch die Kaffeemaschinen der Firma an den Rand ihrer Kapazität bringt, weil nix mehr geht, hat der Admin die A-Karte, wer sonst?

Dann hört Cheffe, das die Kunden in Er hat offenbar nicht genug getestet. Der Cloud keine Probleme haben, schaut sich das frofunde Entgelt seiner unfähigen IT und schiebt das in die Cloud.

daldos gibt es auch, welches kleine Unternehmen baut da schon vor?

Noch schlimmer war es gerade bei Baraduda!

Wer sich das ESG ins eigene Rack geklemmt hatte hatte die Backdoor im eigenen Netz.

Barracuda wies aber ausdrücklich daraufhin, das deren Cloud Service nicht von dem Bug betroffen war. Gutes Marketing.

Wie sollte der Admin die eigne Applicance da noch verteidigen?

"Sind denn spätestens nach den anhaltenden Leaks und Schwächen einer Cloud nicht alle Alarmzeichen auf rot?

Nie werde ich eine derartige Ignoranz von Nutzern einer Cloud nachvollziehen können."

Jetzt mal ganz objektiv: Ist eine onpremp Lösung wirklich besser? Schau dich doch hier mal im Blog um, welcher Dienstleister / welches Unternehmen jetzt wieder Daten verloren hat oder wegen Angriffen nicht erreichbar war.

Jetzt kannst du sagen: verzichte auf Dienstleister? Wird es dann besser? Mit Sicherheit nicht, denn spätestens bei dem Thema Rechenzentrum brauche ich jemand der physisch etwas tun, andernfalls führt das zwangsläufig zu Problemen.

Leider gibt MS keine Zahlen raus, aber Cloudflare hat dies teilweise getan. Das teilweise sehr große Angriffe, die nur durch verteilte Infrastruktur, Mulit-Homing und einfache Größe abgefangen/verarbeitet/verhindert werden können.

Trifft dich, als keinen oder mittelgroßen Betrieb, wirst du keine Chance haben dich zu wehren. Da wird auf Tage deine Präsenz / Dienst nicht erreichbar sein. Und das selbst, wenn du einen professionellen RZ Dienstleister hast.

Insofern sieht man hier eine reduzierte Verfügbarkeit, die mutmaßlich viele Leute betrifft in der Summe jedoch gar keine so große Konsequenzen hatte.

Und zum Thema privat:

Gerade da sind deine Daten bei dem durchschnittlichen Nutzer besser in der Cloud als zuhause auf dem NAS aufgehoben, von dem es weder ein online noch ein offline Backup gibt.

In der Regel betreuen "die Admins" die gewachsenen "Strukturen". IT-Sicherheit spielte seinerzeit kaum eine nennenswerte Rolle, weil sich Kriminelle kaum für den mittelständischen Betrieb in der Pampa interessierten. Selbst nach Einzug von Office 365 war es vergleichsweise "ruhig", weil viele Unternehmen noch Terminalserver-Lösungen einsetzten.

Dezentral aufgestellte Ziele anzugreifen, ist deutlich aufwendiger. Jetzt, wo viele Dienste (IaaS, PaaS, SaaS, …) nach dem Credo "Everything as a Service" laufen, sind Angriffe für Kriminelle deutlich lukrativer: Man erreicht mit weniger Aufwand einen wesentlich größeren Schaden.

Der Administrationsaufwand wird ja nicht geringer, nur weil man sich irgendetwas mietet. Im Gegenteil. Der Aufwand wächst im Einklang mit den Sicherheitsrisiken. Das RZ verwaltet sich nicht von selbst, IaaS, PaaS, SaaS und Co. auch nicht. Tenant(s) pflegen, AD hier, AD-Connector dort, Public Cloud da, Hybrid Cloud dort, hier Private Cloud, dann noch die vielen Microsoft-Dienste à la Teams, OneDrive, SharePoint, Exchange, Backup-Systeme, den Rest an Hardware, den man noch nicht outgesourct hat, und da reden wir noch nicht mal von Clients, Mobile Devices oder BYOD-Szenarien.

Das Problem ist also weniger die On-Premises-Infrastruktur, sondern die unzureichende Veränderungsbereitschaft in Unternehmen, sich neuen Dingen (und insb. Prozessen) zu widmen. Da werden dann auch schon mal Bastellösungen implementiert, um die alte Arbeitsweise irgendwie mit den neuen Dingen zu verbinden.

"Kriminelle kaum für den mittelständischen Betrieb in der Pampa"

Das würde ich bezweifeln. Gerade diese Mittelständler sind interessant wenn es um das Abfließen von Wissen geht.

Und wie viele von diesen Mittelständlern noch gar nichts gemerkt haben, kann auch nicht erhoben werden.

Wer meint, er ist heute kein Ziel, hat mE schon direkt versagt und/oder keinen guten Berater.

" Terminalserver-Lösungen"

Auch das würde ich als eine gewagte Behauptung titulieren. Aber müßig zu diskutieren, da auch hier wenig offizielle Zahlen existieren.

"Dezentral aufgestellte Ziele anzugreifen, ist deutlich aufwendiger. Jetzt, wo viele Dienste (IaaS, PaaS, SaaS, …) nach dem Credo "Everything as a Service" laufen, sind Angriffe für Kriminelle deutlich lukrativer: "

Ja aber deutlich besser geschützt von großen Anbietern.

"Der Administrationsaufwand wird ja nicht geringer, nur weil man sich irgendetwas mietet."

Das stimmt. SaaS ist nicht "Fire & Fortget". Trotzdem am Beispiel von Mailserver. Diese Dienstleistung auszulagern ist deutlich einfach und gerade für kleine oder mittelgroße Unternehmen (noch) kosteneffizienter, wenn man es denn richtig machen möchte (z.B. auch einen Admin verfügbar an Sonn- und Feiertagen)

Dass Kriminelle Wissen ohne Kenntnisnahme der Betroffenen abfischen, davon gehe auch ich aus. Ist bei einem Unternehmen, dass über viele Jahre hinweg kaum in IT investiert hat und dessen Wildwuchs an Systemen und altgedienten Anwendungen irgendwie leben lässt, allerdings auch nicht überraschend. Davon kenne ich genügend.

Und ja, schlechte Berater/-innen gibt es wirklich. Davon habe ich in meiner beruflichen Laufbahn schon einige kennenlernen dürfen. Da zählt der Profit und nicht das, was für den Kunden gut wäre. Und dem Kunden schenkt man dann nur in Ausnahmefällen reinen Wein ein.

Zu den zwei letzten Abschnitten widersprichst du dich ansatzweise. Natürlich können größere Anbieter mehr leisten und sehr wahrscheinlich auch viel Kapital einsetzen. Nur, je mehr Kunden du an dich bindest, umso riskanter wird es. Betrachte das mal aus der Sicht eines Großkunden, der sich einen Anbieter ins Haus holt, der für den Großkunden nicht genügend Ressourcen (Personal, Zeit, …) bereitstellen kann. Klar, der kann sich auf seine Top-Kunden fokussieren und zur PRIO 1 erklären. Das ist allerdings für die anderen, meist kleineren Kunden blöd, weil die darunter leiden.

Bis heute habe ich keine einzige Kostenaufstellung gesehen, in der ein Unternehmen mit outgesourcten Dienstleistungen Geld gespart hat. Das mag vielleicht kurz gewesen sein, als man den Honeypot geöffnet und kleine Einstiegspreise geboten hat. Aber ansonsten habe ich bisher nur Klagen über die gewachsene Komplexität und die Preissteigerungen gehört.

Damit wir uns nicht falsch verstehen: Es ergibt durchaus Sinn, gewisse Leistungen auszulagern, die Dritte effizienter lösen können. Aber da zahlt man zwangsläufig drauf, denn zum Nulltarif macht das auch keiner.

Ich brauche meine Daten auch oft unterwegs oder beim Kunden… nur brauch ich dafür keine "Fremde Cloud" ;-P die eigenen Server und VPN richten das ebenso!

Nur das mir da keiner Vorschriften machen kann oder reingrätschen… ist halt nicht so hip wie ne Cloud, dafür sicher!

Muss also jeder selber entscheiden hip oder sicher! Ich weis was ich wähle.

Heute (19.06.2023) gab es erneut zwischen 0900 und 1100 einen Ausfall von Teams/Sharepoint. Der Zugriff auf die Dateien, welche in Teams (und damit auf dem Sharepoint liegen) wurde mit einem "The service is unavailable." quittiert.

Die Statusmeldung auf "allestörungen" zeigte ebenso ein ähnliches Bild in dieser Zeit.

Ich bin mir deshalb nicht sicher, ob die durch Microsoft getroffenen Maßnahmen nach den ausfällen

vergangener Tage überhaupt fruchten? Anscheinend wurden ja einige Anpassungen getroffen

um "Lastspitzen" besser verarbeiten zu können, der heutige Ausfall spricht aber nicht dafür.

Es bleibt spannend, wie Microsoft sich hier für die Zukunft aufstellt. Laut MS soll ja das

ganze MS "Ökosystem" so groß sein, dass DDOS Attacken dem System nichts anhaken können, aber das

scheint sich jüngst geändert zu haben. Auch die "bösen" Jungs rüsten auf eine Größe auf, die den großen

Konzernen (direkter ausgesprochen -> den Endkunden) empfindlich treffen können.

Hier gabs zwar keinen Ausfall, aber der Zugriff auf Dateien in der MS-Cloud war in dem Zeitraum quälend langsam.

Wenn DDOS ausreicht um die MS Systeme in die Knie zu zwingen, dann ist das ganze Cloud Konstrukt mehr als nur auch wackligen Beinen gebaut.

Wo ist die Redundanz?

Einfacher und billiger kann man doch gar nicht den Ausfall eines Dienstes herbeiführen.

Du solltest dich mal mit der Größe und Komplexität derartiger Angriffe beschäftigen.

Wir sprechen hier nicht von einem Nutzer, der einen Ping auf eine IP laufen lässt, sondern riesigen Datenmengen. Tendenz stark steigenden was Volumen und Frequenz angeht.

Abgesehen davon, dass die Systeme mehrfach redundant ausgelegt sind, inkl. Multi-Homing von IPs und Systemen.

Ein Startpunkt ist mal hier:

https://blog.cloudflare.com/ddos-threat-report-2023-q1/

Die Größe des Angriffes ist mir durchaus bewusst, es schwirren da draußen ja mehr als genug IOT und andere gekaperte System rum die nur darauf warten für DDOS genutzt zu werden.

Die Tatsache das Angriffe in der Größe ausgeführt werden können sind eine Gefahr für jeden Cloud Service. Das es mit der Redundanz nicht ganz so optimal geklappt hat ist ja am Ausfall zu merken.

Das hat doch nichts mit Redundanz zu tun …

Alles richtig aber schauen wir doch mal auf die Marketingversprechungen von MS. Laut denen ist alles prima wenn du in deren Cloud bist.

Gruß

Welche wären das denn? 100,0% habe ich den SLAs nicht gefunden.

heute funktioniert bei uns mal gar nichts cloud technisch. liegt vermutlich aus einer vielzahl und zusammengestoppelten zeugs auf zscaler, microsoft cloud und was nicht allem. das firmen so dämlich sind und sich den dreck aufdrücken lassen. eigentlich unfassbar.

Hab da noch was – muss es erst sortieren – ok, hier ist der Sammelbeitrag – ist ja quasi durch Folgekommentare bereits aufgegriffen.

Weiter Probleme mit Microsofts Cloud-Diensten: Teams, Excel, OneNote (19./20. Juni 2023)

https://twitter.com/MSFT365Status/status/1671073014430007297?cxt=HHwWgoC8rbGD7LAuAAAA

https://trust.zscaler.com/zscaler.net/incidents

Seit heute, 20.06.2023, 08:40 UTC, hat Zscaler in bestimmten Rechenzentren ein Problem – https://trust.zscaler.com/zscaler.net/incidents

Issue accessing Outlook and Azure Services

Under Investigation

Posted: Tue, 20 Jun 2023 08:40:08 UTC

Impact Start Time: Tue, 20 Jun 2023 08:38:10 UTC

Affected Datacenters or Regions: EMEA, Frankfurt IV, Vienna I

Customer Impact: Users may experience intermittent performance degradation to Microsoft sites including outlook.com, Teams, Microsoft Azure services etc.

Available Workaround: If you're currently experiencing any issues with Microsoft sites please failover to your secondary DC.

Description:

We are investigating an issue with our Frankfurt IV, Vienna I datacenters. Users may experience intermittent performance degradation to Microsoft sites including outlook.com, Teams, Microsoft Azure services etc. For additional information please reach out to Zscaler Support referencing this incident, status changes will be updated here as they become available.