In den Firewalls und Switches des Anbieters Juniper gibt es Schwachstellen, für die wohl noch nicht immer Patches verfügbar sind. Inzwischen gibt es ein Proof of Concept für diese Schwachstellen, so dass Angriffe auf die Produkte wahrscheinlich werden. Vor diesem Hintergrund warnt CERT-Bund vor diesem Risiko und hat einige Informationen dazu veröffentlicht.

In den Firewalls und Switches des Anbieters Juniper gibt es Schwachstellen, für die wohl noch nicht immer Patches verfügbar sind. Inzwischen gibt es ein Proof of Concept für diese Schwachstellen, so dass Angriffe auf die Produkte wahrscheinlich werden. Vor diesem Hintergrund warnt CERT-Bund vor diesem Risiko und hat einige Informationen dazu veröffentlicht.

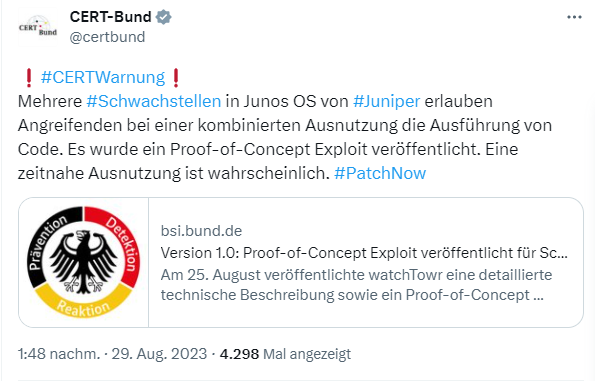

Sicherheitsforscher von watchTowr haben am 25. August 2023 auf GitHub diese Warnung vor den Schwachstellen CVE-2023-36844, CVE-2023-36845, CVE-2023-36846 und CVE-2023-36847 in Juniper JunOS samt einem Proof of Concept für Produkte der SRX- und EX-Serie veröffentlicht. Von Juniper Networks gibt es diese Sicherheitswarnung mit entsprechenden Details zu den Schwachstellen. Durch die Verkettung dieser Schwachstellen kann ein nicht authentifizierter, netzwerkbasierter Angreifer möglicherweise Remote Code auf den Geräten ausführen. Die Schwachstellen haben den CVE-Index 9.8 erhalten. Die Schwachstellen in der J-Web-Komponente von Juniper Networks Junos OS, die sich auf Geräte der SRX- und EX-Serie auswirken, wurden laut Juniper durch spezifischer Fixes behoben.

CERT-Bund schreibt in dieser Warnung, dass Juniper bislang noch nicht für alle betroffenen Versionen Patches bereitstellt. Alle vier geschlossenen Schwachstellen werden mit einem CVSS von 5.3 ("mittel") bewertet, kombiniert sollen sie allerdings laut Juniper Networks einen Score von 9.8 ("kritisch") erreichen.

MVP: 2013 – 2016

MVP: 2013 – 2016

Die Telkos, die in ihrer Kerntechnik statt Huawei dann Juniper ausgerollt haben, sind sicherlich sowieso schon bei bester Laune.

Hatte zwar vor einer Weile ein Gespräch mit einem Techniker eines hier nicht zu nennenden Telkos, der das als Rückschritt bezeichnete und sonst vor allem Dinge sagte, die nicht jugendfrei genug sind. Aber fürs Management ist das doch toll. Endlich kann man auch im Core vom klassischen CVSS-Kindergartenwettkampf (dabei sein ist alles) zum modernen Schwachstellen-Wettkampf der Erwachsenen wechseln (CVSS höher, patchen schneller und immer so weiter).

schönen Freitag

Jedes Produkt aus Drittländern wird (u.a. absichtliche) Sicherheitslücken haben. Jedes.