Der deutsche Hersteller SMA ist ja mit Wechselrichtern und Wallboxen in vielen deutschen Haushalten präsent. Ein Blog-Leser hat mich nun auf eine mögliche Sicherheitslücke in den Wallboxen dieses Herstellers aufmerksam gemacht, die Dritten den Zugriff auf den von der Wallbox aufgespannte WLAN zum Kinderspiel gestaltet. Ich habe das Thema mal in einem Blog-Beitrag aufgegriffen und auch die Position des Herstellers mit einbezogen. Besitzer einer SMA-Wallbox sollten reagieren und prüfen, ob die Soft Access Point- sowie die WLAN-Funktionalität abgeschaltet ist.

Der deutsche Hersteller SMA ist ja mit Wechselrichtern und Wallboxen in vielen deutschen Haushalten präsent. Ein Blog-Leser hat mich nun auf eine mögliche Sicherheitslücke in den Wallboxen dieses Herstellers aufmerksam gemacht, die Dritten den Zugriff auf den von der Wallbox aufgespannte WLAN zum Kinderspiel gestaltet. Ich habe das Thema mal in einem Blog-Beitrag aufgegriffen und auch die Position des Herstellers mit einbezogen. Besitzer einer SMA-Wallbox sollten reagieren und prüfen, ob die Soft Access Point- sowie die WLAN-Funktionalität abgeschaltet ist.

SMA, ein deutscher Hersteller

Die SMA Solar Technology AG mit Hauptsitz im nordhessischen Niestetal ist einer der weltweit umsatzstärksten und deutschlandweit der bekannteste Hersteller von Wechselrichtern für Photovoltaikanlagen mit Netzeinspeisung und netzunabhängiger Einspeisung.

SMA-Produktbild, Quelle: SMA-Webseite

Seit dem Start der "Energiewende" dürfte das Unternehmen mit seinen Wechselrichtern in vielen Haushalten mit Fotovoltaik-Anlagen vertreten sein. Ich selbst habe einen Wechselrichter von SMA im Keller hängen. Zur Vervollständigung des Portfolios hat SMA aber auch Wallboxen für private Nutzer im Angebot. Diese sind auf die SMA-Produkte wie SMA-Sunny Boy-Solarmanager etc. abgestimmt und werden dann mit diesen Komponenten per Ethernet vernetzt.

WLAN-Zugang für Jedermann?

Blog-Leser Jan hat mich die Tage per E-Mail kontaktiert, weil er bei der SMA-Wallbox Typ "EVC22-3AC-10" auf eine Ungereimtheit gestoßen ist. Nachfolgend ist das Modell "SMA EV Charger 22 EVC22-3AC-10" zu sehen.

Als Jan sich näher mit dem Produkt befasst hat, ist er auf folgende Gegebenheit gestoßen, die ihn etwas stutzig gemacht hat, weil er die Implikationen so nicht abschätzen konnte. Hier die Sachlage:

- Wechselrichter und Wallboxen von SMA besitzen ein WLAN-Modul, welches in der Standardkonfiguration eingeschaltet ist.

- Die SSID des WLAN wird aus der Seriennummer des Geräts berechnet – was erst einmal gut ist.

- Aber die Zugangsdaten für den WLAN-Anschluss sind bei SMA-Geräten per QR-Code auf deren Gehäuse aufgedruckt.

- Diese Zugangsdaten lassen sich in der verbauten Firmware der SMA-Wallbox nicht ändern.

Der QR-Zugangscode ist eine Komfortfunktion, die es dem Gerätebesitzer und/oder Installateur so einfach als möglich machen soll, per Notebook oder Mobilgerät auf die Geräte zuzugreifen – wohl um dieses auch in Betrieb zu nehmen. SMA beschreibt das Ganze sogar in seinem Supportdokument Direktverbindung via WLAN aufbauen. Problem ist halt, dass Wallboxen in der Regel in Garagen oder in Außenbereichen montiert sind, also schnell durch Dritte inspiziert werden können.

Man braucht also theoretisch nur mit einem Smartphone an die Wallbox, scannt den QR-Code und kann sich dann am (Soft) Access-Punkt anmelden. Die Zugangsdaten sollten allgemein bekannt sein. Jan hat sich die Konfigurierung der Wallbox angesehen, aber keine Möglichkeit gefunden, diese Daten zu ändern. Man können nur das WLAN-Modul sowie die Soft Access Point-Funktion abschalten, schrieb er mir.

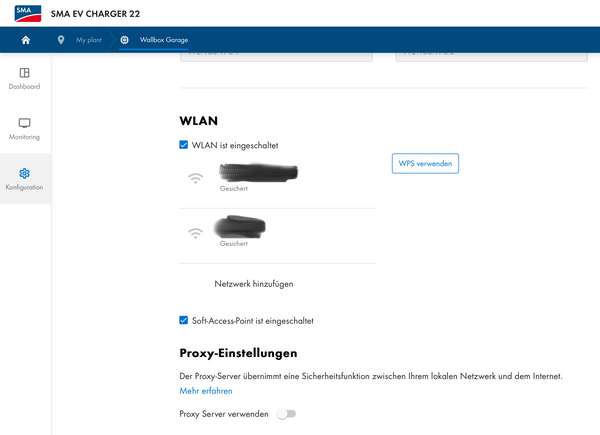

Ich selbst habe keinen Zugriff auf die Wallbox "EVC22-3AC-10" mit der Firmware 1.2.23.R. Aber Jan hat mir einen Screenshot der Konfigurationsseite geschickt.

Konfigurationsseite der SMA Wallbox "EVC22-3AC-10"

Man kann den Soft Access Point der Wallbox sowie die WLAN-Funktion lediglich über Kontrollkästchen aktivieren oder deaktivieren. Ich sehe keine Möglichkeit, da die SSID und das Zugangskennwort zu setzen.

Was sagt der Hersteller dazu?

Ich habe die Presseabteilung und die für Cybersicherheit Verantwortlichen bei SMA diesbezüglich per E-Mail kontaktiert und dankenswerter Weise umgehend eine Rückmeldung bekommen. In der Mail hatte ich beschrieben, dass Dritte dann über den QR-Code mit den Zugangsdaten Zugriff auf den Soft Access Point und das WLAN – und somit auf das lokale Netzwerk, in welches die Wallbox ggf. eingebunden ist, bekommen. Dazu schreibt der Hersteller:

vielen Dank für die Meldung.

Sie schreiben, man könne durch den Zugriff zum EV-Charger-Access-Point dann aufs lokale Netz zugreifen. Da kann ich Sie beruhigen. Das geht nicht, weil kein Routing ins lokale Netz stattfindet. Diese Access-Point-Funktion ist wirklich nur für die Ersteinrichtung gedacht.

Beide drahtlos-Funktionen lassen sich am EV Charger (und anderen Geräten) deaktivieren (WLAN generell und Access Point für die Erstinstallation).

Der lokale Benutzer-Account benötigt allerdings entsprechende Berechtigungen, die vorab bei der Einrichtung des Accounts zugewiesen werden müssen.

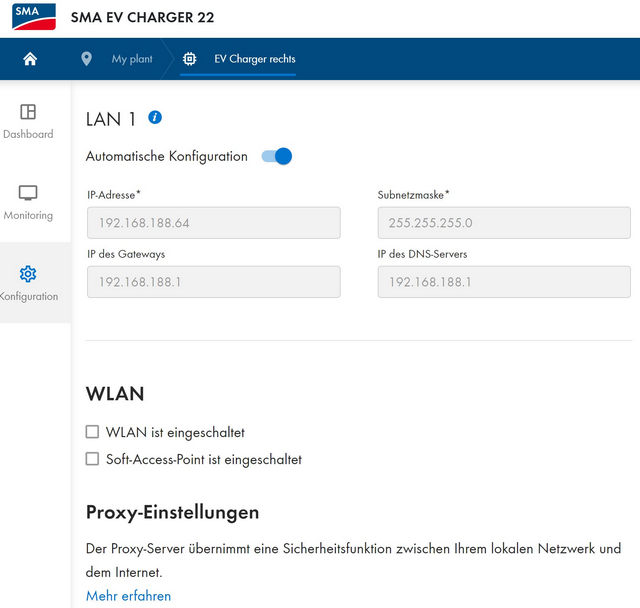

Sehen Sie bitte anbei einen Screenshot aus der Evaluierung mit der gleichen Firmware. Nach dem Deaktivieren dieser Funktionen, ist eine drahtlose Verbindung dann auch nicht mehr möglich.

Ich kann es jetzt nicht verifizieren, aber die klare Aussage ist, dass ein Dritter, der über den QR-Code die WLAN-Zugangsdaten abruft und auf den Smart Access Point zugreifen kann, damit keinen Zugang zum lokalen Netzwerk, an dem die SMA-Wallbox, der SMA-Wechselrichter und weitere Geräte hängen, erhält. Denn die Firmware der Wallbox routet die dazu erforderlichen Verbindungen nicht.

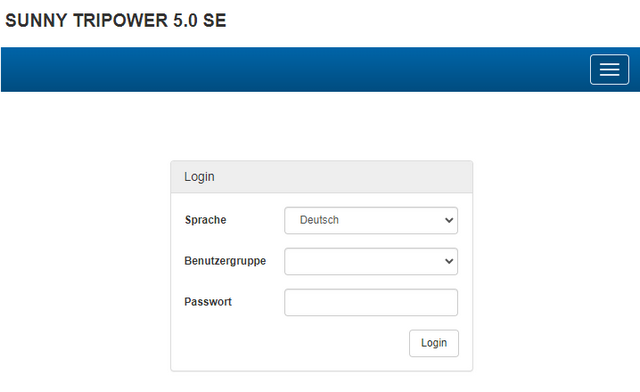

Zudem muss der Installateur bei der Ersteinrichtung einen Zugriffscode für den lokalen Benutzer festlegen. Ohne diesen Zugangscode kommt man nicht an die Masken zur Gerätekonfiguration, sondern bleibt an der Anmeldeseite hängen. Mir ist das von meinem Wechselrichter bekannt wo ich zwar einen QR-Code scannen und dann ggf. auf den Wechselrichter von SMA zugreifen kann. Dann gelange ich aber nur auf die Sunny Tripower-Anmeldeseite, die vom lokalen Webserver aufgebaut wird. Ohne Zugangsdaten geht dort nichts (siehe folgenden Screenshot).

Sunny Tripower (Wechselrichter) Anmeldung

Die Funktionen WLAN und Smart Access Point sind nur für die Ersteinrichtung der SMA-Wallbox vorgesehen. Im Anschluss an die Inbetriebnahme sollte der Installateur die beiden Funktion über die betreffenden Kontrollkästchen deaktivieren. Laut SMA werden die Installateure diesbezüglich auch geschult und sollten entsprechend handeln. Entsprechende Hinweise finden sich in einem mehrseitigen PDF-Dokument des Hersteller. Wer eine SMA-Wallbox installiert hat, und feststellt, dass die WLAN-Funktionalität noch eingeschaltet ist, sollte von seinem Installateur das Kennwort zur Anmeldung bekommen haben oder erfragen. Dann können die beiden oben genannten Funktionen WLAN und Soft Access Point deaktiviert werden.

MVP: 2013 – 2016

MVP: 2013 – 2016

na dann ist die Sache doch klar: Problem gesehen wo keines ist ;-P

Eben mit unserem SunnyBoy 5.0 getestet. Kein Routing vom Soft-Access-Point ins Heimnetz vorhanden und man muss sich wie beschrieben mit dem Installteurs-Kennwort anmelden, um irgendwelche Einstellungen an den Parametern vorzunehmen. Ohne Login kommt man nicht mal an irgendwelche Daten. Daher sehe ich dort kein Problem. Soft-Access-Point ist jetzt trotzdem aus, weil man nicht benötigte Dienste abschalten sollte.

Erst einmal Danke für den Artikel und den Hinweis.

Unsere Monteure haben das WLAN sofort deaktiviert, nachdem Sie per LAN auf die Wechselrichter zugreifen konnten. Sobald ich dazu gekommen bin, habe ich aber auch hier eine Trennung via VLAN gemacht, damit die Monteure bei Arbeiten, nicht im internen LAN unterwegs sind.

Danke auch an Jan sich das mal genauer anzuschauen, offensichtlich wurde ja bei ihm durch den Monteur, nicht entsprechend der Vorgaben des Herstellern, dass WLAN wieder deaktiviert.

Auch wenn laut SMA kein Rooting möglich sein sollte, ist ein aktives WLAN m.E. ein Problem, vor allem im zugänglichen Außenbereich.

Wenn nämlich genug solcher Anlagen zugänglich sind, desto wahrscheinlicher ist es m.M.n, dass Angriffe gesucht und gefunden werden, welche Schwachstellen ausnutzen können, und der Firmware eine rooting Konfiguration auf das interne Netz ebenfalls aufzwingen kann.

So ganz verstehe ich nicht, was da gemacht wurde, wenn gesagt wurde, das das Heimnetz sicher sei,weil man nicht Routen würde.

Routing brauche ich nur, wenn ich per IP aus meinem Netz raus will, in die Welt. Es ist ein alter Trick, solchen Kisten kein default gateway einzutragen. Die Kisten können dann nicht mehr nachhaus telefonieren, außer man hätte einen Proxy .

Aber sie können intern an alles.

Die müssten das Bridging zwischen den Geräten abgeschaltet haben.

Sehe ich auch so, wenn das Gerät nicht routet kann man den Internetanschluss des Inhabers nicht missbrauchen, aber natürlich immer noch das LAN angreifen.

Herr Born könnte da vielleicht bei "Jan" und/oder dem Hersteller noch einmal nachfragen (kann man die Fritz!Box (192.168.188.1 im Bild) pingen, wenn man mit dem Wallbox-WLAN verbunden ist, oder nicht?).

Ich habe es gestern ganz kurz mit einem SMA-Wechselrichter und einem Smartphone probiert. Ich bekam zwar den WLAN-Zugang angezeigt, aber ich kam nicht mal auf deren Webserver. Ist aber letztendlich "Jacke wie Hose". Die Empfehlung lautet: "WLAN und Soft Access Point" zur Inbetriebnahme der Wallbox nutzen und dann vom Installateur abschalten. Kein WLAN, kein Zugang.

Du bekommst also nur so eine Art "caption page" angezeigt, per unverschüsseltem WLAN in dem man acount und Passwort eintippen muss?

Welche IP gab es da?

Wobei man das Passwort nicht ausprobieren kann, da nachdem 3. Fehlversuch die Anmeldung gesperrt wird bis…?

Am Handy kam ich gar nicht weiter. Ich erinnere mich dunkel, im Sept. 2023, nach Inbetriebnahme per Notebook versuchsweise auf den SMA-Wechselrichter zugegriffen zu haben, konnte aber nur die Anmeldeseite des SUNNY TRIPOWER 5.0 SE erreichen – mangels Passwort, welches ich damals nicht kannte, kam ich nicht weiter. Aktuell habe ich weder Zeit noch Lust, da einen weiteren Tests im Keller per Notebook zu fahren (hier ist WLAN deaktiviert und ich komme per Ethernet auf den SMA-Wechselrichter). Die IP erinnere ich nicht mehr.

Wir haben einen SunnyBoy 5.0 im Hause und wenn ich mich der per WLAN am Soft-Access-Point anmelde, dann erhalte ich eine IP aus dem Bereich 192.168.12.x zugewiesen. DHCP-Server ist der SunnyBoy, nicht der Router im Heimnetzwerk. Die IP des SunnyBoy 5.0 (192.168.12.3) wird als DNS-Server und Gateway ausgeliefert. Ich komme von dort nicht an Geräte aus dem Heimnetzbereich (192.168.178.x).

und wenn mein Heimnetz 192.168.12.x ist?

das da 2 unterschiedlivhevGateways sind ist schnuppe.

Natürlich gilt immer "Keine Arme, keine Kekse", aber

Dann sollte sich das WLAN aber bitte schön selbst abschalten und umgekehrt die Dose erst dann nutzbar machen.

Es stellt sich die Frage, wie ich das wieder aktivieren kann. Und wie kommen Daten der Wallbox ins Smarthome zurück oder wie steuere die Wallbox von meinem akkugepufferten Balkonkraftwerk.

Cat5 Kabel möchte ich nicht nach draußen legen müssen. (smarte vlan fähige Switche sind echt billig geworden, aber das Kabel existiert weiterhin

Der Wechselrichter kann per Ethernet oder WLAN an das Heimnetz angebunden werden. Im Haus würde ich Ethernet nehmen, da der physische Zugriff nur möglich ist, wenn man sich schon im Haus befindet.

In einer Garage würde ich es mit WLAN versuchen. Ist der Soft-Access-Point aus und die WLAN-Verbindung auf das Heimnetz eingestellt, so ist der QR-Code ohne jede Funktion / Bedeutung. Bei uns ist das ein simpler Aufkleber. Man kann den auch per Foto dokumentieren und dann entfernen.

Es gibt hier kein Problem seitens SMA. Der mögliche Zugriff auf ein nach außen verlegten LAN Kabel gilt für jede IP-Kamera in der gleichen Weise.

Wenn man das absichern will und WLAN nicht geht, dann eben einen Raspi mit einer pfSense dazwischen. Dann kann man schön per Firewall alles einschränken und nur erfolgreiche IPs und Protokolle zulassen.

Und wenn man es noch ein Stück sicherer will betreibt man die pfsense als ip-less bridge (Nachteil: Kein headless mehr möglich (Kompromiss: Ein zusätzlicher Netzwerkanschluss mit IP)).

z.B. drive . filen . io/d/26002761-16b8-42cb-87be-6b1d28fd36d7#96dvSUCwxmKEg59gDLF37MZKX5Yuy93q

Wenn ich physikalisch an das Gerät komme, um einen QR-Code zu scannen, dann kann ich sicherlich nicht ganz andere Dinge machen. Mich also auch ins LAN mit hängen. Ist bisschen heiß gekocht, oder sehe ich etwas nicht?

Ja, man könnte das Kabel ziehen, einen Switch reinhängen und sich dann mit an das LAN hängen. Im privaten Bereich werden die wenigsten Netzsegementierung und Port-Access-Control betreiben, um solche Eingriffe in die Netzphysik zu unterbinden. Bei uns befindet sich der Wechselrichter zusammen mit der Batterie im Heizungskeller. Wer soweit gekommen ist, hat noch andere Optionen. Trotzdem bleibt ein Problem, wenn solche Teile in öffentlich zugänglichen Bereichen hängen. Tiefgarage im Mehrfamilienhaus z.B.