Heute noch ein kleiner Beitrag rund um das Thema "Pakettracking legt Empfängerdaten offen". Nachdem ich das Thema bereits im Zusammenhang mit DHL hier im Blog hatte, bin ich von Dritten auf einen ähnlichen Sachverhalt beim Paketzusteller GLS hingewiesen worden. Dieser legt ebenfalls über seine Paketverfolgungs-Website das geografische Gebiet des Empfängers offen. Über ein kleines Script war es Forschern möglich, Sendungsdaten fremder Personen anzusehen bzw. abzurufen. Inzwischen ist diese Schwachstelle beseitigt. Hier eine Zusammenfassung, was zu diesem Thema bekannt geworden ist.

Heute noch ein kleiner Beitrag rund um das Thema "Pakettracking legt Empfängerdaten offen". Nachdem ich das Thema bereits im Zusammenhang mit DHL hier im Blog hatte, bin ich von Dritten auf einen ähnlichen Sachverhalt beim Paketzusteller GLS hingewiesen worden. Dieser legt ebenfalls über seine Paketverfolgungs-Website das geografische Gebiet des Empfängers offen. Über ein kleines Script war es Forschern möglich, Sendungsdaten fremder Personen anzusehen bzw. abzurufen. Inzwischen ist diese Schwachstelle beseitigt. Hier eine Zusammenfassung, was zu diesem Thema bekannt geworden ist.

Problem Paket-Tracking

Eigentlich ist die Paketverfolgung der Zustelldienste für Empfänger eine tolle Sache. Du kannst abfragen, wo sich ein Paket befindet und ob das ausgeliefert wurde. Zum Problem wird es, wenn unbefugte Dritte auf diese Daten zugreifen und Missbrauch treiben können (z.B. Pakete abfangen). Im Blog-Beitrag Datenlücke: YunExpress- und DHL-Tracking legen Empfängerdaten offen – Teil I hatte ich ja eine solchen Fall skizziert, wo die Datenübergabe zwischen einem chinesischen Versender und DHL zur Offenlegung von Empfängeradressen führte.

Die Sicherheitsforscher der Heidelberger ERNW haben in den letzten Monaten weitere Fälle bei DHL (All your parcel are belong to us – Talk at Troopers 2023), DPD (Breaking DPD Parcel Tracking) und UPS (Breaking UPS Parcel Tracking) aufgedeckt, gemeldet und nach Beseitigung der Probleme auf insinuator.net offen gelegt.

GLS Paketverfolgung geknackt

Florian Bausch von ERNW hatte mich bereits von einigen Tagen, auf Grund meines Golem-Beitrags Tracking von DHL und Yun Express verriet Empfängeradressen, kontaktiert und eine entsprechende Offenlegung für einen weiteren Paketdienst angekündigt. Vor wenigen Stunden hat mich Florian Bausch dann über die Entdeckung einer Problemstelle samt Offenlegung beim Paketversender GLS informiert (danke dafür).

Zum Hintergrund: Das Team von ERNW hat sich im Rahmen eines Forschungsprojekts deutsche Paketverfolgungsseiten im Hinblick auf Schwachstellen angesehen. Bei diesem Ansatz stießen die Sicherheitsexperten bei GLS auf der Webseite zur Paketverfolgung auf ein Problem, dass die GLS-Website das geografische Gebiet des Empfängers offenlegt, indem sie den Namen des Ziel-Paketzentrums anzeigt.

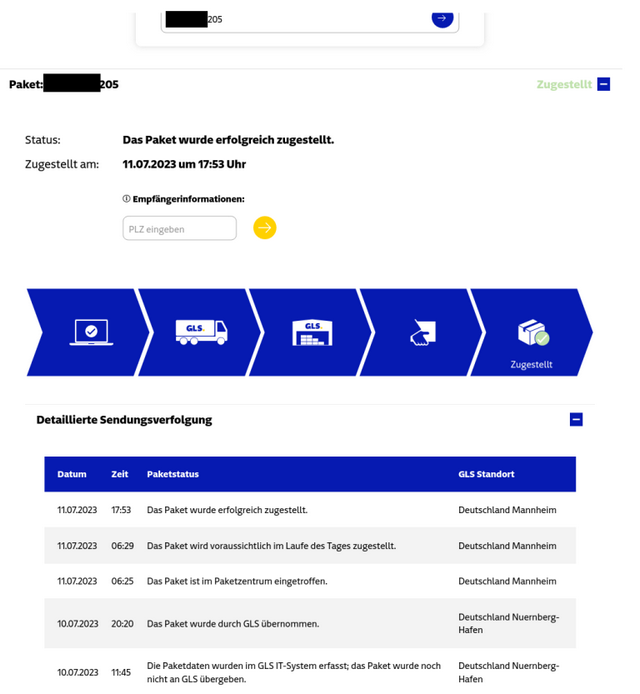

GLS-Paketverfolgung; Quelle: insinuator.net

Das ist noch nicht so der Knaller, da ein Ziel-Paketzentrum ja viele Zustellbezirke umfassen kann. Aber darüber hinaus wurde die Postleitzahl des Empfängers verwendet, um persönliche Informationen (einschließlich der genauen Koordinaten der Adresse) und Merkmale, die den Prozess der Paketzustellung beeinflussen, freizuschalten.

Und ab da wird die Geschichte interessant, weil nun die Statistik mit ins Spiel kommt. Der Hintergrund ist, dass aufgrund des geografischen Hinweises die Zahl der Postleitzahlen von den Sicherheitsforschern auf eine kleine Gruppe potenziell gültiger Postleitzahlen beschränkt werden konnte. Im Durchschnitt deckt ein GLS-Paketzentrum 136 Postleitzahlen ab, während (wiederum im Durchschnitt) die 30 bevölkerungsreichsten Postleitzahlen 50 % der Bevölkerung beherbergen, die das Paketzentrum bedient.

Die Sicherheitsexperten schrieben daher ein Python-Skript, welches sechs Anfragen pro Sekunde als Proof of Concept an die API sendete. Die GLS-Website setzte leider keine Ratenbeschränkung oder andere Techniken (zur Begrenzung der Abfragen) ein, um das Ausforschen von Postleitzahlen über die API zu verhindern.

Aufgrund fehlender Maßnahmen zur Verhinderung von Brute-Force-Angriff war es den Forschern möglich, Anfragen an die GLS-API zu senden, um die gültige Postleitzahl zu finden. Die Forscher geben an, dass es möglich war, viele gültige Postleitzahlen innerhalb von 5 Sekunden (pro Kontrollnummer) zu identifizieren, da die GLS-Kontrollnummern vorhersehbar generiert werden.

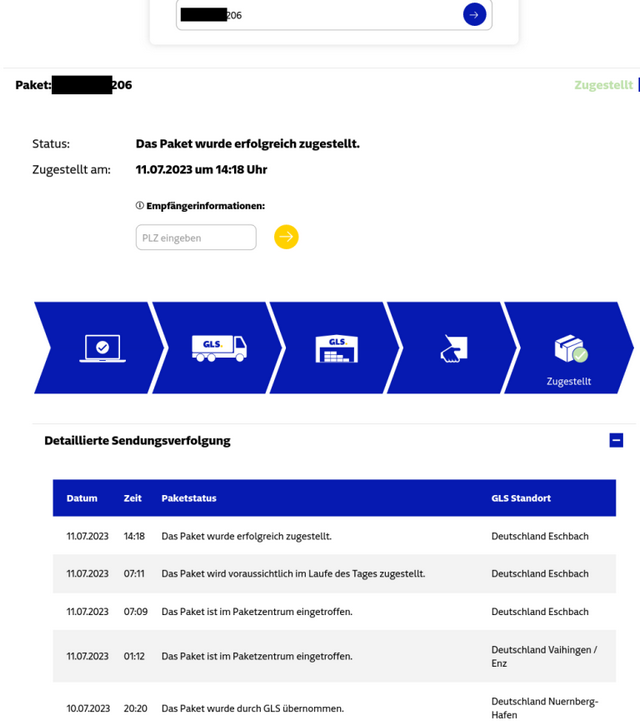

Daten einer GLS-Paketverfolgung; Quelle: insinuator.net

Angreifer, die Zugriff auf eine gültige Sendungsverfolgungsnummer, z. B. von einem Paket, haben, welches von einem Webshop verschickt wurde, können aufwärts oder abwärts zählen, um weitere gültige Sendungsverfolgungsnummern von Paketen zu finden, die an andere Kunden verschickt wurden. Daher ist es ein Leichtes, Kunden bestimmter Unternehmen ins Visier zu nehmen.

Offenlegung und Beseitigung

Die Forscher haben die Ergebnisse ihrer Analyse am 05. September 2023 an GLS gemeldet und eine Frist von 90-Tagen zur Offenlegung gesetzt. Nachdem GLS über die Schwachstellen auf ihrer Webseite informiert war, investierte das Unternehmen Zeit in die Schwachstellenanalyse. Das umfasste auch Ansätze zur Behebung und Abschwächung der Schwachstellen. Weiterhin wurde ein möglicher Zeitplan zur Behebung des Problems aufgezeigt. Dies umfasste nicht nur die Behebung der mitgeteilten Schwachstellen, sondern auch die Umgestaltung der Schnittstellen und APIs für Kunden und Unterauftragnehmer.

Auf Grund dieser Entwicklung verlängerte ERNW die ursprünglich 90-Tag-Offenlegungsfrist, um der Weihnachtszeit und den damit verbundenen Belastungen im Paketversand Rechnung zu tragen. Während des gesamten Offenlegungsprozesses, der im September 2023 begann und bis März 2024 andauerte, hat GLS in monatlichen Videokonferenzen mehrfach über den aktuellen Stand der Behebungsarbeiten informiert. Die Forscher haben in ihrem Bericht Breaking GLS Parcel Tracking daher auch die enge Zusammenarbeit mit GLS hervor und bedanken sich bei GLS für den reibungslosen Ablauf der Offenlegung.

Ähnliche Artikel:

Datenleck beim Bauhaus-Shop legte Bestellungen von Plus Card-Inhabern offen

Bauhaus-App: Funktion um Kassenbon zu scannen (aus Sicherheitsgründen) entfernt?

BAUHAUS-App wieder mit Scan-Funktion für Kassenbons

IHK Oldenburg: Sicherheitslücken in Tibros-Online

Gehärteter Online-Banking-Browser S-Protect, ein Totalausfall?

Nachlese: Gehärteter Online-Banking-Browser S-Protect, neue Version, neue Erkenntnisse

Festes SA SQL-Passwort bei windata 9-Banking-Software

AnyDesk-Hack Undercover – weitere Informationen und Gedanken – Teil 2

Datenlücke: YunExpress- und DHL-Tracking legen Empfängerdaten offen – Teil I

Datenlücke: YunExpress- und DHL-Tracking legen Empfängerdaten offen – Teil II

MVP: 2013 – 2016

MVP: 2013 – 2016

Nun ja. GLS und DPD stehen hier etwa auf der gleichen Stufe: Es ist schwierig, überhaupt an sein Paket zu kommen. Die werden gern mal an der vielbefahrenen Hauptstraße am Straßenrand abgestellt oder in einen 20 km entfernten, schlecht erreichbaren Paketshop verbracht. Sendeinformationen ergeben unterschiedliches. Im letzten GLS-Fall ergab die Sendungsverfolgung den entfernten Paketshop, während ein Zettel im Briefkasten (immerhin!) den Namen eines Nachbarn zeigte, den es gar nicht gibt (ich bin dann durch's Haus getrabt und hatte bei Nr. 4 Erfolg).

Entsprechend versuche ich es von vornherein zu vermeiden, irgendwo zu bestellen, wo mit GLS oder DPD versendet wird.

@Günter

Ich wundere mich schon ein bisschen, dass Florian Bausch / ERNW kein Wort über die AGB Hürden beim DHL-Vulnerability Disclosure Program verloren hat, aber vielleicht ist das für ihn schon "Normalität"!?

Auf https://insinuator.net/2023/07/all-your-parcel-are-belong-to-us-talk-at-troopers-2023/ schreibt er:

"On an organizational level DHL introduced a security.txt and started a bug bounty program"

Was meint er damit? Denn ein Bug Bounty Program gibt es bei DHL doch nach wie nicht.

Gruß aus Hamburg

Ich hatte mit Florian Bausch telefoniert. Dabei hat er mir mitgeteilt, dass DHL eine security.txt eingeführt habe, über die man Sicherheitsprobleme melden kann. Hatte ich vergessen, im Blog-Beitrag rein zu schreiben, weil es da um GLS ging. Die security.txt lässt sich unter der URL https://www.dhl.com/security.txt abrufen und hat folgenden Inhalt:

Contact: https://app.intigriti.com/company/programs/dhlgroup/dhlvdp/detail

Expires: 2028-12-30T23:59:00.000Z

Preferred-Languages: en

Canonical:

Policy:

Hiring: https://careers.dhl.com/

Von einem Bug-Bounty-Programm ist mir nichts bekannt, das hat er auch nicht im Gespräch erwähnt. Auf der Zielseite von DHL steht auch neben jeder URL, dass es kein Bug-Bounty gebe.

Hi Günter,

über die Links in der security.txt landet man ja wieder bei den bekannten Seiten mit 50 Din A4 Seiten AGB Text.

Und ich verstehe nicht was die security.txt soll, wenn der Link nirgends zu finden ist? Zumindest habe ich auf die Schnelle bei DHL keinen Hinweis auf eine security.txt gefunden.

Aber wie gesagt, die ist ja eh fürn A….

Du kannst Florian Bausch ja mal fragen, was das Gerede von DHL Bug-Bounty soll?