Nach einem Cyberangriff auf eine Klinik in Bad Wildungen im August 2024 sind nun Daten im Darknet aufgetaucht. Auch bei der niederländischen Polizei gab es einen Datenabfluss nach einem Cyberangriff. Hier einige Informationen über Sicherheitsvorfälle der letzten Tage und Wochen in einem Sammelbeitrag zusammengefasst.

Nach einem Cyberangriff auf eine Klinik in Bad Wildungen im August 2024 sind nun Daten im Darknet aufgetaucht. Auch bei der niederländischen Polizei gab es einen Datenabfluss nach einem Cyberangriff. Hier einige Informationen über Sicherheitsvorfälle der letzten Tage und Wochen in einem Sammelbeitrag zusammengefasst.

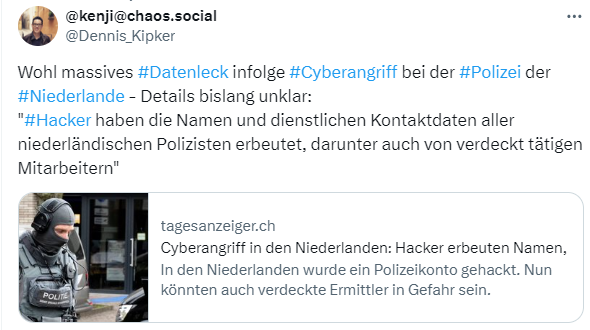

Datenabfluss bei Cyberangriff auf niederländische Polizei

Bei der Polizei der Niederlande hat es einen Cyberangriff gegeben, bei dem die Angreifer wohl massiv Daten abgreifen konnten. Laut nachfolgendem Tweet befinden sich die Namen und dienstlichen Kontaktdaten aller niederländischen Polizisten und verdeckt arbeitenden Personen darunter.

Der Tagesanzeiger hat einen kurzem Bericht dazu veröffentlicht – viele Details sind bisher aber noch unbekannt. Bei SPON liest man, dass Ermittler einen anderen Staat dahinter vermuten.

Datenabfluss in Kurklinik Bad Wildungen

Zum 27. August 2024 gab es einen Cyberangriff auf die Kurklinik Bad Wildungen. Die Verantwortlichen in der Klinik gingen seinerzeit bereits davon aus, dass auch personenbezogene Daten vom Cyberangriff betroffen sein könnten. Es wurden aber keine Details (ob es ein Ransomware-Angriff oder lediglich ein Einbruch in die IT-Systeme war) von der Klinik genannt. Ich hatte im Blog-Beitrag Cyberangriff auf Reha-Klinik in Bad Wildungen (August 2024) berichtet.

Bei meiner gestrigen Recherche zum Zyxel-Hack (siehe Zyxel (Belgien) gehackt – Ransomware-Vorkommnisse bei euch?) bin ich auf der Leak-Seite der Ransomware-Gruppe Helldown auf den Namen der Kurklinik Bad Wildungen gestoßen.

Die Helldown-Ransomware-Gruppe scheint recht neu zu sein. Auf dieser Seite las ich, dass das erste Opfer erst zum 13. August 2024 auf der Leak-Seite gelistet wurde. Die Gruppe gibt an, 131 GByte an Daten abgezogen zu haben und stellt einige Archive mit Daten auf ihrer Leak-Seite bereit.

In einem Wust an Office-Dokumenten, PDF-Vorlagen, Bestellungen der Küche etc. findet sich durchaus Brisantes. Da haben die Klinik-Mitarbeiter Passwort-Listen für Online-Shops sauber mit Nutzernamen in Word gepflegt, oder Laborbefunde und Arztbriefe unverschlüsselt gespeichert. Beliebt ist auch der Desktop als Ablageort für solche Dokumente.

Dell wird am laufenden Band gehackt

Sorgen sollte uns der Computerhersteller Dell machen. Im Mai 2024 berichtete ich im Beitrag Dell mutmaßlich gehackt, Kundendaten erbeutet (9.5.2024), dass das Unternehmen mutmaßlich gehackt worden ist. Dann wurde bekannt, dass ein Angreifer wochenlang Daten über eine API abgreifen konnte (siehe Dell-Leak: Daten wochenlang über Dell-API abgezogen).

Zum 15. August 2024 hat ein Leser mir folgenden Screenshot zugeschickt, den einer seiner Kunden erhalten hat. Dort gesteht Dell einen Datenschutzvorfall ein, bei dem Kundendaten von Einkäufen abgeflossen sind. Zur Frage, ob mir Details vorliegen, konnte ich aber wenig – außer dem oben verlinkten Fall – beitragen.

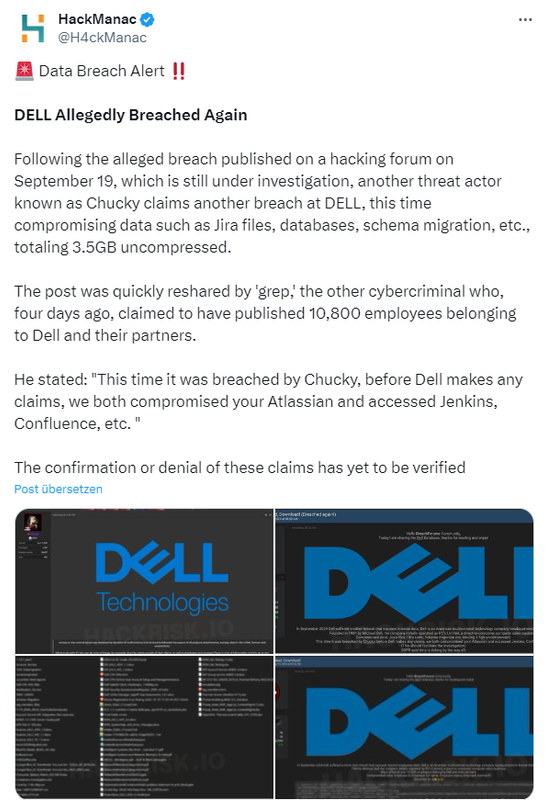

Dann ist mir Tage folgender Tweet zugegangen. Bereits am 19. September 2024 wurden in einem Hackerforum Daten von Dell angeboten – der Vorfall wird wohl noch untersucht.

Nun behauptet ein Akteur mit dem Alias Chucky , dass der Daten wie Jira-Dateien, Datenbanken, Schema-Migration usw. mit einer Gesamtgröße von 3,5 GB unkomprimiert von Dell abgezogen habe.

Eine Person aus der Sicherheitsbranche merkt dazu an, dass große Unternehmen wie Dell oft den Überblick über ihre Technologie verlieren. Da werden Aktualisierungen versäumt und die Unternehmen werden Opfer von Cyberangriffen. Der obige Fall ist besonders bemerkenswert, weil Dell als Technologieführer gilt und man von einem Unternehmen dieser Größe erwarten würde, dass es seine Ressourcen zum Schutz von Kunden- und Mitarbeiterdaten einsetzt.

Großbäckerei Schäfer von Akira angegriffen

Dann ist mir noch der folgende Tweet zugegangen und Hackmanac hatte mich ebenfalls auf X auf diesen Sachverhalt hingewiesen. Die Backwarenkette "Schäfer dein Bäcker" ist Opfer eines Cyberangriffs der Ransomware-Gruppe Akira geworden.

Die Hacker haben 14 Gigabyte an Unternehmensdaten erbeutet, wie CSOOnline in diesem Artikel schreibt. Hackmanac hat veröffentlichte Unternehmensdaten auf der Leak-Seite der Ransomware-Gruppe Akira gefunden. Dazu zählen persönliche Informationen von Mitarbeitern, Finanzdaten, Partnerdaten, Verträge und Vereinbarungen.

1/3 der Daten von US-Bürgern in Datenleck

Sicherheitsanbieter Cybernews hat mich bereits im September 2024 über seine Recherchen zu einem massiven Datenleck bei MC2 Data informiert. Bei MC2 Data handelt es sich um ein US-Unternehmen, welches Background-Checks von Personen für Kreditgeber etc. durchführt.

MC2 Data sammelt, kompiliert und analysiert dazu Daten aus einer Vielzahl von öffentlichen Quellen. Dazu gehören auch Strafregisterauszüge, Informationen zu Arbeitsverhältnissen, Familiendaten und Kontaktdetails. Der Anbieter nutzr diese Informationen, um umfassende Profile zu Personen zu erstellen, auf die sich Arbeitgeber, Vermieter und andere bei der Entscheidungsfindung und beim Risikomanagement stützen.

Die Sicherheitsforscher sind im Internet auf eine nicht per Passwort geschützte Datenbank mit 2,2 TB an Personendaten gestoßen. Vermutlich durch einen menschlichen Fehler wurden 106.316.633 Datensätze mit privaten Informationen über US-Bürger offengelegt.

Schätzungen gehen davon aus, dass mindestens 100 Millionen Personen von diesem massiven Datenleck betroffen waren. Zu den Daten, die das Unternehmen gesammelt und ungesichert gespeichert hat, gehören:

Namen

Emails

IP-Adressen

Benutzer-Agenten

Verschlüsselte Passwörter

Teilweise Zahlungsinformationen

Privatadressen

Geburtsdaten

Telefonnummern

Eigentumsdaten

Rechtliche Aufzeichnungen

Grundstücksdaten

Daten zu Familie, Verwandten und Nachbarn

Beruflicher Werdegang

Auch Personen und Organisationen, die Hintergrundüberprüfungen benötigen, waren betroffen, da die Daten von 2.319.873 Nutzern, die die Dienste von MC2 Data abonniert hatten, wohl abgezogen wurden. Das Unternehmen MC2 Data betreibt folgende Webseiten:

PrivateRecords.net

PrivateReports

PeopleSearcher

ThePeopleSearchers

PeopleSearchUSA

"Solche Dienste waren schon immer problematisch, da Cyberkriminelle oft in der Lage waren, ihre Dienste zu kaufen, um Daten über ihre Opfer zu sammeln", sagte Aras Nazarovas, ein Sicherheitsforscher bei Cybernews. Nun zeigt sich erneut, dass diese Dienste ihre Daten nicht im Griff haben. Der vollständige Bericht lässt sich hier abrufen.

MVP: 2013 – 2016

MVP: 2013 – 2016

NIS2 wird diese (erfolgreichen) Angriffe gaaaaaannnz sicher verhindern. Insbesondere auch bei den Behörden wie der Polizei ;-) weil die da gar nicht drunter fallen. Aber Hauptsache einen Berg Papier gebaut.

Irgendwie erinnert mich NIS2 an ein Messer, das nicht länger als 6 cm ist.

Was wir wohl bald zur elektronischen PA alles hören und lesen werden? Widerspruch ist sinnvoll!

DELL – ROFL. Warum konnte die KI das nicht verhindern? Ich tippe auf: Windows-Gammel-Software, BWL-IT-Entscheider, ITler mit besch.. Bezahlung.

Das sind jetzt alles Fälle wo es schief geht, aber was sind Konzepte/Firmen/Sachverhalte wo wirklich Wert auf Sicherheit gelegt wird?

Früher gab es ja das "Fräulein vom Amt", die haben immer irgendwelche Kabel hin und her gesteckt. Bei irgendwelchen sehr kritischen Daten könnte ich mir schon vorstellen, dass es da irgendeine (Hardware)-Schnittstelle gibt. Das man nicht mal eben massenhaft Daten abziehen kann bzw. auch nur klar definierte Datenstrukturen rüber gezogen werden. Wenn das System/Datenbank dahinter keine Schnittstelle zum öffentlichen Netz hat und keiner mit USB-Sticks rumspielt…

Würde mal wissen wo sowas ggf. im Einsatz ist. Bei irgendwelchen Archiven muss man sich auch eintragen, wenn man dort ist und wird noch mal kontrolliert. Eigentlich müsste es auch Sachverhalte geben, wo Leute wirklich sitzen und jede Anfrage noch mal bestätigen.

Wo sowas im Einsatz ist? Beim KGB z.B. ;)

z.B. hna. de/leben/multimedia/schreibmaschinen-boom-seit-nsa-spaehaffaere-zr-3714786.html

"Konzepte/Firmen/Sachverhalte wo wirklich Wert auf Sicherheit gelegt wird?"

Mitte September bekam ich ein Schreiben vom BHW (=Postbank = Deutsche Bank). Dort werden zum Jahreswechsel die Kunden-Accounts in der Weise Umgestellt, das dann defakto NICHTS mehr möglich sein wird. Z.B. Keine Anpassungen mehr der monatlichen Lastschrift, auch ALLE sonstigen vertraglichen Dinge können nicht mehr direkt über den Account gesteuert werden … Freistellungsaufträge geht schon seit Jahren nicht mehr … statt dessen soll man sich ab Januar ein Formular herunterladen, ausfüllen, Unterschrift nicht vergessen und darf das aber als PDF via unverschlüsselter eMail hin senden.

Die Deutsche Bank tut was für den echten Fortschritt und Sicherheit !!

Auch der neue Login am Kundenaccount ist die Krönung. Wenn ich das richtig versteht, entfällt künftig das persönliche Passwort und wird ersetzt durch einen sechsstelligen Einmalcode, den man bei jedem Login, "auf die Mobilfunknummer" (also per SMS ??) oder ganz einfach per (unverschlüsselter) eMail zugesandt bekommt.

Lachnummer! Diese total moderne "Digitalisierung", bei der Deutschen Bank !

Erläuterung: die DB migriert die IT-Systeme der aufgekauften Unternehmen (BHW/Postbank) in die eigene IT … welche bekanntlich eine Schrott-IT, irgendwie noch aus den 1970er Jahren ist … oder waren die 1870er Jahre? *grübel*

Sie möchte halt die kleinen Fischlein los werden. Kostet nur.