[English]Ist der Rüstungskonzern Rheinmetall Opfer eines Ransomware-Angriffs geworden? Zumindest behauptet die Babuk2-Ransomware-Gruppe einen erfolgreichen Angriff auf das Unternehmen ausgeführt zu haben. Allerdings liegen mir derzeit noch sehr wenige Informationen vor, da die Seiten von Babuk2 aktuell nicht erreichbar sind. Zudem hat die Gruppe häufiger Falschnachrichten über Hacks verbreitet.

[English]Ist der Rüstungskonzern Rheinmetall Opfer eines Ransomware-Angriffs geworden? Zumindest behauptet die Babuk2-Ransomware-Gruppe einen erfolgreichen Angriff auf das Unternehmen ausgeführt zu haben. Allerdings liegen mir derzeit noch sehr wenige Informationen vor, da die Seiten von Babuk2 aktuell nicht erreichbar sind. Zudem hat die Gruppe häufiger Falschnachrichten über Hacks verbreitet.

Babuk2 reklamiert einen Angriff

Es war eine kurze Frage auf Facebook, die ein Leser in einer privaten Nachricht stellte: "Hast du was mitbekommen, dass Rheinmetall erneut ein Cyberangriff hatte?". Hatte ich natürlich nicht, und dann war Schönheitsschlaf, Gartenarbeit und Spaziergang angesagt. Man gönnt sich ja sonst nix.

Später kam dann noch die Information aus obigem Screenshot hinzu. Unklar bleibt aber, welcher Bereich des Technologieunternehmens, das in den Bereichen Automotive und Defense tätig ist und Komponenten, Systeme und Dienstleistungen für die Sicherheits- und Zivilindustrie anbietet, betroffen ist. Bei einer Recherche gegen 19:30 Uhr bin ich auf X auf nachfolgenden Tweet mit gleicher Information gestoßen.

Im Tweet teilt VenariX mit, dass die Gruppe Babuk reklamiert, die IT-Systeme der Rheinmetall AG erfolgreich kompromittiert zu haben.

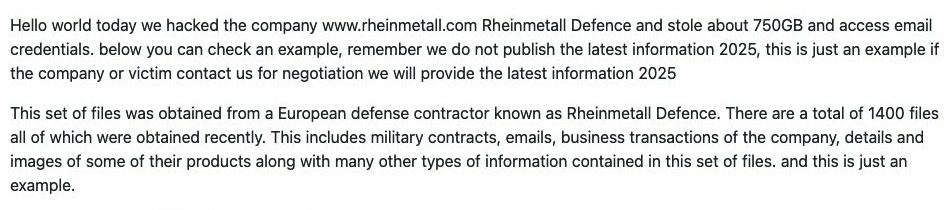

Babuk behauptet, 750 GByte an Daten abgezogen und Zugriff auf E-Mail-Credentials erlangt zu haben. Die Gruppe hat angeblich ein Sample der von Rheinmetall Defence mit 1400 Dateien bereitgestellt. Die Beispiele sollten militärische Verträge, E-Mails, geschäftliche Transaktionen, Produktabbildungen etc. zu beinhalten. Aktuell scheinen die Babuk-Seiten aber nicht erreichbar zu sein.

VenariX schreibt: "Es ist noch unklar, ob Daten abgeflossen sind oder ob durch den Vorfall materielle Verluste entstanden sind."

Es ist der Dritte mutmaßliche Fall

Rheinmetall ist bereits Opfer erfolgreicher Cyber-Angriffe geworden. Im September 2019 berichtete ich im Beitrag Hackerangriff legt Rheinmetall lahm, dass der Rüstungskonzern Rheinmetall aus Düsseldorf Opfer eines Cyber- bzw. Hackerangriffs geworden sei. Der Angriff störte die Produktion des Unternehmens in Werken in Brasilien, Mexiko und den USA.

Das Rüstungsunternehmen Rheinmetall samt Tochterunternehmen war zudem im April 2023 von einem Cyberangriff betroffen. Am Freitag, den 14. April 2023, wurde der Angriff damals bekannt, auch wenn wenige Details öffentlich wurden. Meinen Informationen nach steckte die Blackbasta-Ransomwaregruppe hinter diesem Angriff. Damals betraf der Angriff ausschließlich das zivile Geschäft des Konzerns.

Das war seinerzeit bereits der zweite Angriff binnen weniger Monate im Jahr 2023. Vorher versuchte die russische Gruppe Killnet einen Angriff. Ich hatte im Blog–Beitrag Cyberangriff auf Rheinmetall (April 2023) – Zivilgeschäft betroffen berichtet.

Wer ist Babuk2?

Die Ransomware-Gruppe Babuk (Babyk) wurde erstmals im Januar 2021 aktiv entdeckt. Sie zielte laut dieser Quelle in erster Linie auf große Unternehmen und Regierungsbehörden in Europa und Nordamerika ab. Die haben Unternehmen im Transportsektor, Regierungen, und Organisationen aus dem Gesundheitswesen, Industrieausrüster und mehr angegriffen.

Babuk nutzte das Ransomware-as-a-Service (RaaS)-Modell und verwendet eine doppelte Ransomware-Strategie (verschlüsselte Dateien und Datendiebstahl). Die Gruppe bevorzugte Ziele mit starken Zahlungsfähigkeiten und greift Windows, ESXi und NAS-Geräte an.

Ende April 2021 kündigte Babuk die Einstellung seiner Aktivitäten an und legte unter dem Druck der US-Strafverfolgungsbehörden einen Teil seines Quellcodes offen. Diese Ankündigung wurde jedoch bald wieder gelöscht und die Gruppe kündigte im Mai 2021 an, sich Datendiebstahl und der Erpressung zuzuwenden und eine Plattform für Datenlecks und Datenhandel einzurichten. Die Wirren um Babuk lassen sich auf der verlinkten Seiten nachlesen.

Die Hackergruppe Babuk2 (Babuk Locker 2.0), auch bekannt als Bjorka oder SkyWave, veröffentlicht seit Januar 2025 geleakte Daten verschiedener Unternehmen und Organisationen auf ihrer Dark-Web-Seite und fordert von den Opfern Lösegeld.

Nach Untersuchungen handelt es sich bei Babuk2 nicht um eine Fortsetzung der ursprünglichen Babuk-Ransomware-Gruppe. Vielmehr handelt es sich um eine unabhängige Hackergruppe namens Bjorka, die den Namen und die Angriffsvorlagen von Babuk übernommen hat.

Ein Problem ist, dass viele der angeblich erbeuteten Daten aus früheren Lecks anderer Ransomware-Gruppen (der ursprünglichen Babuk, RansomHub, Sodinokibi und KillSec) stammen. Das Betriebsmodell von Babuk2 hat eine breite Kontroverse ausgelöst, weil es Datenbanken auf BreachForums und Telegram verkauft.

Babuk2 kündigte seine Rückkehr im Januar 2025 an und eröffnete eine Datenleckseite im Dark Web, um Erpresserbotschaften an die Opfer zu senden. Mehrere Sicherheitsforscher, Analysten und Medien haben jedoch die Echtheit der Behauptungen in Frage gestellt (siehe auch). Daher ist die obige Meldung mit Vorsicht zu genießen, es könnten durchaus alte Daten sein. Ergänzung: Es ist recht still um den Fall geworden und ich habe vernommen, dass Babuk2 mit "Daten aus einem alten Fall" segeln wollte.

Wer ist Rheinmetall?

Die Rheinmetall AG ist ein börsennotierter deutscher Rüstungskonzern und Automobilzulieferer mit Sitz in Düsseldorf, der 2019 einen Umsatz von 6.255 Millarden Euro machte. Das bereits 1889 gegründete Unternehmen hatte 2022 rund 25.500 Mitarbeiter und erlebt im militärischen Bereich seit Anfang 2023 – durch den Ukraine Krieg – eine steile wirtschaftliche Entwicklung. Das Unternehmen wurde am 20. März 2023 in den deutschen Leitindex DAX aufgenommen, nachdem es zuvor seit 1996 Gründungsmitglied im MDAX und seitdem ohne Unterbrechung in diesem Aktienindex notiert war.

Ähnliche Artikel:

Hackerangriff legt Rheinmetall lahm

Cyberangriff auf Rheinmetall (April 2023) – Zivilgeschäft betroffen

MVP: 2013 – 2016

MVP: 2013 – 2016

Da kann es mit der IT-Sicherheit bei Rheinmetall aber nicht weit her sein. Man setzt da bestimmt auf die geballte Kompetenz aus Redmond.

Pauschale vermutungen lassen sich zumindest eingrenzen. Wenn es um die Mail-Kommunikation bei Rheinmetall geht, nutzen sie kein Microsoft 365. Sie nutzen eher ihre eignen Dienste und Sophos Mail Security.

Die angebotenen "Testdaten" sind aus 2019 und 2020. Ergo nicht zu verwerten wenn man wissen möchte ob das ein aktueller Angriff war.

Auch die müssen irgendwie und irgendwann "abhanden" gekommen sein.