![]() Der französische Kosmetikhersteller Pierre Fabre, die deutsche Moba Mobil Automation sind wohl bzw. mõglicherweise Opfer von Ransomware-Infektionen geworden. Hier ein kurzer Überblick über die Fälle. Zudem gibt es einige neue Angriffsmethoden, wie Malware, die per Kontaktformular ausgeliefert wird.

Der französische Kosmetikhersteller Pierre Fabre, die deutsche Moba Mobil Automation sind wohl bzw. mõglicherweise Opfer von Ransomware-Infektionen geworden. Hier ein kurzer Überblick über die Fälle. Zudem gibt es einige neue Angriffsmethoden, wie Malware, die per Kontaktformular ausgeliefert wird.

Anzeige

Französischer Kosmetik-Hersteller Pierre Fabre

Pierre Fabre ist ein französischer Hersteller von Kosmetika und dematologischer Produkte wie Handcremes, der auch ein Deutschland bekannt sein dürfte. Das Unternehmen gilt als der zweitgrößte Pharmakonzern in Frankreich und das zweitgrößte Dermo-Kosmetik-Labor weltweit. Mit über 10.000 Mitarbeitern weltweit entwickelt Pierre Fabre eine Vielzahl von Produkten, die von Chemotherapie-Medikamenten bis hin zu Hautpflegeprodukten reichen.

Pierre Fabre ist kürzlich wohl Opfer eines erfolgreichen eines REvil/Sodinokibi-Ransomware-Angriffs geworden. Ich bin über obigen Tweet von Bleeping Computer auf den Fall aufmerksam geworden. Die Cyber-Kriminellen fordern ein Lösegeld in Höhe von 25 Millionen US-Dollar, wie BleepingComputer hier schreibt. Der Angriff der REvil-Gruppe muss am 31. März 2021 erfolgt sein, wie das Unternehmen in einer Pressemitteilung zum 1. April 2021 bekannt gab.

Dank der schnellen Reaktion der IT-Mitarbeiter konnte der Computervirus weniger als 24 Stunden nach dem Vorfall vollständig unter Kontrolle gebracht werden, heißt es in der Pressemitteilung. Parallel dazu begannen am 31. März 2021 die Maßnahmen, um eine schrittweise Rückkehr zur Normalität zu ermöglichen. Als Vorsichtsmaßnahme und in Übereinstimmung mit dem Risikomanagementplan wurde das Informationssystem des Konzerns sofort in den Standby-Modus versetzt, um die Ausbreitung des Virus einzudämmen. Dies führte zur schrittweisen, vorübergehenden Einstellung der meisten Produktionsaktivitäten (mit Ausnahme der Produktionsstätte in Gaillac – im Tarn in Frankreich – die Wirkstoffe für Pharmazeutika und Kosmetikprodukte herstellt).

Moba Mobil Automation betroffen?

Die Moba Mobil Automation ist ein Anbieter der im Straßenbau, der Abfallwirtschaft und im Bereich Erdbewegungen aktiv ist. Das Unternehmen bietet in der Automationsbranche eine Vielzahl an Automatisierungslösungen (Baggersteuerungen, Nivellierung im Straßenbau etc.) an und ist im hessischen Limburg angesiedelt. Mit 589 Angestellten eher ein kleineres Unternehmen.

Ein Twitter-Nutzer mit dem Namen Ransomwaremap hat mich per Mail sowie über den obigem Tweet darauf aufmerksam gemacht (danke dafür), dass es möglicherweise einen Ransomware-Angriff auf dieses Unternehmen gab. Die Ragnarok-Gruppe reklamiert jedenfalls, bei einem Ransomware-Angriff Daten von der Moba Mobil Automation AG erbeutet zu haben und bietet diese im Darknet an. Vom Unternehmen ist bisher aber nichts dergleichen bestätigt.

Weitere Meldungen

Hier noch einige kurze Meldungen zusammengefasst, die mir die Tage unter die Augen gekommen sind.

Anzeige

Ransomware bleibt signifikant

Das Thema Ransomware dürfte uns auch weiterhin in Atem halten, da die Ransomware-Gruppen ständig ihre Techniken und Tools ständig aktualisieren. Über nachfolgenden Tweet gelangt man zu einem Beitrag von Trend Micro, der sich mit dem Thema in einem Überblicksartikel befasst. Fand ich ganz interessant, falls man sich einen Überblick über die Thematik verfassen möchte.

REvil-Malware nutzt abgesicherten Windows-Mode

An dieser Stelle mein Hinweis auf diesen Heise-Beitrag von Ende März 2021, der sich damit befasst, dass die REvil-Gruppe ständig die Funktionen der Malware überarbeitet. Der REvil-Trojaner ist in der Lage, den abgesicherten Modus von Windows auszutricksen. Nach dem Eindringen, z.B. über eine Exchange-Schwachstelle, und dem Erlangen erhöhter Rechte wird das System in den Wiederherstellungsmodus gebootet. Dort kann die Schadsoftware weiter agieren, ohne von laufenden Antivirus-Funktionen wie dem Windows Defender behelligt zu werden. Das MalwareHunter-Team hat dies auf Twitter dokumentiert.

IcedID-Malware kommt per Kontaktformular

Die Kollegen von Bleeping-Computer machen in nachfolgendem Tweet und diesem Beitrag auf eine neue Masche zur Verbreitung von Malware aufmerksam. Cyber-Kriminelle verwenden Kontaktformulare von Firmen, um ihre IcedID-Malware in die Unternehmens-IT einzuschleusen und die Systeme zu infizieren.

IcedID ist ein modularer Banking-Trojaner, der erstmals 2017 entdeckt und aktualisiert wurde, um auch Malware-Nutzlasten der zweiten Stufe zu implementieren, darunter Trickbot, Qakbot und Ryuk-Ransomware.

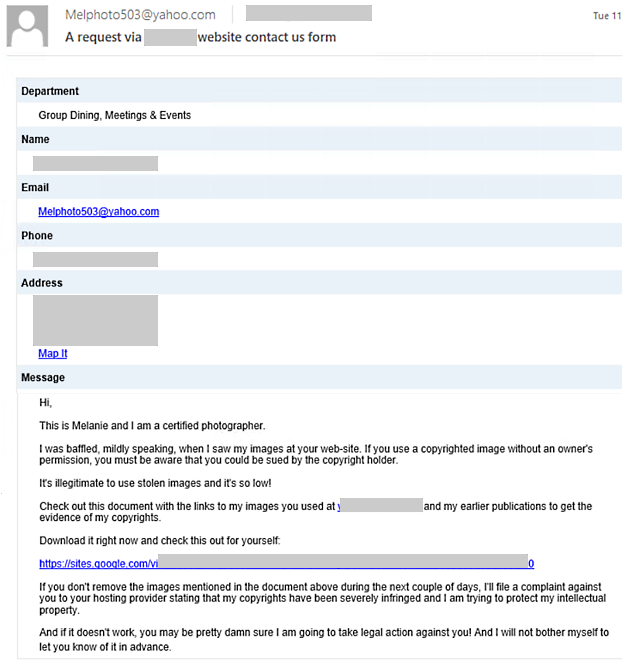

Die Bedrohungsakteure verwenden Kontaktformulare von Unternehmen, dort eine Nachricht zu hinterlegen. In den Nachrichten wird Unternehmen mit Klagen gedroht und versucht wird, Malware einzuschleusen. In der Nachricht findet sich ein Link auf die verseuchten Dokumente.

Phishing-Nachricht per Kontaktformular, Quelle: Bleeping Computer

Diese Phishing-Kampagne wurde kürzlich vom Microsoft 365 Defender Threat Intelligence Team entdeckt. Die Angreifer scheinen einen Weg gefunden zu haben, den CAPTCHA-Schutz von Kontaktformularen zu umgehen und Unternehmen mit einer Flut von Phishing-Nachrichten zu überschwemmen. Die Microsoft-Threat-Intelligence-Analysten Emily Hacker und Justin Carroll beobachteten "einen Anstieg des Missbrauchs von Kontaktformularen von Unternehmen."

Mit dieser Phishing-Methode umgehen die Angreifer die sicheren E-Mail-Gateways der Unternehmen. Sie erhöhen so die Wahrscheinlichkeit, dass ihre Phishing-Nachrichten im Posteingang des Zielunternehmens landen, anstatt als Spam aussortiert zu werden.

2015

2015