[English]Ein Sicherheitsforscher aus der Türkei mit dem Alias @Sword_Sec hat sich die Open-Source-App TeslaMate genauer angeschaut (die App hat mit Tesla selbst nichts zu tun, wird aber von Tesla-Fans zum Logging verwendet). Laut Kılıç's Untersuchung werden die sensiblen Daten von Hunderten von Tesla-Fahrzeugen für Unbefugte zugänglich, wenn falsch konfigurierte TeslaMate-Server mit dem Internet verbunden sind.

[English]Ein Sicherheitsforscher aus der Türkei mit dem Alias @Sword_Sec hat sich die Open-Source-App TeslaMate genauer angeschaut (die App hat mit Tesla selbst nichts zu tun, wird aber von Tesla-Fans zum Logging verwendet). Laut Kılıç's Untersuchung werden die sensiblen Daten von Hunderten von Tesla-Fahrzeugen für Unbefugte zugänglich, wenn falsch konfigurierte TeslaMate-Server mit dem Internet verbunden sind.

Ich haue es mal als Shortie raus, ich bin von Lesern über nachfolgenden Tweet auf den Sachverhalt hingewiesen worden.

Die Informationen lassen sich im Beitrag Türk güvenlik araştırmacısı, Tesla sahiplerinin kullandığı uygulamadaki açığı buldu nachlesen. Die Blog-Leser mit türkischen Wurzeln werden das im Original lesen und verstehen können. Grob heißt es, dass Seyfullah Kılıç, der im Bereich Cybersicherheit tätig ist, erhebliche Sicherheitsrisiken in der von Tesla-Besitzern genutzten Open-Source-Anwendung TeslaMate aufgedeckt hat.

TeslaMate ist ein Open-Source-Datenlogger, mit dem Tesla-Besitzer die Daten ihres Fahrzeugs, wie z. B. die Temperatur, den Batteriezustand und Ladevorgänge, aber auch sensiblere Informationen wie die Fahrzeuggeschwindigkeit und die Standortdaten der letzten Fahrten, selbst hosten und auf ihrem eigenen Computer visualisieren können.

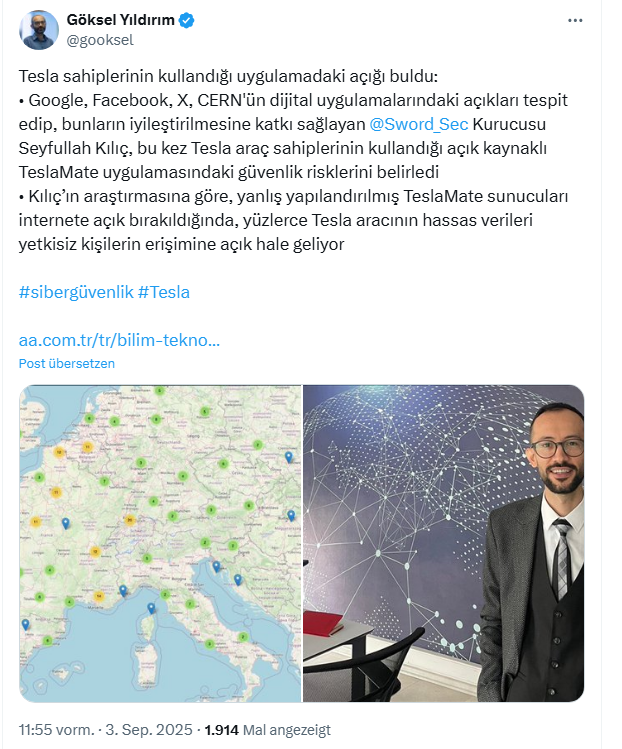

Laut Kılıç's Untersuchung werden die sensiblen Daten wie Standortinformationen, Geschwindigkeiten, Softwareversionen, Ladeverläufe und Fahrtenbücher von Hunderten von Tesla-Fahrzeugen für Unbefugte zugänglich, wenn falsch konfigurierte TeslaMate-Server offen im Internet zugänglich sind.

Kılıç veröffentlichte die technischen Details seiner Untersuchung in einem Artikel und erstellte gleichzeitig eine Website unter dem Domainnamen teslamap.io, auf der die entdeckten Tesla-Standorte visualisiert werden. Ich habe mal geschaut, in meiner Nähe schwirren auch zwei Teslas mit netten Namen (Rocket, Rolling Home) herum, und deren Daten können eingesehen werden.

Wenn Bobomobil aus Nürnberg, oder der Oberpfälzer Imposter, oder der Phobos aus dem Pott, sowie die Tessi aus Detmold das lesen sollten, eure Server sind irgendwie falsch konfiguriert – passt besser auf, wo die Blitzer stehen. Und wer schüsselt bitte mit dem Alias Furzkanone bei Gifhorn in einem Tesla herum? Ein besserer Name ist euch nicht eingefallen. Marcel aus Bremen hat sich wenigstens mit Klartext in seinem Server eingetragen – hättest ja eine Telefonnummer angeben können, dann hätte ich angerufen und "höma, schalt mal den Server ab" geflüstert. Gilt auch für Herrmann aus Ratzeburg. Und bei TessiRakt nehme ich mal an, dass der Deutschlehrer wegen des Schreibfehlers im Grabe rotiert. Aber möglicherweise irre ich mich.

TechCrunch hat es im Artikel Security researcher maps hundreds of TeslaMate servers spilling Tesla vehicle data aufgegriffen. Seyfullah Kılıç äußerte sich zu diesem Thema wie folgt: "Unser Ziel ist es nicht, diese Schwachstellen auszunutzen, sondern das Bewusstsein dafür zu schärfen und sicherzustellen, dass Personen, die Open-Source-Software wie TeslaMate verwenden, Sicherheitsvorkehrungen treffen. Diese Risiken lassen sich durch eine einfache Identitätsprüfung oder die Konfiguration einer Firewall vermeiden."

MVP: 2013 – 2016

MVP: 2013 – 2016

Und was genau hat das jetzt spezifisch mit Open Source zu tun? Erwarten uns demnächst Überschriften wie "Closed Source Microsoft 365: Werden wieder E-Mails automatisch gelöscht?"

"wenn falsch konfigurierte TeslaMate-Server offen im Internet zugänglich sind"

Wenn es nur falsch konfigurierte Server betrifft sehe ich dort keine "Sicherheitslücke". Da ist wohl eher die fehlende Kompetenz des Betreibers ein Problem.

Heise schrieb dazu bereits am 20.08.25: "[…] Der Dienst sollte nicht öffentlich im Netz erreichbar sein, sondern wenigstens in LAN stehen, auf das nur Zugriff über VPN gelingt. Der IT-Forscher schlägt zudem vor, einen Reverse Proxy mit nginx aufzusetzen, der zumindest Basic Auth – also eine Log-in-Abfrage von Nutzername und Passwort – nachrüstet."

Ok, ein Wald-und-Wiesen-User könnte hier bei der Implementierung durchaus scheitern, aber den standmässig fehlenden Zugriffschutz eines Programms in der Überschrift als "Sicherheitslücke" zu bezeichnen ist dann doch etwas weit hergeholt.

Im Text selbst wird ja später auch von einem (Sicherheits-)"Risiko" gesprochen (was IMHO zutreffend ist).

Und ja, es gibt durchaus Unterschiede in den Begrifflichkeiten: eine "Sicherheitslücke" ist ein konkreter Fehler in der Software (hier wäre zunächst einmal der Programmierer der Software gefragt), ein "Sicherheitsrisiko" ist eine Einschätzung wie gefährlich ein Betreiben der Software ist (hier kann i.d.R. der Benutzer der Software gegenwirken).

Ist jetzt die Software das Problem, die Beschreibung oder der Nutzer?

Es gibt wohl auch die Software als Dienst von mindestens einem Anbieter, da wird beschrieben "MyTeslaMate hosts your own TeslaMate in seconds".

In den Fällen werden es die Leute aber selbst gehostet haben? Wobei ich bei Namen wie "Furzkanone" auch etwas bezweifelt, dass da "IT-Leute" dahinter stecken. Ich vermute dann eher, dass es diverse YT Videos Blogs zu dem Thema gibt wo eine "falsche" Installation gezeigt oder zumindest nicht auf Risiken eindringlich hingießen wird.

Wobei das wieder das Thema wäre: Warum zeigt man eine, evtl. simple Installation, wenn das Problem Firefall, VPN und Co ist.