[English]Ich greife mal ein Thema auf, welches in der Form irgendwie schon bekannt ist. Besitzer von Microsoft Office 365-Konten erhalten Termineinladungen, die vorgeben, dass eine Aktion durchzuführen ist. Aber im Hintergrund sitzt ein Phisher, der versucht, Opfer über den Tisch zu ziehen. Nun ist mir ein Fall untergekommen, wo die Mails von Microsoft kommen.

[English]Ich greife mal ein Thema auf, welches in der Form irgendwie schon bekannt ist. Besitzer von Microsoft Office 365-Konten erhalten Termineinladungen, die vorgeben, dass eine Aktion durchzuführen ist. Aber im Hintergrund sitzt ein Phisher, der versucht, Opfer über den Tisch zu ziehen. Nun ist mir ein Fall untergekommen, wo die Mails von Microsoft kommen.

Admin-Passwörter schützen mit Windows LAPS. eBook jetzt herunterladen » (Anzeige)

Eine Leser-Information

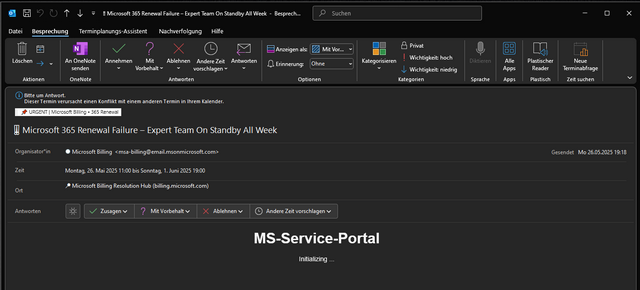

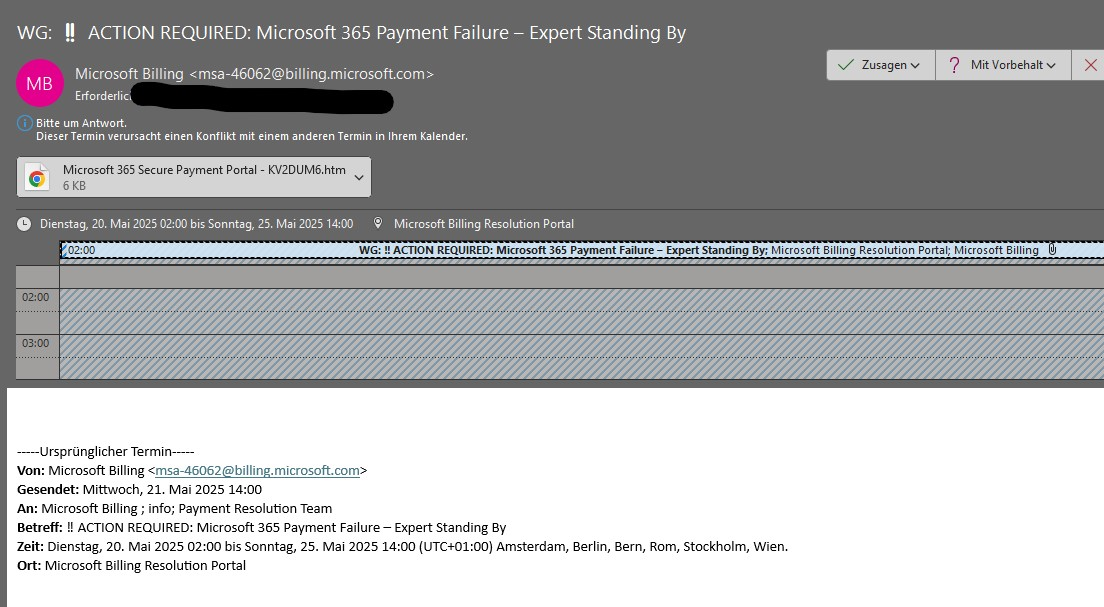

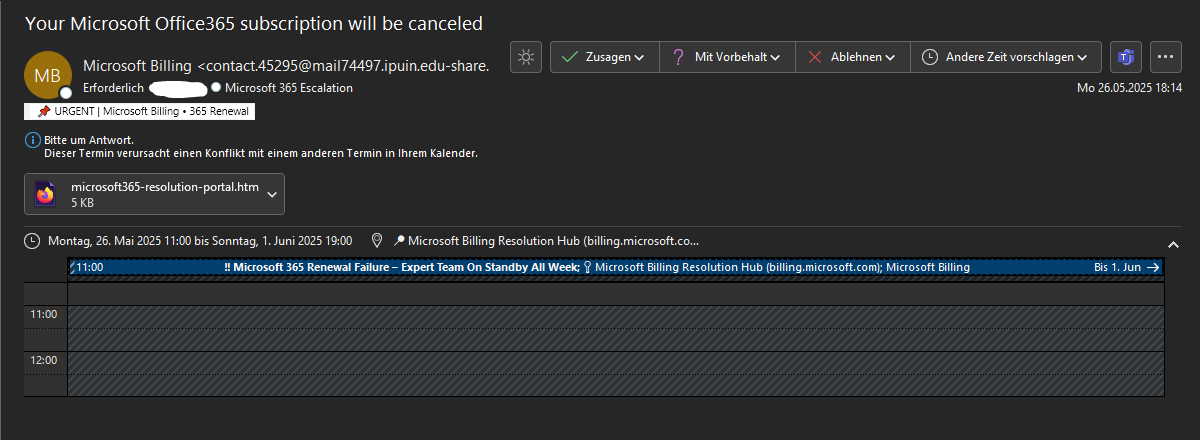

Blog-Leser Lars S. hat mich zum 22. Mai 2025 in einer kurzen Mail kontaktiert und schrieb, dass das Thema "der Phishing-Mails in Verbindung mit Office365 Konten und den Termineinladungen" ja schon bekannt sei. Was für ihn aber neu ist, ist der Umstand, dass diese "Termineinladungen momentan von bzw. im Namen von Microsoft kommen (siehe folgender Screenshot).

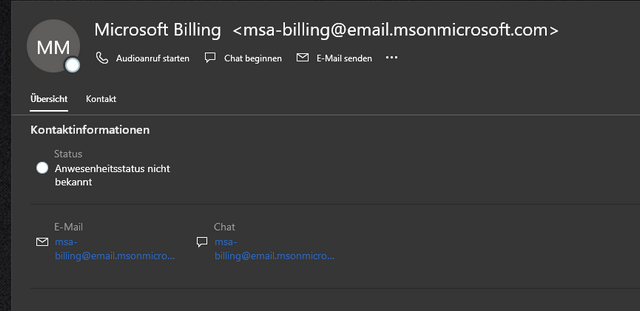

Die Termineinladung gibt vor, von billing.microsoft.com bzw. vom Microsoft Billing zu stammen und gaukelt im Betreff das Scheitern einer Zahlung vor (ACTION REQIRED: Microsoft 365 Payment Failure).

Der Angeschriebene soll den "Termin" zusagen oder ablehnen – und im Screenshot ist eine HTML-Datei zu erkennen, die angeblich auf ein Microsoft 365 Secure Payment Portal verweist. Leider liegen mir keine weiteren Details vor, dass ich nicht sagen kann, was bei Anwahl der Datei passiert – vermutlich öffnet sich die Phishing-Seite.

Die Angeschriebenen haben Microsoft 365 Konten, schreibt der Leser, und ergänzt, dass Microsoft anscheinend nicht in der Lage sei, diese Phishing-Angriffe aus den Benachrichtigungen herauszufiltern bzw. zu erkennen.

Die Masche ist bekannt

Ich habe kurz recherchiert – Mitte Mai 2025 muss es eine entsprechende Kampagne gegeben haben. Die Leute von MailGuard haben bereits zum 19. Mai 2025 eine Warnung in Form des Beitrags Subscription Phishing Scam Harvests Personal & Financial Data zum Thema veröffentlicht.

Phishing-Nachricht, Quelle: MailGuard

In der Warnung heißt es, dass MailGuard eine neue Phishing-E-Mail-Kampagne abgefangen habe (siehe obiges Bild), die darauf abzielt, Microsoft 365-Benutzer mit einer gefälschten Benachrichtigung über die Verlängerung ihres Abonnements zu täuschen. Bei obiger Warnung beginnt der Angriff mit einer E-Mail, die vorgibt, von "Microsoft Billing" zu stammen (siehe obige Abbildung) und den Empfänger darauf aufmerksam macht, dass sein Microsoft 365-Abonnement nicht verlängert werden konnte.

Im oben beschriebenen Fall des Lesers, wurde aber keine E-Mail, sondern eine Termineinladung mit gleicher Stoßrichtung verschickt. In allen Fällen so eine Gefühl der Dringlichkeit erzeugt werden, und die Zeit wird im Terminkalender des Opfers blockiert , um dieses zum schnellen Handeln zu zwingen.

Es sei eine größere Kampagne unterwegs, schreibt MailGuard, und die Benachrichtigung soll die Opfer dazu verleiten, einen bösartigen .htm-Anhang zu öffnen. Die dann angezeigte Zielseite imitiert ein legitimes Microsoft-Abrechnungsportal.

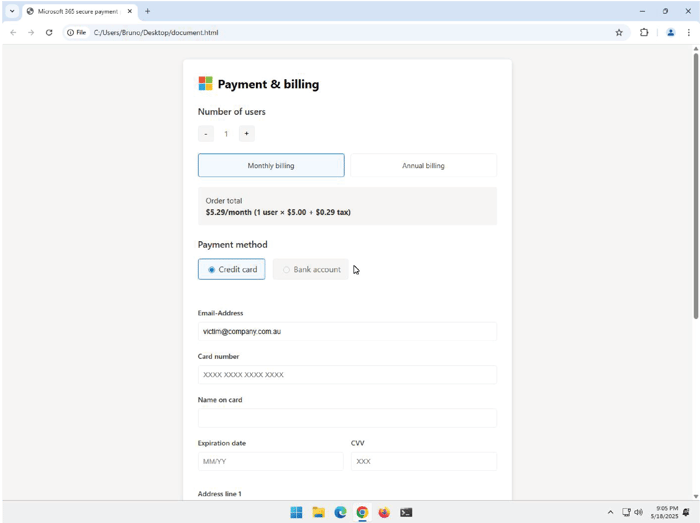

Microsoft Billing-Fake-Seite, Quelle: MailGuard

Die Opfer werden, unter Vorspiegelung einer monatlichen Rechnung über 5,29 Dollaraufgefordert, ihre Kreditkarten- und Kontaktdaten einzugeben. Die E-Mail oder Termineinladung stammt nicht von Microsoft, sondern von einer kompromittierten (.shop-) Domäne. Der Anhang ist eine Phishing-Falle, mit der Daten (Kreditkartendaten, persönliche und Unternehmensdaten oder E-Mail-Anmeldeinformationen) gestohlen werden sollen.

Laut MailGuard sei die Kampagne sorgfältig entwickelt worden, um die üblichen E-Mail-Filter zu umgehen und das Vertrauen in die Marke Microsoft auszunutzen. Am Ende des Tages läuft es aber auf Betrug hinaus. Vielleicht die Nutzerschaft im Unternehmen entsprechend warnen. Danke an den Leser für den Hinweis.

PS: Das Ganze ist übrigens nichts gänzlich neues, bereits 2023 gab es diesen Microsoft Answers-Forenbeitrag, und auch 2024 habe ich diesen Forenbeitrag zu ähnlichen Ansätzen gefunden.

Noch eine Lesermeldung

Ergänzung: Im Nachgang hat sich ein weiterer Blog-Leser gemeldet, dem, genau wie im Artikel beschrieben, auch ein solcher Termin im Kalender von Office O365 eingeblendet wurde. Dazu schrieb der Leser: "Allerdings ging dieser nicht an mich persönlich, sondern an einen Verteiler in dem recht viele Kollegen meiner Firma hinzugefügt sind." Hier noch einige Screenshots der E-Mail bzw. des Kalendereintrags.

Der erforderliche Quellcode der anzuzeigenden HTML-Seite wird dann dynamisch per Script erzeugt.

MVP: 2013 – 2016

MVP: 2013 – 2016

Die htm Datei blendet eine Webseite ein, die ein login Portal von ms365 simuliert. Sehr gut gemacht, inkl flüssiger Animationen.

In der Datei ist Hardkodiert via base64 die E-Mail Adresse des Kunden hinterlegt, der kunde soll sein kennwort eingeben, so dass hier ebenfalls phishing der Zugangsdaten versucht wird.

Fragt man Google nach der Absender Adresse, gibt Gemini an, es handle sich um einen legitimen Absender. eine der besten scams, die mir untergekommen sind.

"Fragt man Google nach der Absender Adresse, gibt Gemini an, es handle sich um einen legitimen Absender. "

Ich glaube, dazu muss ich auch eine KI befragen, da mich solche Aussagen sprachlos machen. Da fällt mir echt nichts mehr ein.

Genau mein erster Gedanke

Ich habe die Absender domain gegoogelt, das Gemini Ergebnis steht bei jeder Google anfrage an erster stelle.

naive Kunden lesen und glauben das und raffen nicht einmal, dass es eine KI Antwort ist.

Der beste Scam hier ist, dass Gemini augenscheinlich für ernsthafte Recherchezwecke verwendet wird.

Warum kann Microsoft den Absender "@billing.microsoft.com" nicht sperren, wenn er nicht von den eigenen Mailservern eigenliefert wurde? Das ist doch die eigentlich interessante Frage.

weil der Zielserver sicherstellen muss, dass der sendende Server für die Domain senden darf, dafür gibt es SPF und wenn man das nicht prüft, dann hat man das Problem.

FunFact: es gibt keinen SPF Eintrag für die Domain, scheint ja prima zu funktionieren der "Spamfilter" von M$ :(, sieht ja dann eher danach aus, als würden die Mails von einem o365 / M$ Account kommen. @Günther: kannst du vielleicht, wenn vorhanden, den Header der Mail mit in den Beitrag packen? Wäre jetzt interessant, woher die Mail überhaupt kommt.

Danke, genau das meine ich. Das macht doch eigentlich schon jeder Billig-Mailer (wie GMX *hust*).

Vor etwas mehr als einem Jahr hatte ich bei einem Kunden einen versuchten CEO Fraud Fall und ich meine mich zu erinnern, damals herausgefunden zu haben, dass MS den EOP (welcher die Identitätsprüfung macht) bei Business Standard stillschweigend entfernt und nur noch bei den E-Plänen dazu gegeben hat. Nun recherchiere ich zum Thema hier und stelle fest, dass bei den E-Plänen die Identitätsprüfung (welcher meiner Erinnerung nach eben dabei war) nicht mehr enthalten ist und dafür Defender for Office 365 nötig ist. Kann es sein, dass die MS internen Kosten für den zentralisiert und damit zentral und repetitiv identisch angreifbaren Service am explodieren sind? Und kann es weiter sein, dass sich das in den Produktinhalten und der Preisgestaltung immer mehr wiederspiegelt? Was denkt ihr dazu?

**************************************

eine der besten scams, die mir untergekommen sind

**************************************

und seit wann bitte schickt MS bei Zahlungsproblemen eine Termineinladung? Wäre mir neu und somit auf den ersten Blicke erkennbar, egal wie gut die dahinter gemachte Seite auch ist!

Da kommt eine Zahlungserinnerung und dann ein Mahnung, danach die Sperre. Keine Termineinladung!

Naja, es geht ja genau um die, die das eben nicht wissen. Unter uns altgedienten ITlern sicherlich kaum ein Problem, aber uns wollen die ja auch nicht wirklich überlisten…

Das hat nur recht wenig mit IT zu tun ;-P Wenn du deine Rechnungen nicht zahlst kommt ne Erinnerung, dann Mahnung dann Sperre und evtl. der Gerichstvollzieher… das sollte auch der letzte Vollhonk mit Abschluß an der Waldorfschule wissen… was lernen die Kinder den heute noch in der Schule?

Eine Termineinladung bekommst vielleicht von deinem Schuldenberater…

nachdem dein Konto gepfändet wurde. Sicherlich aber auch nicht per MS365! Den der rät dir als erstens alle unötigen Abos zu kündigen.

Nicht schlecht! Das zeigt aber auch, egal ob man hier oder beim Original bezahlt, dass das Geld in jedem Fall weg ist, es handelt sich so oder so um Gauner;-)

Auch bei mir schlug so etwas auf, ich hielt dies im ersten Moment auch für eine System-Meldung von Microsoft, erst bei genauerem hinsehen entdeckte ich die weiter hinten versteckte E-Mail Adresse.

https://i.imgur.com/pKcKGfy.png

Der Kalender Eintrag machte mich natürlich stutzig, MS würde so etwas natürlich nicht versenden und der Inhalt machte es dann noch deutlicher:

https://i.imgur.com/ZYlwmzF.png

Ich poste mal ein par der URI's die bei uns aufgefallen sind @GB

Habe insgesamt 16 Stück vorliegen , alle mit elendlangen Header.

Aber es gibt nur die "Standard" und die mit "zusatz" absender "Microsoft Rechnungswesen" variante. Viel spaß ^^

Mail 1

mailto:?from="Microsoft Rechnungswesen" &to="Lizenzmanager" ; "Info" ; "Microsoft Rechnungswesen" &subject=

Mail 2

mailto:?from="Microsoft Rechnungswesen" ; "Microsoft Rechnungswesen " &to="Info" ; "Lizenzmanager"

Alternative Absender addresse:

@email6GK13.ssl.acehsport.wiki

Huch da war der filter aktiv und hat mir die header zersämmelt :/

Ist schwierig – WordPress filtert inzwischen (aus Sicherheitsgründen) fast alles aus Kommentaren raus – selbst ich als Administrator kann kaum noch mit HTML-Tags in Kommentaren arbeiten. Schicke mir ggf. die Header per Mail – ich ergänze dann im Artiteltext.

PS: Donnerstag kommt noch ein Artikel, wo ich bis jetzt nicht weiß, ob es eine legitime Mail von MS oder Phishing ist.

Versuches es ggf. mit code HTML Tags:

Beispiel innerhalb von code TagsBei uns kamen die Termineinladungen am 15.05. von msa-93843@abrechnung.microsoft.de

neues Business von M$, da KI nicht so läuft!

Aber im Ernst, das ist ja haarsträubend.

MS hatte bis März ein Problem mit Dmarc und den mx.microsoft Rekord. War jeder und alles Spoofbar, egal was im SPF, DKIm oder DMARC stand. Das mit den MS Domänen hat Frank Carius vor einiger Zeit aufgearbeitet gehabt. MS ist aber momentan noch ziemlich am basteln damit, haben x Cases offen… Persönlich verstehe ich es nicht, wieso man nicht durchgehen custom domains hinterlegen kann.. Enduser sind da überfordert mit all den Notifications von x MS Domains…

Aber prinzipiel schickt MS Billings nur an den Empfänger, wo das Billing hinterlegt ist und da per PDF Rechnung bzw abbuchung über Karte, welche hinterlegt ist.

Diese Phishing-Methode ist wirklich perfide – vor allem, wenn sie professionell gestaltet sind. Hab sowas auch schon gehabt. Danke das du hierüber aufklärst.

Das sind doch seit 20 Jahren bekannte Kinderkrankheiten:

HTML-Anhänge lässt man nicht durch.

Im From-Header kann auch der Osterhase stehen, weil DMARC, SPF, DKIM (sofern überhaupt) entweder unzulänglich sind und nur den Envelope schützen, den kein Benutzer je sieht insbesondere nicht bei Outlook, siehe Screenshots im Artikel. Zudem sind diese Sicherheitsmaßnahmen bei fast allen Domains falsch, gar nicht oder so eingerichtet, dass auch der Osterhase "legitime" Mails versenden kann.

Die ganzen Schrott-TLDs wie .shop sperrt man am besten im DNS oder sorgt zumindest dafür, dass der Müll erst einmal in der Quarantäne landet.

Ein Kunde den ich betreue hats leider nicht besser gewusst und sich am Anmeldelink angemeldet. Die Betrüger sind recht fit unterwegs: Mails mitgelesen und Rechnungen korrigiert/manipuliert dem Kunden zugestellt, mit einer erstellten Mailadresse die abweichend/ähnlich hiess. Die Bank hats dann gemerkt. Kunde hatte Admin Rechte – blöd gelaufen, allerdings hab ich die bei Meldung gleich wieder entzogen und nichts schlimmeres passiert. Schwein gehabt. 2FA forciert und kompletten PW Reset aller Accounts durchgeboxt – innert 1h wars "solution sent".

Ich kann die Einladung auf dem iPhone nicht löschen, auch nicht durch ablehnen. Der Termin ist bis 04.08. aktiv, aber nur auf dem iPhone. Wie kann ich den Eintrag löschen? Vielen Dank.