[English]Jemand aus der Leserschaft für die Administration von Fortinet-Produkten zuständig? Im Moment deutet sich an, dass Fortinet SSL VPNs weltweit gezielt über verschiedene IP-Adressen angegriffen werden. Da bahnt sich womöglich was an. Gleichzeitig ist mir die Information untergekommen, dass ein Akteur einen 0-day-RCE-Expolit verkauft. Ich ziehe mal einige Informationen zusammen. Ergänzung: Es gibt eine kritische RCE.Schwachstelle in FortySIEM.

[English]Jemand aus der Leserschaft für die Administration von Fortinet-Produkten zuständig? Im Moment deutet sich an, dass Fortinet SSL VPNs weltweit gezielt über verschiedene IP-Adressen angegriffen werden. Da bahnt sich womöglich was an. Gleichzeitig ist mir die Information untergekommen, dass ein Akteur einen 0-day-RCE-Expolit verkauft. Ich ziehe mal einige Informationen zusammen. Ergänzung: Es gibt eine kritische RCE.Schwachstelle in FortySIEM.

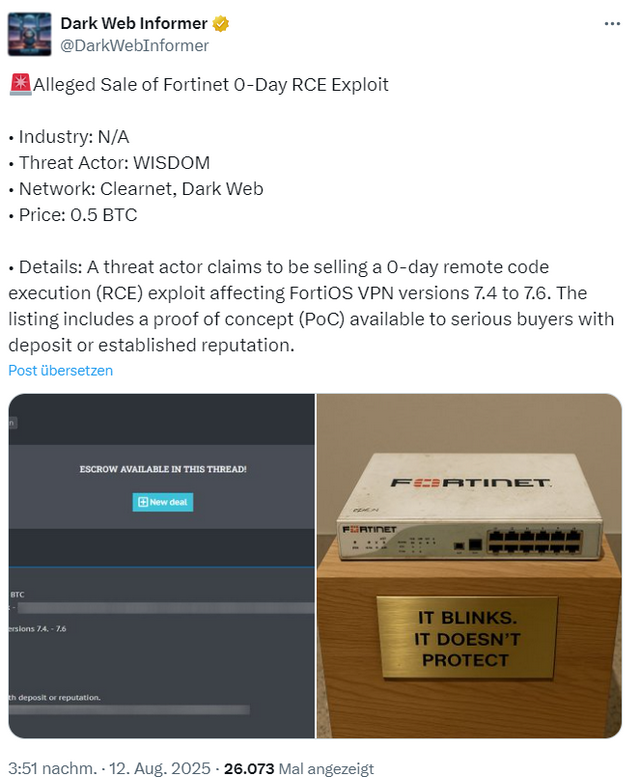

Angeblich Fortinet 0-Day RCE Exploit im Angebot

Mir ist auf X der nachfolgende Tweet aus Sicherheitskreisen untergekommen. Der Bedrohungsakteur mit dem Alias WISDOM bietet im Dark-Net einen Fortinet 0-day Remote Code Exploit zum Preis von 0.5 Bitcoins an.

Der Verkäufer behauptet, dass der angebotene 0-Day-Exploit eine Remote-Code-Ausführung (RCE) unter den FortiOS VPN-Versionen 7.4 bis 7.6 ermöglicht. Das Angebot umfasst laut Tweet einen Proof of Concept (PoC), der für ernsthafte Käufer mit einer Anzahlung oder einem etablierten Ruf verfügbar ist.

Das ist erst einmal eine nicht verifizierbare Behauptung, die im Raum steht, ohne dass da was belegt werden kann. Ein Nutzer antwortete auf X, dass dieses Angebot etwas verdächtig erscheine, da die SSL-VPN-Funktion in Fortinet Version 7.6 entfernt wurde. Daher müsste eine Schwachstelle im IPSEC-VPN enthalten sein. Das sei aber für Fortinet Version 7.4 in der Regel keine praktikable Angriffsfläche, da es nicht für RAS verwendet wird. Muss ich so im Raum stehen lassen, und ich hätte es nicht aufgegriffen, wenn es nicht noch eine Beobachtung gäbe.

Angriffe auf Fortinet SSL-VPNs/FortiManager

In nachfolgendem Tweet findet sich die Information, dass über 780 bösartige IP-Adressen beobachtet wurden, die vor Stunden einen koordinierten Brute-Force-Angriff auf Fortinet SSL-VPNs gestartet haben.

Mitten in der Kampagne haben die Angreifer aber ihr Ziel auf den FortiManager verlagert. Sicherheitsforscher warnen, dass dieses Muster oft innerhalb weniger Wochen einer neuen CVE-Offenlegung vorausgeht.

Ein weiterer Sicherheitsanbieter antwortete auf den obigen Tweet, dass diese beobachteten Angriffe nicht nur das übliche Rauschen seien. Es sieht wie die Aufklärung vor dem Eindringen in die IT-Netzwerke von Fortinet-Kunden aus. Der gegebene Ratschlag an Administratoren von Fortinet-Geräte lautet, das es jetzt an der Zeit sei, die Patch-Level der Instanzen zu überprüfen, den VPN-Zugang zu verschärfen bzw. besser abzusichern und auf ungewöhnliche Administratoraktivitäten zu achten.

kritische Schwachstelle in FortySIEM

Ergänzung: Es gibt eine kritische RCE-Schwachstelle CVE-2025-25256 mit CVSS 3.1 Score von 9.8 in FortySIEM, wie FortiGuard Labs hier mitteilt (via). Eine unsachgemäße Neutralisierung spezieller Elemente, die in einem Betriebssystembefehl verwendet werden ("OS Command Injection"), verursacht eine Sicherheitslücke in FortiSIEM. Durch die Schwachstelle könnte ein nicht authentifizierter Angreifer über speziell gestaltete CLI-Anfragen nicht autorisierten Code oder Befehle ausführen.

Der Hersteller teilte mit, dass ein praktischer Exploit-Code für diese Sicherheitslücke in freier Wildbahn gefunden wurde. Die Empfehlung lautet, den Zugriff auf den phMonitor-Port (7900) einschränken. Im Sicherheitshinweis findet sich die Liste der betroffenen FortiSIEM-Versionen und ein Update zur Mitigation.

MVP: 2013 – 2016

MVP: 2013 – 2016

In der letzten FortiOS Version (7.6.3) für die Firewalls wurde die Unterstützung für SSL-VPN komplett entfernt, nicht mal mehr über Umwege ist es einsetzbar…

Es würde mich nicht wundern, falls man nicht früher oder später über eine kritische Lücke im SSL-VPN bei Fortigate liest. Würde dringend jeden empfehlen zumindest IPSec einzurichten oder eine Umstellung vorzubereiten.

Fortinet, ich erinnere mich, das ist der SIEM und Cyber-Super-Duper-Security-Anbieter, der selbst gehackt wurde.

https://www.bleepingcomputer.com/news/security/fortinet-confirms-data-breach-after-hacker-claims-to-steal-440gb-of-files/

Bei mir heißt der Laden schon länger einfach nur "Fortidreck", als dieser kack dreist Open Source als seine eigene umgebranded hatte und das erst gerichtlich geklärt werden musste:

https://gpl-violations.org/news/20050414-fortinet

Dieses Gebahren, diese Art von Fairplay zieht sich seit Jahrzehnten wie eine rote Linie durch das Unternehmen: Lug und Betrug auf ganzer Linie, ein Beispiel:

https://cyberscoop.com/fortinet-legal-settlement-china-us-military/

Aber Menschen sind dumm, und sind für gefühlte Sicherheit bereit, viel Geld auszugeben.

Ich gebe dir mal Recht. Fortinet ist tatsächlich ein Problemfall. Beispiel: Wir gehörten zu den ersten die vor Jahren Ensilo als EDR einsetzten. War damals neueste Technologie. Als Fortinet Ensilo Übernahme ging es mit dem Produkt gefühlt bergab. Ein Jahr später wechselten wir auf einen anderen Hersteller…