Heute noch ein kleiner Sammelbeitrag rund um das Thema Cybersicherheit in Verbindung mit booking.com. Kürzlich informierte mich ein Leser über massiven booking.com-Spam und vermutete "einen Datenreichtums-Vorfall" (aka Datenleck). In Italien gab es ein Datenleck bei booking.com – und ich bin auf eine raffinierte Phishing-Kampagne gestoßen.

Heute noch ein kleiner Sammelbeitrag rund um das Thema Cybersicherheit in Verbindung mit booking.com. Kürzlich informierte mich ein Leser über massiven booking.com-Spam und vermutete "einen Datenreichtums-Vorfall" (aka Datenleck). In Italien gab es ein Datenleck bei booking.com – und ich bin auf eine raffinierte Phishing-Kampagne gestoßen.

Was zu Booking.com

Booking.com, mit Sitz in Amsterdam, ist eine Online-Reiseplattform, die sich auf die weltweite Vermittlung von Unterkünften (Hotels, Ferienwohnungen, Pensionen und anderen Unterkünften) spezialisiert hat. Reisende können über die Plattform Unterkünfte suchen, vergleichen und direkt buchen.

Booking.com fungiert dabei als Vermittler zwischen dem Gast und dem jeweiligen Unterkunftsanbieter. Die Hotel- und Unterkunftsbuchungsplattform Booking.com ist inzwischen etwas wie der Platzhirsch – aggressiv am Markt (bei jeder abgebrochenen Buchung bekomme ich zig Erinnerungen und "bessere" Angebote), komfortabel, aber auch immer wieder für Schlagzeilen (z.B. wegen Cyberbetrug auf der Plattform) gut. Hier im Blog gibt es einige Beiträge zu diesem Anbieter (siehe Linkliste am Artikelende).

Massive Phishing-Welle

Im Blog-Beitrag Sicherheits-News: Datenlecks (Google, Telekom); Schwachstellen (WinRAR, Windows) und mehr hatte ich diese Woche im Abschnitt "Datenvorfall bei booking.com oder WMM Hotel Gruppe?" über einen Leserhinweis berichtet. Der Leser ließ mir von booking.com eine Rundmail zukommen, in der es heißt: "Einige Reisende haben potenziell betrügerisches Verhalten in Form von Personen gemeldet, die sich als Vertreter von Booking.com oder als Partner von Sehenswürdigkeiten ausgeben. …".

Der Leser vermutete einen Datenschutzvorfall bei booking.com oder bei der WMM Hotel Gruppe, und schrieb: "da kamen wirklich viele Phishing Mails rein, über booking.com und über die WMM Hotel Gruppe. Irgendwo muss es da einen Datenreichtum und einen Einbruch in die Systeme gegeben haben."

Vorfälle in Italien und Datenleck

Es ist klar, dass die Plattform verstärkt im Fokus von Cyberkriminellen steht. Denn deren Angriffsfläche ist riesig. Die booking.com-IT kann noch so viel zur Absicherung der eigenen Datenbanken und der Webseiten unternehmen, aber das hilft alles nichts. Denn es gibt weltweit wohl Millionen Betreiber von Unterkünften (Hotels, Ferienwohnungen, Zimmern etc.), die als Vermieter einen Booking.com-Zugang haben. Wird eines dieser Systeme der Vermieter kompromittiert, lässt sich damit einiges an Missbrauch treiben. Auf diese Weise umgleitete Zahlungen für Buchungen von Unterkünften sind ein wiederkehrende Thema.

Im Juni 2025 berichtete heise im Beitrag Ungeklärte Phishing-Vorfälle rund um Booking.com über vermehrt kompromittierte Extranet-Zugänge für Booking.com bei Hotels in Südtirol. Diese Zugänge sollen eigentlich einen sicheren Zugang zur Plattform Booking.com für die Hotels bieten. Ich hatte das seinerzeit nicht im Blog thematisiert.

Nun berichtete heise zum 13. August 2025 im Beitrag Darknet-Angebot: Zehntausende Ausweis-Scans in italienischen Hotels geklaut über neue Erkenntnisse. Im Juni 2025 ware es Cyberkriminellen bei der oben erwähnten Kampagne auf kompromittierte Extranet-Zugänge für Booking.com gelungen, Daten italienischer Vermieter zu erbeutet. Im Darknet sollen Kopien von Ausweisen und Führerscheinen, die vor allem hochpreisige Hotels von Gästen als Scan angefertigt und gespeichert hatten, zum Verkauf im Darknet angeboten worden sein. Das Datenleck betrifft Hunderttausende Menschen, die in neun Hotels in Italien sowie eines auf der spanischen Ferieninsel Mallorca übernachtet hatten.

Eine unter dem Pseudonym "mydocs" im Darknet auftretende Tätergruppe behauptet, zwischen Juni und August 2025 Zugang zu den Buchungssystemen italienischer Hotels erlangt und Tausende sensible Ausweisdokumente von Gästen gestohlen zu haben. In verschiedenen Beiträgen in einem Cybercrime-Forum gibt mydocs an, über Scans von fast 100.000 individuellen Ausweisdokumenten, darunter Reisepässe und andere Ausweise, zu verfügen. Der Cybersicherheits-Kanal Hackmanac gibt zum 14. August 2025 auf X bereits den Wert von nahe 170.000 Datensätzen mit Scans an. Zwei neue Hotels, Borghese Contemporary Hotel (ca. 7.600 Dokumente) und Hotel Rocca (ca. 1.700 Dokumente) seien zusätzliche betroffen.

Kopien sind im Darknet für 0,5 Euro zu bekommen und ließen sich von anderen Cyberkriminellen für Identitätsdiebstahl und kriminelle Aktivitäten verwenden. The Register schreibt zum 14. August 2025 in diesem Artikel, dass die italienische Digitalagentur (AGID) die Behauptungen eines Cyberkriminellen, die die Daten von verschiedene Hotels in Italien erbeutet haben wollen, bestätigt. Die im Darknet angebotenen Ausweisscans sind echt. Die AGID teilte am 13. August 2025 auch mit, dass die Gesamtzahl der betroffenen Hotels auf zehn gestiegen sei, und diese Zahl könnte in den kommenden Tagen noch weiter steigen. Schöner Mist. Malwarebytes.com hat den Sachverhalt in diesem Kurzbeitrag ebenfalls zusammen getragen.

Der Scan von Ausweisdokumenten wird inzwischen immer mehr zum Problem. Gerade auf BlueSky auf diesen Post vom 13. August 2024 gestoßen. Die Plattform und App TeaOnHer wurde für Männer entwickelt, um Fotos und Informationen über Frauen aus einer (möglicherweise sogar angeblichen Beziehung) zu teilen. Zack Whittacker konnte aber zeigen, dass die Plattform nur so vor Sicherheitslücken strotzte und kam binnen Minuten an Scans von Führerscheinen und über die ID auch an Profildaten. Er hat es auf Techcrunch in diesem Beitrag aufbereitet.

Raffinierter URL-Phishing bei booking.com

Cyberkriminelle versuchen mit immer raffinierteren Tricks die Opfer davon zu überzeugen, dass Phishing-Links legitim sind – und im Kontext dieses Artikels hier von booking.com stammen.

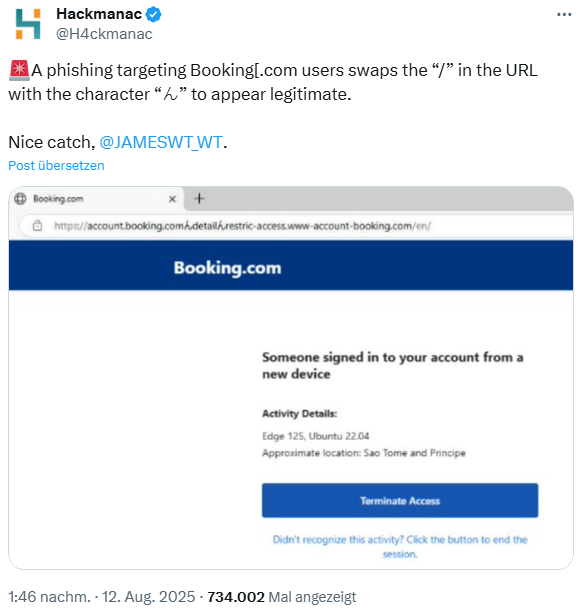

Zum 12. August 2025 ist mir obiger Tweet von Hackmananc untergekommen, der auf einen neuen Ansatz bei booking.com-Phishing-Mails hinweist. Das Opfer bekommt in einer Phishing-Nachricht den Hinweis, dass jemand auf sein Konto bei booking.com zugegriffen habe. Die Phishing-Mail nutzt eine URL, die auf eine gefälschte booking.com-Webseitenkopie hinweist. Dort soll das Opfer den Fremdzugriff sperren können, muss dazu seine Zugangsdaten eintippen, so dass die Täter diese abfischen können.

Da Opfer inzwischen auf die URL achten, ersetzen Cyberkriminelle in einer aktuellen Phishing-Kampagne die Slashes '/' in der Adressangabe mit dem Unicode für das japanische Hiragana-Zeichen 'ん' . Die Ziel-URL beginnt mit account.booking.com, der Rest der URL soll dann die Opfer verwirren und vom Verdacht, dass es sich um Phishing handelt, abhalten. Die Kollegen von Bleeping Computer haben den Sachverhalt die Tage hier aufgegriffen.

Ähnliche Artikel:

Booking.com: 475.000 Euro Strafe für verzögerte Meldung eines Hacks

Booking.com-Hack aus 2016 wohl durch Mitarbeiter des US-Geheimdiensts

Booking.com von Cyberangreifern missbraucht – Phishing und Malware verschickt

Booking.com Malware-Alarm bei Sophos Firewalls

EU-Kommission: Booking.com fällt als Gatekeeper unter den Digital Markets Act (DMA)

Booking.com Konten wieder gehackt? Empfehlung zum Passwortwechsel

MVP: 2013 – 2016

MVP: 2013 – 2016

Naja, wer '/' von 'ん' nicht unterscheiden kann, sollte dringend seinen Optiker des Vertrauens aufsuchen … übliches Phishing eben, das auf Dumme abzielt. Und wie sich zeigt, gibt es davon mehr als genug.

Raffiniert ist daran jedoch absolut nix.

Ich verstehe es echt nicht … da draußen gibt es Malware-Schweinereien, Drive-by-Angriffe & Co., Firmware-Malware usw. – Malware, die selbst Spezialisten Schweißperlen auf die Stirn treibt. Und was passiert? Phishing for Dummies ist weiterhin ungeschlagen die Nummer Eins!

Liegt wohl daran, dass man für echte Malware etwas können muss – und bei den Phishern ist es damit halt auch nicht weit her! Gibts halt noch nicht als Klicki-Bunti-Baukasten.

Das sind unerfahrene Menschen, keine dummen.

Genau so ist es. Aber es ist ja einfach und macht "höllisches" Vergnügen, mit dem Finger auf andere zu zeigen, weil man von einer Sache (vermeintlich) mehr Ahnung hat.

Schadenfreude ohne Empathie.

Luzifers Beiträge hier sind immer eines, nicht hilfreich und oft gehässig

Das seh' ich anders – auch das leider offensichtlich nach wie vor viel zu häufig notwendige Hinweisen auf die eigene Leichtfertigkeit im Umgang mit allem was Daten betrifft, stellt durchaus eine gewisse Hilfe dar.

Über seine individuelle Ausprägung von Konstruktivität mag man geteilter Meinung sein, aber offenbar "kapieren" es die meisten Menschen in ihrer jeweiligen Individualblase eben auch nur mit der "Holzhammer"-Methode, indem Ihnen eben mal mit weniger schmeichelhaften Worten der gesamte Umfang von Eigenverantwortlichkeit in diesem Zusammenhang aufgezeigt wird.

Das hat weder etwas mit mangelnder Empathie noch "vermeintlichem" Mehrwissen zu tun.

Ist einfach 'ne ganz simple Rechnung – wer schonmal 'nen Korrumpierungsvorfall hatte, war wohl offensichtlich nicht genügend bewußt und sorgfältig.

Btw.:

"Schadenfreude ohne Empathie" ist absurd, weil die Schadenfreude genau aus Empathie befördert wird, allerdings mag durchaus die Empathieauffassung dabei auch einer gewissen etablierten Erwartungshaltung nicht entsprechen.

Das müßte aber eben auch toleriert werden.

Phishing gibt es nicht erst seit heute, das ist Jahrzehnte alt und immer wieder die gleiche Masche… da sollste selbst der letzte Hillibilly der frisch aus der Höhle gekrochen ist irgendwann mal peilen.

HTTP Adressen sind auch immer wieder nach dem selben Schema aufgebaut! Das ändert sich nicht tagtäglich! Der Standard wurde 1991 eingeführt, wir haben heute 2025!

Nein das hat mit unerfahren nix mehr zu tun!

Selbst in der BILD wurde schon als mal gewarnt und die Klientel ist jetzt nicht für ihre Bildung bekannt.

Ist natürlich umso vieles einfacher sich als Opfer zu sehen als sich einzugestehen das man dumm genug war.

Nur mit ich armes armes Opfer ändert sich halt nix!

Und JA das muss weh tun, so richtig weh… den dann lernen die Leute es.

Sagte damals schon der Alte Prof: Ihr müsst nicht alles wissen, aber wenn ihr was macht lest euch vorher ein, macht euch schlau!

Und genau das kann man erwarten.

Aus meiner beruflichen Erfahrung kann ich guten Gewissens behaupten, dass es leider sicherlich an Unerfahrenheit liegt, aber diese zu gut 95% aus entweder eigener Bequemlichkeit/Faulheit sowie Versäumnis sich mit "Modernem Zeugs" zu beschäftigen entspringen, was in Konsequenz auch Dummheit entspricht, oder durch die giergetriebene "Geiz-ist-geil"-Mentalität befördert wird – ist nicht weniger dumm.

Hier hilft natürlich nur Kenntnisvermittlung – zumind. wäre schonmal eine verpflichtend frühestmöglich schulische Aufklärung benötigt.

Und solche Kommentare sind genau der Grund, warum sich Menschen teilweise nicht getrauen etwas bei der IT zu melden. Sie wissen, das wir Jahrelang solche Kommentare machten. Das sollte aufhören.

Dann haben solche Menschen aber eher ein Problem mit sich selbst, bspw. ihrem Selbstbewußtsein – das auf andere abzuwälzen ist nur wieder faule Wohlstandbequemlichkeit.

1 +

Vielleicht wäre es hilfreich, eine Zusammenfassung der wichtigsten Punkte des aufschlussreichen Artikels von Ax Sharma / Bleeping Computer über die beschriebene, überaus perfide neuartige Phishing-Methode hier auf Deutsch zu veröffentlichen.

Es gibt offenbar Personen – ich nenne hier absichtlich keinen Namen! – welche vermutlich die englische Sprache (die IT-Sprache!) nicht oder wenn, dann nur ganz beschränkt beherrschen.

Ziemlich herablassend vom unfehlbaren Bock.

Ich nehme doch sehr stark an, dass die meisten Menschen von der Funktionsweise im geringsten keine Kenntnisse haben. Für die sieht der Beginn der URL legitim aus und das will der Phisher erreichen. Mal ganz davon abgesehen, dass der Linktext in der E-Mail vollkommen legitim ist und „nur" der eigentliche Hyperlink „falsch" ist.

Aus Sicht eines IT'lers ist das raffiniert gemacht aber auch erkennbar, als Bäcker Müller wohl eher weniger.

Eigentlich wäre es sinnvoll wenn der Browser die Domain in der Zeile hervorheben würde z.B. fett oder farblich hinterlegt.

Ja. Oder wenn man einen auf Deutsch installierten Browser anweisen könnte, Sonderzeichen wie Hiragana farblich hervorzuheben bzw. gleich die komplette URL zu kennzeichnen. Nutzer, die tatsächlich öfter URLs mit solchen Zeichen besuchen, könnten dies ja abschalten. Ich nehme mal an, dass 95% aller deutschen Websurfer nur mit Adressen in Kontakt kommen, die aus "oldschool" ASCII + evtl. dt. Sonderzeichen bestehen.

Der erste Leser ist offenbar schon da, der die Ironie dieses Kommentars nicht verstanden hat. In dem Twitter-Screenshot im Beitrag ist genau das ja zu sehen. Im Browser wurde der Domainname (inklusive des vermeintlichen Schrägstrichs und allem, was danach kommt) in schwarzer Schrift dargestellt. Die Angabe zum Protokoll und zum URL-Pfad sind in grau in der Browser-Adresszeile dargestellt.

Wenn man weiß, worauf machen achten muss, ist es also gar nicht so schwer, den gefälschten Domainnamen zu erkennen. Aber genau das ist der Punkt bei der ganzen Sache: es fehlt am Wissen bei der breiten Benutzerschaft, nicht an der technischen Unterstützung.

Es hilft auch schon, wenn man das Emailprogramm auf reine Textanzeige umstellt.

Dann sind nämlich hinter Grafiken o.Ä. versteckte Links im Klartext lesbar.

Und dann sieht man sofort, wohin die führen (nämlich nie zu dem angeblichen Absender der Phishingmail).

Na ja, war ja früher™ schonmal Default-Einstellung einiger Mail-Clients, aber nach vielem Anwender-Gejammer wurde es ja zugunsten der allseits benötigten Bequemlichkeit nach und nach wieder geändert.

Selbst gebaute Falle, weil wir dummen Nutzer immer Bequemlichkeit vor Funktionalität priorisieren! 🤷♂️

Da frage ich mich gleich, ob da nicht seitens der Hotels oder booking.com ein Verstoß gegen die DSGVO vorliegt.

Lt. DSGVO müssen personenbezogene Daten gelöscht werden, wenn sie nicht mehr benötigt werden.

Sobald der Gast aus dem Hotel ausgecheckt hat, braucht das Hotel die Ausweiskopien nicht mehr und die müssten dann lt. DSGVO gelöscht werden.

Warum also sind die immer noch vorhanden?

Zu Abrechnungszwecken werden die Ausweiskopien nicht benötigt.

Die dienen nur zur optischen Identifikation der Hotelgäste und wenn ein Gast ausgecheckt hat, muß er vom Hotel nicht mehr optisch identifizert werden.

Booking.com braucht überhaupt keine Kopien des Ausweises! Gesetzlich ist es sogar illegal Kopien irgendwelcher Art anzufertigen!

********************************************

Nach dem 2010 in Deutschland in Kraft getretenen Personalausweisgesetz (PAuswG) war es in der Vergangenheit tatsächlich verboten, den Personalausweis zu kopieren, beziehungsweise nur in sehr engen Grenzen zulässig. Doch der Gesetzgeber hat offenbar eingesehen, dass ein solches Verbot in der Praxis kaum umsetzbar ist. Im Juli 2017 wurden daher § 20 Personalausweisgesetz und § 18 Passgesetz (PassG) angepasst. Seitdem ist das Ablichten von Personalausweisen und Reisepässen unter bestimmten Voraussetzungen erlaubt:

Nur der Inhaber des Ausweises selbst oder anderen Personen mit Zustimmung des Ausweisinhabers dürfen das Ausweisdokument ablichten.

Die Ablichtung muss eindeutig und dauerhaft als Kopie erkennbar sein.

***********************************************

Booking.com/das Hotel darf sich zu Verrifzierung den Ausweis "vorlegen" lassen, danach ist lediglich ein Vermerk in der Datenbank notwendig "Authentifiziert" ein Speichern des Ausweises selbst ist nicht notwendig und wenn nur mit eindeutig nicht änderbaren Vermerk Kopie Im Bild!

Dazu braucht man keine DSGVO bemühen, zumal die Strafen gegen Verstöße PAuswG/PassG weitaus höher sind … nur muss halt mal einer klagen!

Es geht hier um Hotels in Italien und Spanien.

Da gilt deutsches Recht nicht!

Was hätte ein Deutscher 2015 gemacht, wenn die Gesetze im Zielland die Hotels zwingen, den Ausweis der Gäste zu kopieren?

Wieder abreisen?

Oder gar nicht erst anreisen?

Das wäre dann wenigstens mal für Konsistenzbildung mit der nötigen Konsequenz belegt gewesen. 😉

Im Gegenzug zu sich strafbbar machen? ja! Man informiert sich bevor man in ein Land einreist!

Im übrigen Verstöße konnten/können mit nem halben Jahr bis zu 10 Jahren Gefängnis bestraft werden.

Ich gehe zwar davon aus das dein Urlauber der sich da "strafbar" gemacht hätte sicher nicht die Höchststrafe bekommen hätte ;-P

Und wie immer gilt wo kein Kläger da kein Richter!

Und da wir hier von EU Länder sprechen… ist das sowieso irrelevant.

Da gilt zumindest EU-Recht

Man macht sich nicht strafbar, denn im Ausland gelten deutsche Gesetze nicht, auch nicht das Personalausweisgesetz.

Deutsche Gesetze sind nur auf dem Hoheitsgebiet Deutschlands gültig.

Seit wann macht es einen Unterschied ob man eine Straftat im Ausland begeht?

Es war für dich als deutscher Bürger unter Strafe verboten eine Kopie deines Ausweises zu erstellen, da spielt es keine Rolle ob du das hier oder irgendwo auf der Welt machst!

Du hast schon recht, nen Spanier kann dafür nicht belangt werden, du als Deutscher aber schon. Ich bin mir aber sicher "Passfälschung und Urkundenfälschung" haben die auch.

Wäre das wie bei dir beschrieben würden ja alle Kinderficker jubeln!

Geht dann aber auch zu sehr ins Off.

Nur zum Spaß… Der deutsche Tourist hat ja keine Kopie angefertigt, sondern der Mitarbeiter/Betreiber des besuchten Hotels. Und noch dazu greift meines Wissens nach der Grundsatz: nur bei den besonderen Delikten aus § 5, 6, 7 Abs. 2 Nr. 2 StGB kann auch ohne Strafbarkeit im Tatortstaat eine Tat in DE verfolgt werden. Und eine Kopie eines Ausweisdokumentes ist sicher kein besonders schweres Delikt. Heißt es muss so oder so in dem Staat ein ähnliches Gesetz geben. Und wer kennt die Gesetze in so einer ausführlichen Form von dem Land das er besucht? Also bitte…

Also ich hatte im Frühjahr Hotels in Spanien über Check24 gebucht und bei der Kontaktaufnahem über die App hat mir ein Hotel geschrieben, dass ich aufpassen sollte, da es bei booking.com einen Hack gegeben haben solle.

Ich habe aber nie etwas derartiges bekommen, obwohl ich vor ein paar Jahren direkt dort gebucht habe.

Das hätte meinem Clientel nicht passieren können, da ich auf dem Smarthost nur bestimmte Zeichensätze und Fonts zulasse. Auf Grund der Buchpreisbindung kommen die alle aus DE.

Das ist aber bei großen Mail-Providern wohl schlecht umsetzbar.

Mal zur Sache: Ich habe im Frühjahr ein Zimmer in einem WMM-Hotel in DE gebucht, direkt bei denen auf der Seite und habe auch drei Phishing-Mails bekommen – ohne Booking.com ! Zwei Tage später sogar eine Whatsapp-Nachricht mit ähnlichem Inhalt. Die warnen jetzt auf ihrer Seite davor. Zum Glück waren die schlecht gemacht z.B Tel. 123 456 789…

Bin seit Jahren ein regelmäßiger und zufriedener Nutzer von booking.com! Beschreibungen stimmen, Bezahlung und ggf. Storno funktioniert einwndfrei.

Aktuell scheint mir das eher eine Kampagne der Vermieter, die wegen der schnellen Vergleichsmöglichkeiten ihre Kunden nicht mehr so einfach über den Tisch ziehen können.

Sollen sie booking doch einfach verlassen, ihre Zimmer wie früher vermarkten!

So einfach, fürchte ich, ist es schlicht nicht. Ich bin ja als Blogger am Thema dran, und bekomme auch Insides mit, die ich wegen Themenferne nicht im Blog berichte. Wenn Du zufrieden bist, why not – auch ich buche gelegentlich über booking.com – habe aber schon einige "Pferde vor der Apotheke kotzen sehen". Konnte ich mit dem Support regeln. Ich buche aber auch über traumferienwohnungen.de und weiß auch dort, welches Klippen es geben kann. Die Vermieter sind das schwächste Glied in der Kette und werden kompromittiert. Im dümmsten Fall bist Du als Kunde mitgegangen, und wirst mitgefangen und mitgehangen.

Nun ja, mag auch regional unterschiedlich sein.

Demnächst bin ich wieder, und wie so oft, ab Ende September in Italien und habe neben der separat gebuchten Fähre Livorno->Palermo bei booking in Sizilien/Kalabrien und dann weiter hoch den Stiefel mehr als 10 Buchungen in der Pipeline.

Wäre ohne booking soo garnicht machbar …