![]() Noch ein Nachtrag zum Thema CCleaner mit Malware verseucht. AVAST hat jetzt in einer zweiten Stellungnahme eingestanden, dass die Malware im CCleaner gezielt auf spezifische Firmen abgestimmt war. Mir ging die Info von AVAST per E-Mail zu. Hier einige Details.

Noch ein Nachtrag zum Thema CCleaner mit Malware verseucht. AVAST hat jetzt in einer zweiten Stellungnahme eingestanden, dass die Malware im CCleaner gezielt auf spezifische Firmen abgestimmt war. Mir ging die Info von AVAST per E-Mail zu. Hier einige Details.

Worum geht es?

Der von Piriform entwickelte und mittlerweile unter dem AVAST-Portfolio segelnde CCleaner hat Malware installiert. Die zwischen dem 15. August und dem 12. September 2017 zum Download angebotene Version 5.33 der CCleaner App enthielt nach einem Bericht von Cisco Talos die Floxif-Malware. Angreifern war es gelungen, in die Build-Server von Piriform einzudringen und die Malware direkt in den CCleaner-Installer zu integrieren.

Die Malware bezog dann weiteren Code vom Malware Server und übermittelte Daten wie die IP-Adresse, den Rechnernamen, installierte Software und vorhandene Netzwerkadapter an einen Server in den USA. Das passierte ab dem 15. August 2017 mit CCleaner 5.33 und ab dem 24. August 2017, mit CCleaner Cloud 1.07 (beides das Auslieferungsdatum der betreffenden Releases). So viel war bisher bekannt, und das hatte ich im Blog-Beitrag Autsch: CCleaner als Malware-Schleuder berichtet. Von AVAST gab es dann noch eine Stellungnahme 'alles halb so wild', wir haben die Server abgeschaltet, installiert die neue Version und gut ist (siehe AVAST-Stellungnahme zur CCleaner-Backdoor).

Gezielt Firmen im Fokus der Malware

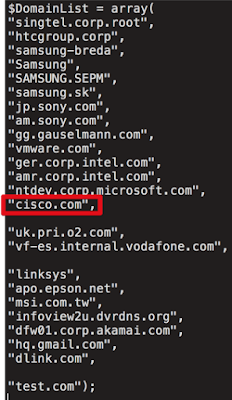

Nun kommen die Details ans Licht, wie AVAST in einer heute veröffentlichten Stellungnahme eingestehen musste. Es handelte sich um einen APT (Advanced Persistent Threat) Angriff. Zwar wurden über 2 Millionen Rechner infiziert – aber aus dieser Masse fischten die Entwickler der Malware (gemäß bisher ausgewerteten Log-Files) 20 Rechner aus 8 Domains von Firmen heraus. Ziel waren große Technologie- und Telekommunikationsfirmen in Japan, Taiwan, Großbritannien, Deutschland und in den USA.

In einer zweiten Welle wurden dann diese Firmenrechner mit einer 'Payload' angegriffen. AVAST veröffentlichte keine Details zu den Firmen und Domains, und will erst die Betroffenen kontaktieren. Die Sicherheitsforscher von Cisco Talos haben aber Details genannt.

(Quell: Talos)

(Quell: Talos)

Neben Sony sind Samsung, VMWare, Epson, Intel, Cisco und auch die deutsche Firma Gauselmann dabei. Auf deren Rechner wurden spezielle DLLs abgelegt, deren Analyse noch läuft. Es wurden aber bereits Hinweise auf spezifische Konten bei GitHub und WordPress-Seiten gefunden, die für weitere Zwecke genutzt werden. Die bisher bekannten Details sind im AVAST-Statement zu finden. Bei Talos finden sich weitere Details zum Angriff und heise.de hat hier einen deutschsprachigen Überblick gegeben. Laut Talos deuten Dateien mit den Namen TSMSISrv.dll (32 Bit) und EFACli64.dll (64 Bit) auf eine Infektion hin (obwohl Symantec Endpoint die gleichen Dateinamen verwendet). Hinzu kommen folgende Registrierungseinträge:

- KLM\Software\Microsoft\Windows NT\CurrentVersion\WbemPerf\001

- HKLM\Software\Microsoft\Windows NT\CurrentVersion\WbemPerf\002

- HKLM\Software\Microsoft\Windows NT\CurrentVersion\WbemPerf\003

- HKLM\Software\Microsoft\Windows NT\CurrentVersion\WbemPerf\004

- HKLM\Software\Microsoft\Windows NT\CurrentVersion\WbemPerf\HBP

Wie dem auch sei, mit einem simplen Update des CCleaner scheint die Sache irgendwie nicht bereinigt zu sein – meine Argumentation war ja: Der Rechner ist kompromittiert, niemand weiß mehr, was da noch passiert ist – also neu aufsetzen. So ganz unrecht scheine ich nicht gehabt zu haben.

Ähnliche Artikel:

Digitales Schlangenöl: Registry-Cleaner, Driver-Updater & PUPs

Autsch: CCleaner als Malware-Schleuder

PUP: Kommt AVAST im Beipack mit Piriform CCleaner?

AVAST-Stellungnahme zur CCleaner-Backdoor

CCleaner Malware – weitere Analysen von AVAST

MVP: 2013 – 2016

MVP: 2013 – 2016

"Der Rechner ist kompromittiert, niemand weiß mehr, was da noch passiert ist – also neu aufsetzen."

Passt doch fast ideal zum FaIl Update Zeitpunkt, das ganze mal einzuplanen.

Die goldene Regel kompromittiert = neu aufsetzen kann man nur immer wieder fett untersteichen und man hat auch mal wieder ein an anderen Stellen sauberes System. Dies drüberbügeln seitens MS gefällt mir eh nicht so wirklich ;)

Grundsätzlich sollte man einen Rechner sobald er Infiziert als auch kompromittiert worden ist sauber neu installieren sofern es kein älteres Backup gibt.