![]() Sicherheitsforscher haben eine Methode entdeckt, mit dem sich ein Virenscanner über SMB-Freigabe austricksen lässt und Schadsoftware nicht erkennt. Hier einige Informationen zur Illusion GAP getauften Sicherheitslücke.

Sicherheitsforscher haben eine Methode entdeckt, mit dem sich ein Virenscanner über SMB-Freigabe austricksen lässt und Schadsoftware nicht erkennt. Hier einige Informationen zur Illusion GAP getauften Sicherheitslücke.

Admin-Passwörter schützen mit Windows LAPS. eBook jetzt herunterladen » (Anzeige)

Die Überlegung: Man wählt eine Datei per Doppelklick aus, um diese zu öffnen bzw. auszuführen. Der Virenscanner springt an, scannt aber die falsche Datei. Ein mögliches Szenario hatte ich Anfang September bereits im Blog-Beitrag Verhindert Windows-Kernel-Bug Malware-Erkennung? beschrieben. Jetzt gibt es eine weitere Methode, die sich SMB-Freigaben bedient.

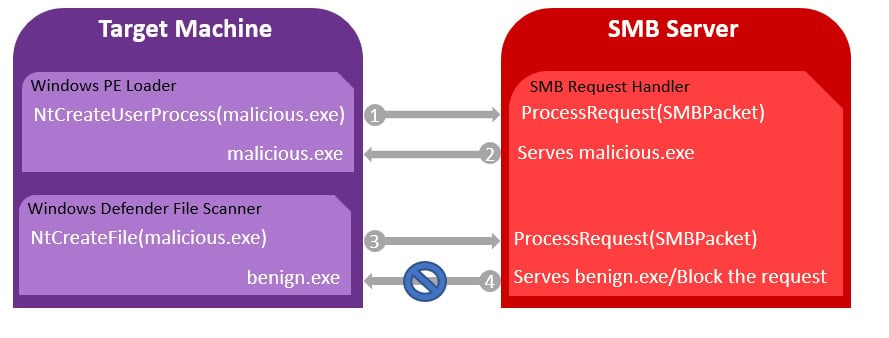

Der Angriff ist von Sicherheitsforschern der Firma CyberArk Labs hier dokumentiert worden. Zum Angreifen haben die Forscher zwei exe-Dateien in einer SMB-Freigabe auf einem speziell präparierten SMB-Server abgelegt. Eine Datei ist sauber, die zweite mit Malware verseucht.

(Quelle: CyberArk Labs)

Dann versucht man über Social Engineering das Opfer dazu zu bringen, die Datei mit der Schadsoftware auf der SMB-Freigabe auszuführen. Standardmäßig wird der Windows Defender (mit diesem haben die Forscher getestet) über seinen Filtertreiber die zum Öffnen ausgewählte Datei auf Malware zu scannen. Ein Spezifika sorgt aber dafür, dass dazu nicht die Datei, die anschließend vom PE-Loader zu öffnen ist, sondern eine Kopie der Datei zum Scannen angefordert wird.

Hier tricksen die Sicherheitsforscher den Windows Defender aus. Bei Anforderung der zu überprüfenden Datei wird dem Windows Defender die saubere Kopie per SMB-Protokoll zugespielt. Laut Blog-Beitrag kann man den Defender sogar überreden, die Datei gar nicht erst zu scannen. Sobald der PE-Loader dann die ausführbare Programmdatei anfordert, bekommt dieser die infizierte Variante. Die Illusion-Gap-Lücke hat dann dazu geführt, dass die Windows-Sicherheitsmechanismen ausgetrickst wurden.

Die Forscher schreiben, dass sich möglicherweise auch andere Virenscanner von Drittherstellern austricksen lassen. Microsoft sieht in diesem Ansatz aber keine Sicherheitslücke und will (ähnlich wie beim Thema Verhindert Windows-Kernel-Bug Malware-Erkennung?) nicht patchen. Fairerweise muss man zugestehen, dass es schon etwas Vorbereitung bedarf, um das Szenarios auszunutzen. So muss der präparierte SMB-Server im Netzwerk laufen, was in der Praxis eher nicht der Fall sein dürfte. Und wer Zugriff auf Server hat, kann möglicherweise weitere Angriffswege verwenden. Imho wäre es aber gut, wenn Microsoft den oben skizzierten Ansatz schließt.

Weitere Details lassen sich im Blog-Beitrag der Entdecker nachlesen. Bleeping Computer hat das Thema hier zusammen gefasst und bei heise.de gibt es diesen deutschsprachigen Excerpt.

Ähnliche Artikel:

Windows: GhostHack umgeht PatchGuard Protection

Verhindert Windows-Kernel-Bug Malware-Erkennung?

MVP: 2013 – 2016

MVP: 2013 – 2016

In welchem Szenarium würde das auf Privat-Anwender oder Betriebe/Firmen zutreffen?

In dem von den Sicherheitsforschern beschriebenen Szenario: Ein präparierter SMB-Server wird vorgehalten und der Nutzer ruft über eine Verknüpfung eine ausführbare Datei von der SMB-Freigabe auf.

Denke aber, dass das Szenario nicht so häufig vorkommt. Wenn jemand von außen einen Server im Netzwerk manipulieren kann, hat er dieses ja meist schon infiltriert. Aber der Teufel ist ein Eichhörnchen …

holla:

Sicherheitsforscher haben einen Methode entdeckt

Netzt gibt es eine weitere Methode

über seinen Filtertreiber die zum Öffnen ausgewählte Datei sannen.

Die Forscher schreiben, dass ich möglicherweise auch andere Virenscanner

…

Du hast Recht – der Artikel ist mir im Schweinsgalopp aus der Tasche gefallen (muss das Loch mal stopfen) und nicht mehr gegen gelesen worden. Waren noch einige Tippfehler drin, die ich bereinigt habe. Die Uhrzeit zeigt mit, dass ich zum Zeitpunkt, als der Text entstand, bereits etwas am schwächeln war. Danke für den Hinweis.

PS: Ist das Leid eines Bloggers. Ich habe den Kopf immer voller Themen, die ich 'unbedingt' in einem meiner diversen Blogs veröffentlichen müsste. Da geht dann schon mal die Kondition am späten Abend oder in der Nacht aus. Aber ich habe ja meine Leser als Korrektiv.

auch überhaupt kein Problem.

War nur über die Häufung überrascht, gleichzeitig war der Artikel nicht mehr taufrisch. Was sonst insgesamt eher selten ist. :)