![]() Ein Sicherheitsforscher hat bereits mehrere Schwachstellen in Microsofts Chromium-basierendem Edge-Browser (im Microsoft-Code) gefunden und dafür eine satte Prämie kassiert.

Ein Sicherheitsforscher hat bereits mehrere Schwachstellen in Microsofts Chromium-basierendem Edge-Browser (im Microsoft-Code) gefunden und dafür eine satte Prämie kassiert.

Admin-Passwörter schützen mit Windows LAPS. eBook jetzt herunterladen » (Anzeige)

Microsoft will ja am 15. Januar 2020 den Chromium-basierenden Edge-Browser an Windows 10-Nutzer ausliefern (siehe Microsofts Chromium-Edge wird per Update verteilt). Bisher war der Browser noch in der Beta-Phase, wobei Microsoft aber bereits im August 2019 ein Bug-Bounty-Programm aufgesetzt hatte. Voraussetzung für eine Prämie ist, dass der Bug im Microsoft-Code enthalten ist.

Erste Bugs im Microsoft-Code gefunden

Das Bug-Bounty-Programm hat natürlich Sicherheitsforscher auf den Plan gerufen, die sich den neuen Browser angesehen und auf Schwachstellen abgeklopft haben.

Microsoft Edge (Chromium) – EoP via XSS to Potential RCE

Researcher earned a $40k reward from Microsoft for this bug reporthttps://t.co/hWJm1NBOQL pic.twitter.com/7fUZZzTciy

— Catalin Cimpanu (@campuscodi) January 4, 2020

Gemäß obigem Tweet hat dann ein Sicherheitsforscher durch Zufall XSS-Schwachstellen im Browser gefunden, die das Erhöhen der Rechte (Elevation of Privilge, EoP) und möglicherweise eine Ausführung von Remote Code ermöglichen.

Bug in neuen Registerkarten-Seiten

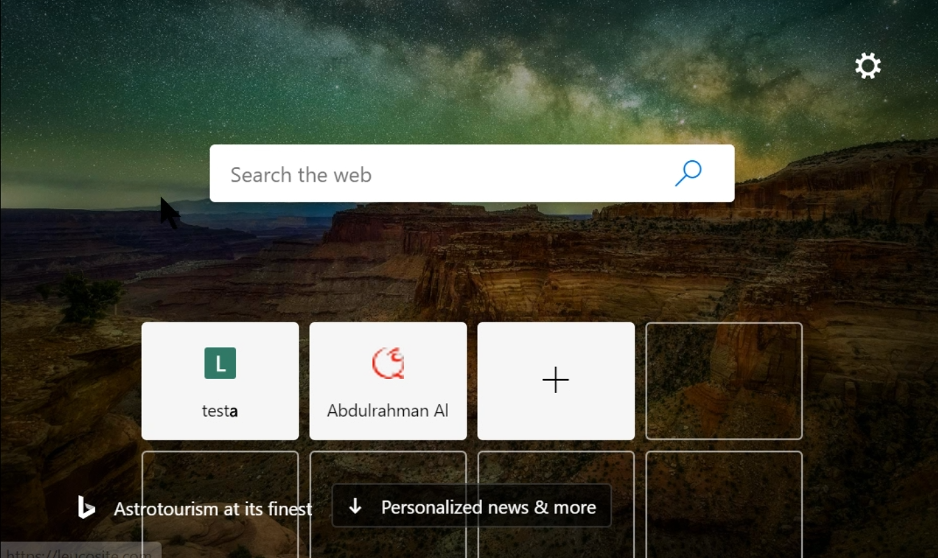

Die Schwachstelle steckt in der Behandlung einer neuen Tab-Seite (als New Tab Page, kurz NTP, im Artikel bezeichnet. Wird im Edge eine neue Registerkarte geöffnet, blendet Microsoft in den Standardeinstellungen über nachfolgende URL die Bing-Seite in diesem neuen Tab ein.

Der Sicherheitsforscher hat dann im Edge mit der neuen Funktion Sammlungen (ein erweitertes Lesezeichen) experimentiert, um herauszufinden, ob dort Schwachstellen existieren. Dabei hat der Forscher verschiedene scheinbar ergebnislose Tests an den Sammlungen ausgeführt. Dann ging er zu Bett und staunte nicht schlecht, als er am nächsten Morgen den neuen Edge-Browser für weitere Tests öffnete. Die neue Seite sah so aus:

(Neuer Tab im Edge-Browser, Quelle: leucosite.com)

In der Kachel Test der neuen Seite, die durch die Experimente des Sicherheitsforschers vom Browser als 'Top-Seite' angelegt worden war, fand er ein fett formatiertes a, was da nicht hingehört. Dem Sicherheitsforscher war es möglich, JavaScript-Code in der neuen Tab-Seite auszuführen. Ein neuer Edge-Tab ist aber eine höherprivilegierte Seite. Nach einigen Versuchen fand der Sicherheitsforscher heraus, dass er im undokumentierten Objekt:

qbox.NavigationItem

ein JSON-Objekt an die Funktion übergeben und diesem eine URL sowie eine ID mitliefern konnte.Es gelang dem Sicherheitsforscher den Edge-Browser mit einem entsprechenden Objekt zum Absturz zu bringen. Der XSS-Fehler und die Möglichkeit zum Absturz brachten dem Sicherheitsforscher jeweils 10.000 und 15.000 US $ an Prämien ein.

In einem weiteren Schritt gelang dem Sicherheitsforscher noch die Übernahme der neuen Tab-Seite. Das brachte ihm weitere 15.000 US $ an Prämien, so dass er am Ende des Tages mit 40.000 US $ an Prämien aus dem Bug-Bounty-Programm abgefunden wurde. Details zu den Schwachstellen lassen sich in diesem Artikel nachlesen.

MVP: 2013 – 2016

MVP: 2013 – 2016