![]() Pünktlich zum Start ins Wochenende gebe ich euch noch was zum Knabbern auf den Tisch: Das von Microsoft verteilte Malicious Software Removal Tool (MSRT) scheint wohl neuerdings so etwas wie Telemetriedaten bei jeder Ausführung an Microsoft zu übertragen.

Pünktlich zum Start ins Wochenende gebe ich euch noch was zum Knabbern auf den Tisch: Das von Microsoft verteilte Malicious Software Removal Tool (MSRT) scheint wohl neuerdings so etwas wie Telemetriedaten bei jeder Ausführung an Microsoft zu übertragen.

Anzeige

Malicious Software Removal Tool, was ist das?

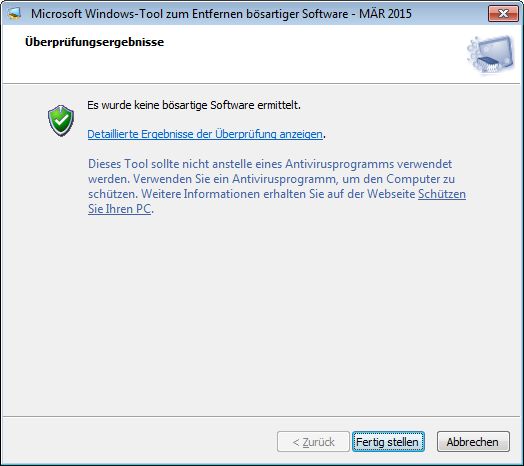

Das Malicious Software Removal Tool (deutsch Microsoft Windows-Tool zum Entfernen bösartiger Software), kurz MRT oder MSRT ist eine Software zum Überprüfen von Windows-Systemen auf Schadsoftware. Das MSRT wird von Zeit zu Zeit von Microsoft über Windows Update auf die Windows-Rechner verteilt (siehe folgenden Screenshot).

Das MSRT soll auf dem Rechner vorhandene Schadsoftware identifizieren und ggf. entfernen. Ein Virenschutz wird dagegen nicht geboten. Ich hatte 2015 einen Blog-Beitrag Microsoft Malicius Software Removal Tool als optionales Windows Update verfügbar – warum? zu diesem Tool veröffentlicht.

Aus diesem Grund ist der Nutzen des MSRT begrenzt bzw. sogar umstritten. Einmal dürfte nach offizieller Lesart eigentlich keine Schadsoftware auf ein System gelangen, wenn Virenscanner wie Windows Defender (ab Windows 8 im System dabei) oder Microsoft Security Essentials (MSE) sowie ein Drittanbieter Virenschutz hält, was er verspricht. Zudem gilt ein mit Malware infiziertes System als kompromittiert und müsste eigentlich neu installiert werden.

Das MSRT petzt und überträgt einen Heartbeat Report

Nun ist ruchbar geworden, dass das Tool bei jedem Lauf einen Satz an Telemetriedaten an Microsoft überträgt. Das Ganze ist einem Nutzer aufgefallen, der die Infos an Woody Leonhard geschickt hat.

Das Malicious Software Removal Tool wird automatisch durch Windows nach der Installation von Updates ausgeführt. Bei einer Routinekontrolle der Protokolldateien des Rechners stellte der Nutzer überrascht fest, dass MSRT bei jeder Ausführung eine Art "Lebenszeichen" ("Heartbeat Report") in Form von Telemetriedaten an Microsoft sendet. die Information steckt in der MRT-Protokolldatei, die sich unter:

%windir%\debug\mrt.log

Anzeige

findet. Öffnet man diese Datei MRT.log, sind dort alle Scans von MRT protokolliert, wie man in folgendem Screenshot sehen kann.

Ich habe mal ein paar Stellen mit roten Pfeilen markiert. Bis Juli 2016 findet sich unter "Results Summary:" nur die Info "No infection found" sowie der Zeitstempel der Ausführung. Die Übertragung der Telemetriedaten wurde wohl mit MSRT v5.39, Build 5.39.12900.0 im August 2016 eingeführt. Dort findet sich plötzlich eine neue Zeile "Successfully Submitted Heartbeat Report" im Protokoll.

Wie der Benutzer, der das entdeckt hat, schreibt, passiert dies auch, wenn der Nutzer nicht am Programm zur Verbesserung der Benutzerfreundlichkeit (Customer Experience Improvement Program, CEIP) teilnimmt und die Option in der Windows-Systemsteuerung deaktiviert hat. Und es ist auch ganz egal, ob die Updates zur Telemetriedatenerfassung auf der Maschine installiert sind. In der Microsoft Datenschutzerklärung (hier in Deutsch) habe ich nichts zum Thema MSRT und dem "Heartbeat Report" gefunden. Bei Ask Woody zitiert man allerdings aus dem Abschnitt "Malicious Software Removal Tool":

"During a malware check, a report will be sent to Microsoft with specific data about malware detected, errors, and other data about your device."

Wie gesagt, diesen Passus habe ich nicht gefunden – und der Autor bei AskWoody konnte auch nichts genaues über "other data" herausfinden. In der Norton Community ist jemand das mit den Telemetriedaten ebenfalls aufgefallen. Details gibt es aber keine. Bei AskWoody werden noch einige für MSRT relevante KB-Artikel verlinkt.

Deployment of the Malicious Software Removal Tool in an enterprise environment (KB891716)

How to troubleshoot an error when you run the MSRT (KB891717)

In KB 891716 (letzte Änderung am 11.10.2015) ist angegeben, dass ein Administrator die Übertragung der Telemetriedaten an Microsoft durch ein Registrierungseintrag stoppen kann. Dazu ist im Schlüssel:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\MRT

der DWORD-Wert DontReportInfectionInformation auf 1 zu setzen. Das Ganze ist jetzt nichts wirklich kritisches, aber es ist irgendwie doch irritierend, wo Microsoft überall Daten anzapft, ohne dass der Benutzer dies mitbekommt. Oder wie seht ihr das?

Ähnliche Artikel:

Microsoft Malicius Software Removal Tool als optionales Windows Update verfügbar – warum?

Windows 7/8.1: Wann Kompatibilitäts-Updates /KB2952664, KB2976978) zur Telemetriedatenerfassung Sinn machen

Autsch: Ungefragter Telemetrie-Code in VC C++-Programmen

Anwender: Überlasst Microsoft die Verwaltung der Updates …

2015

2015

> Oder wie seht ihr das?

Recht gelassen, denn alle OS-Hersteller betreiben Telemetrie und die Alternative wäre, keine Computer mehr zu benutzen. Schon immer gab es die entsprechenden Dummenfang-Tools, mit denen die Leute sich ihre Systeme bis hin zur Neuinstallation verkorksten, um die "Spionage" abzustellen. Windows bietet umfangreiche Einstellungen, um dies auf ein Minimum zu reduzieren. Ich verwende auch keine sinnlosen Placebos in Form von Virenscannern, mir ist effektiver Schutz lieber. Somit wähle ich am monatlichen Update-Tag auch immer diesen MRT-Unsinn ab. Da er nie auf mein System gelangt, kann er von dort auch nichts melden.

Dass dieses ominöse "Windows-Tool zum Entfernen bösartiger Software" zum Teil auch ein Spionagetool ist, habe ich schon vor längerer Zeit mal irgendwo gelesen. Darüber hinaus würde mich interessieren, ob das Teil schonmal bei jemandem Schadsoftware gefunden hat. Auf meinem System gab es jedenfalls nie einen positiven Befund. Seit Jahren führe ich die Überprüfung nicht mehr aus.

"Auf meinem System gab es jedenfalls nie einen positiven Befund. Seit Jahren führe ich die Überprüfung nicht mehr aus."

Merkste was? SCNR :-)

Mhhh, der Schlüssel ist hier auf meinem Notebook schon mal nicht vorhanden…

Dann lege ihn an.

Einfach nach der Installation von Windows und dem ersten Update auf die Systemabfrage achten, dort fragt nämlich Microsoft nach ob man damit einverstanden ist das dass MSRT installiert werden soll oder nicht.

Dort einfach Abnicken das man den Schei… nicht haben möchte und gut ist.

Besten dank für die Aufklärung, bei mir wurden tatsächlich ebenfalls Daten von unbekanntem Ausmass übermittelt. ( PS: Der "Windows Defender" ist bei mir deaktiviert vom ESET Smart Security Windows Scanner).

Bei mir scheint MRT jedoch neben dem Heartbeat -Report zusätzlich auch Informationen über meine geografische Position übermittelt zu haben.

Ich lese Folgendes in meinem mrt- Log:

—————-

Results Summary:

—————-

No infection found.

Successfully Submitted MAPS Report

Successfully Submitted Heartbeat Report

Microsoft Windows Malicious Software Removal Tool Finished On Tue Aug 09 23:41:35 2016

….

————————-

Den Maps Report schickte das MRT erstmals am 9 August 2016, also gleich nach der Installation der aktuellsten Windows 10 Version. Seither sendet MRT alle Monate "nur" noch einen Heartbeat -Report (September und Oktober 2016).

—————-

No infection found.

Successfully Submitted Heartbeat Report

Microsoft Windows Malicious Software Removal Tool Finished On Tue Sep 13 23:33:52 2016

…..

No infection found.

Successfully Submitted Heartbeat Report

Microsoft Windows Malicious Software Removal Tool Finished On Fri Oct 14 23:01:07 2016

—————

Das könnte bedeuten das sich im Heartbeat Report eine ID befindet über die der PC bei nachfolgenden Scans eindeutig identifiziert werden kann. In diesem Fall würde vermutlich die Position des Computers nur noch bei einem neuen Aufenthalt übermittelt.

Wie auch immer, es wird offensichtlich monatlich eine vom Benutzer unbekannte Anzahl von intimen Daten des geprüften Betriebssystem übermittelt, und zwar auch dann wenn MRT gar keine Infektion gefunden hat. Der MAPS -Report nur bei Beginn der Übermittlungsreihe lässt darüber hinaus vermuten das der Empfänger der Reports den Computer über den ganzen Zeitraum hinweg eindeutig identifizieren kann.