Ich greife nochmals das Thema Hack der Microsoft Azure Cloud-Infrastruktur durch die mutmaßlich chinesische Gruppe Storm-0558 auf. Microsoft hüllt sich bezüglich des Ausmaßes in Schweigen, während immer mal wieder neue Opfer bekannt werden. Generell ist es verdächtig ruhig um den Sachverhalt, dass im schlimmsten Fall die komplette Microsoft Azure AD-Infrastruktur kompromittiert sein könnte. heise hat die Tage nochmals einen Kommentar diesbezüglich veröffentlicht, aber einige Aspekte nicht angerissen. So stellt sich mir die Frage, wie das Ganze in Richtung DSGVO zu bewerten ist – und ich habe mal Anfragen gestellt. Hier ein Nachschlag in der Causa Storm-0558 Hack.

Ich greife nochmals das Thema Hack der Microsoft Azure Cloud-Infrastruktur durch die mutmaßlich chinesische Gruppe Storm-0558 auf. Microsoft hüllt sich bezüglich des Ausmaßes in Schweigen, während immer mal wieder neue Opfer bekannt werden. Generell ist es verdächtig ruhig um den Sachverhalt, dass im schlimmsten Fall die komplette Microsoft Azure AD-Infrastruktur kompromittiert sein könnte. heise hat die Tage nochmals einen Kommentar diesbezüglich veröffentlicht, aber einige Aspekte nicht angerissen. So stellt sich mir die Frage, wie das Ganze in Richtung DSGVO zu bewerten ist – und ich habe mal Anfragen gestellt. Hier ein Nachschlag in der Causa Storm-0558 Hack.

Der Storm-0558 Hack

Mitgliedern der mutmaßlich chinesischen Cybergruppe Storm-0558 ist es gelungen, mindestens seit Mai 2023 unerkannt in die Exchange Online- und privaten outlook.com-Konten von 25 Organisationen einzudringen. Aufgefallen ist es erst im Juni 2023, als IT-Mitarbeiter des US-Außenministeriums ungewöhnliche Aktivitäten feststellen – Microsoft war diesbezüglich "blind". Und die IT des US-Außenministeriums war nur deshalb in der Lage, den Angriff zu erkennen, weil man, entgegen dem Rest der Microsoft Cloud-Nutzer, erweiterte Logging- und Reporting-Funktionen durch Microsoft erhielt.

Inzwischen ist klar, dass die Angreifer in den Besitz eines privaten (MSA)-Kundenschlüssels für Microsoft-Konten gelangten. Dieser MSA-Key konnte benutzt werden, um Sicherheitstoken zu generieren (fälschen). Aber diese Sicherheitstokens ließen sich nicht nur für private Microsoft-Konten (z.B. Outlook.com) einsetzen. Auf Grund von Fehlern im Code der Azure-Dienste wurden die Sicherheitstokens nicht korrekt verifiziert und ermöglichten den Zugriff auf Azure AD-Konten (inzwischen EntraID-Konten genannt).

Ich hatte in diversen Blog-Beiträgen wie China-Hacker (Storm-0558) in Microsofts Cloud, Outlook Online-Konten gehackt (siehe Artikelende) über diesen Angriff berichtet. Nach einem Bericht der Sicherheitsforscher von Wiz ging der Sicherheitsvorfall aber viel weiter – Angreifer waren in der Lage, mit einem AAD-Schlüssel auch AAD-Tokens zu fälschen. Das bedeutet, dass Azure-Kundenanwendungen ebenfalls betroffen sein können (siehe GAU: Geklauter AAD-Schlüssel ermöglichte (Storm-0558) weitreichenden Zugang zu Microsoft Cloud-Diensten).

Eigentlich müssten jetzt fieberhaft Aktivitäten laufen, um zu prüfen, was alles kompromittiert wurde – aber da hört man nichts. Von Jemand hat es in diesem Kommentar kurz angerissen, zu Kaspersky und Huawei gibt es Verzichtsempfehlungen und Diskussionen. Aber bei deutschen Firmen und vor allem Behörden, die stark auf die Microsoft Cloud und Microsoft 365 setzen, herrscht Business as usual.

Ich wurde die Tage nochmals durch den Bericht, dass ein US-Senator die Tage durch das FBI über Zugriffe auf sein Konto informiert wurde (Microsoft Cloud-Hack durch Storm-0558: US-Senatoren unter den Opfern; Prüfpflicht für europäische Verantwortliche) erneut auf das Thema aufmerksam. Im Artikel hatte ich auf die Prüfpflicht für europäische Verantwortliche im Rahmen der DSGVO hingewiesen.

Ein Kommentar bei heise

Vorige Woche hatte heise diesen Artikel als Kommentar zum GAU des Microsoft Cloud-Hacks veröffentlicht, der auf die fatalen Umstände und die fehlende Reaktionen Microsofts abstellt.

Es ist der Dauerbrenner "Sicherheit bei Microsoft" der durch diesen Fall erneut hochkocht, aber seit Jahren eigentlich latent im Hintergrund lauert. Heise sieht ein ziemlich verheerendes Bild, "wie es rund um die Sicherheit der microsoftschen Infrastruktur hinter der Azure Cloud bestellt ist – und damit auch um die Sicherheit von Microsoft 365, dem vermutlich erfolgreichsten Cloud-Produkt aus Redmond". Der Kommentar ist in meinen Augen ganz lesenswert.

Ein Kommentar aus der Praxis

Über die Nutzerkommentare zu obigem heise-Artikel bin ich dann auf diesen Post eines genervten IT-Admins gestoßen, der seine Erfahrungen aus der Praxis einer Firma eingestellt hat. Dort wird wohl heftig auf die Cloud gesetzt und der Betreffende beschreibt die Umgebung so:

Wir haben bei uns in der Company, wie viele ebenso, Cloud Everythere. […] Dabei ist Azure sozusagen über die "Hintertüre" von SAP mit ins Portfolio geschoben worden. Willst du Hybris, musst du Azure nehmen (übertrieben, wird aber so verkauft).

Kann man zur Kenntnis nehmen. Aber kommen wir nun zur Frage, wie ein IT-Verantwortlicher feststellen kann, ob er eventuell einem Sicherheitsrisiko durch die Microsoft Cloud ausgesetzt ist. Dazu schreibt der Betreffende:

Am Ende des Tages hast du Logs, die nur noch 2 Wochen rückwärtig betrachten kannst, Einschränkungen in der Abrufbarkeit und Auswertbarkeit und die zugehörigen TIG Stack oder Dynatraces sind oftmals so schlecht konfiguriert das überwachen kaum möglich ist.

Eingreifen in die Logiken kannst du kaum, da dieser Service ja nun mal vom Cloudbetreiber angeboten wird.

Der Admin schreibt, dass man total abhängig von diesen Cloud-Lösungen sei, egal ob diese aus Walldorf oder aus Redmond kommen. Die Produkte seien so tief ins Tagesgeschäft implementiert, das Firmen kaum eine Chance haben, die IT ohne diese Ansätze zu betreiben. Es gäbe zwar Alternativen, die sich bei Kunden eben nur bedingt in die Strukturen der großen Softwareunternehmen einfügen. Am Ende des Tages, so konstatiert der Mann, dass der obige "Super Gau" bei ihm im Unternehmen kaum Gesprächsbedarf in der Firma erzeugt habe, es herrscht Business as usual. Dann fragt er "Was sollten wir auch tun?" und liefert folgendes traurige Bild:

Die Daten liegen in Tenants verborgen, die Software darüber wird angepasst und die Maschinen sind entweder up and running oder eben nicht. Hack ins System, der über den Cloud-Anbieter stattfindet, wird kaum in den Szenarien berücksichtig und wehe, du sprichst das Thema einmal an, wird auf die vertraglichen Vereinbarungen verwiesen.

Somit spricht keiner über das Thema. Es ist nicht unser Paygrade und ehrlich gesagt ist es mir auch egal, ob es bei M$ knallt. Denn ich kann kaum aktiv dagegen einwirken oder was am "Blech" oder den installierten Modulen machen. Ab und an kann man sich mal mit Technologen austauschen und merkt das alle so denken.

Was mit dann einen Schauer auf den Rücken jagt, ist der Umstand, dass eine Generation von "ITlern" heranwächst, die es anders nicht kennen. Und dann denke ich mir, dass es so wäre, als würde ein Land seine Bauern entfernen, um irgendwann dann Consultants einkaufen zu müssen, um zu wissen, wie man ne Tomate anbaut. Und diese Consultants werden dann schön auf die Tomaten-Inc. verweisen, die doch auf Inseln im Atlantik viel besser und günstiger Tomaten anbauen können, egal ob dabei alle Vorschriften eingehalten werden.

Letztendlich werden wir "alten" ITler, die es gewohnt waren, ihre Bleche im Blick zu haben und sich die Nächte mit Problemlösungen und Updates um die Ohren zu schlagen, aussterben.

Übrig bleiben die, die gut ein Ticket an M$ oder die anderen Anbieter verfassen können, wo weiterhin Know-how gehortet wird und alles dafür getan werden wird, das die Unternehmen so abhängig von ihnen werden wie der Fixer vom Dealer.

Ich denke, das bildet auch den Diskussionsstand ab, den ich hier im Blog in Kommentaren so herauslese. Der Zug der Lemminge, gegen den sich niemand stellen kann oder will.

Bei BfDI und Microsoft nachgefragt

Im Rahmen der obigen Thematik hat jemand in den heise-Kommentaren nachgefragt, ob Microsoft nicht eine DSGVO-Meldung hätte absetzen müssen, weil ja potentiell viele Firmen betroffen sein könnten. Wenn ich es nicht gänzlich falsch interpretiere, ist Microsoft mit seiner Cloud ja "Dienstleister und Verarbeiter" für Firmen. Daher sind die Firmen verantwortlich, falls Datenschutzvorfälle passieren – auf genau den Sachverhalt hatte ich ja im Beitrag Microsoft Cloud-Hack durch Storm-0558: US-Senatoren unter den Opfern; Prüfpflicht für europäische Verantwortliche hingewiesen.

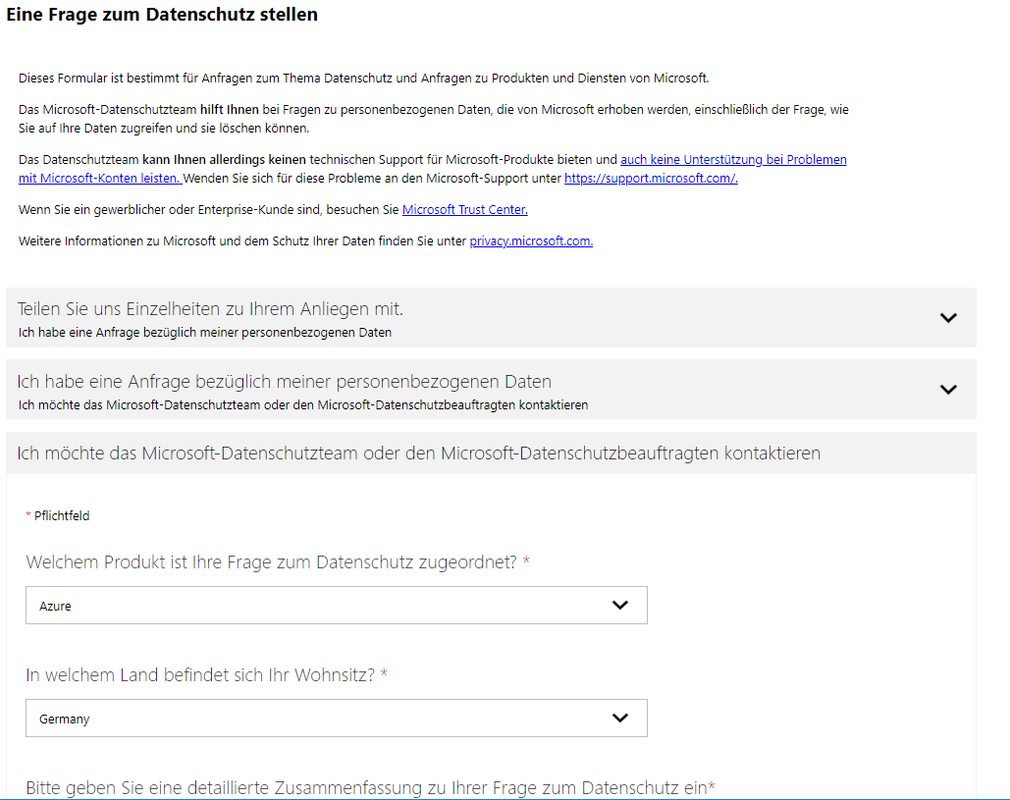

Aber dann ist mir eingefallen, dass Microsoft ja auch von mir persönliche Daten verwaltet, da ich mindestens ein Microsoft-Konto besitze. Damit ist Microsoft potentiell verpflichtet, 72 Stunden nach Kenntnisnahme es möglichen Vorfalls (ggf. vorsorglich) eine Meldung bei der Datenschutzaufsicht vorzunehmen. Also habe ich am Wochenende als erstes eine Anfrage an den europäischen Datenschutzbeauftragten Microsofts in Irland abgesetzt. Das ist über diese Webseite möglich.

Wenn man sich durch die Formulare hangelt, kann man am Ende des Tages seine Anfrage stellen. Ich habe dann folgendes angefragt:

Im Juni 2023 wurde ein Angriff der mutmaßlich chinesischen Cybergruppe Storm-0558 auf die Microsoft Azure AD (IntraID) Infrastruktur bekannt, bei dem (mindestens) auch E-Mail-Konten von Kunden betroffen waren. Laut Sicherheitsanbieter Wiz ließen sich mit dem erbeuteten AAD-Schlüssel AAD-Sicherheitstokens generieren, mit denen auf alle Azure Kundenanwendungen zugegriffen werden konnte.

Da Microsoft auch Daten europäischer und deutscher Kunden speichert, gehe ich davon aus, dass diese Daten potentiell vom Cybersicherheitsvorfall betroffen sein können und zweitens, dass Microsoft Deutschland die zuständige Datenschutzaufsicht vorsorglich informiert hat.

Frage 1: Ist Microsoft dieser Informationspflicht nachgekommen und bei welcher Stelle ist diese Meldung erfolgt?

Frage 2: Sind von Microsoft gespeicherte Daten, die mit [meiner E-Mail-Adresse] verknüpft sind, durch den Sicherheitsvorfall tangiert worden

Mal schauen, ob ich eine Antwort aus Irland bekomme. Parallel dazu hatte ich die Idee beim Bundesbeauftragten für Datenschutz in der Informationstechnik (BfDI) bei deren Presseabteilung nachzufragen, ob denen eine Meldung Microsofts bekannt sei.

Sehr geehrte Damen und Herren,

als Pressesprecher des BfDI kontaktiere ich Sie in Bezug auf eine Nachfrage zu folgendem Sachverhalt, für den eigentlich der BfDI zuständig sein müsste.

Aus den Medien ist ja bekannt, dass im Juni 2023 ein Angriff der mutmaßlich chinesischen Cybergruppe Storm-0558 auf die Microsoft Azure AD (IntraID) Infrastruktur stattgefunden hat [1] und (mindestens) auch E-Mail-Konten von Kunden betroffen waren.

Einem Bericht des Sicherheitsanbieters Wiz [2] nach ließen sich mit dem durch die Gruppe Storm-0558 erbeuteten AAD-Schlüssel AAD-Sicherheitstokens generieren, mit denen auf alle Azure Kundenanwendungen zugegriffen werden konnte.

Da Microsoft ja auch Daten europäischer und deutscher Kunden speichert, gehe ich davon aus, dass erstens potentiell auch persönliche Daten dieser Kudnen vom Cybersicherheitsvorfall betroffen sein können und zweitens, dass Microsoft Deutschland die zuständige Datenschutzaufsicht vorsorglich informiert hat.

Frage 1: Wird diese Informationspflicht Microsofts vom BfDI auch so gesehen?

Frage 2: Ist Microsoft Deutschland diesbezüglich seiner Informationspflicht nachgekommen und hat den Vorfall gemeldet?

Weiterhin sieht es nach meinem Dafürhalten so aus, dass Microsofts europäische Tenant-Kunden nach Bekanntwerden des oben genannten Sicherheitsvorfalls eine Prüfpflicht haben, ob die eigene Azure Tenant-Umgebung, die Dienste oder Azure Anwendungen von diesem Vorfall betroffen sind [3].

Frage 3: Wird diese Prüfpflicht von Tenant-Unden vom BfDI aus so gesehen?

Frage 4: Liegen dem BfDi Meldungen deutscher Kunden über eine Kompromittierung aus obigem Fall vor?

Frage 5: Besitzt das BfDI Kenntnis, ob eine entsprechende Meldung bei einer der Landesdatenschutzaufsichten der Bundesrepublik Deutschland erfolgt ist, und/oder ob es Meldungen an andere europäische Datenschutzaufsichtsbehörden gegeben hat?

Frage 6: Wie wertet der Bundesbeauftragte für Datenschutz und Informationsfreiheit den oben genannten Cybersicherheitsvorfall in der Microsoft Cloud?

Frage 7: Gibt es zwischen dem BfDI und den Datenschutzbeauftragten andere EU-Staaten Gespräche in Bezug auf den oben genannten Cybersicherheitsvorfall und wie wird das alles in Bezug auf die DSGVO-Sicherheit beim Cloud-Einsatz gesehen?

In meiner Mail habe ich zudem dargelegt, warum ich diese Anfrage als IT-Blogger stelle und habe angekündigt, dies auch im Blog zu thematisieren. Zumindest den ersten Teil, die Anfragen, habe ich nun öffentlich gemacht. Nun warte ich, ob und was für Antworten ich von Microsoft und dem BfDI erhalte und will diese zu gegebener Zeit hier im Blog aufgreifen.

PS: Im Grunde kann eigentlich jeder Leser, der irgend ein Konto bei Microsoft hat, bei deren Datenschutzbeauftragten nachfragen, ob er vom Azure AAD-Cloud-Hack betroffen ist. Es könnte zwar auch bei der Datenschutzaufsicht angefragt werden, ob Meldungen vorliegen. Da das die Datenschutzaufsicht "erden" würde, wenn hunderte Anfragen eintrudeln, wäre dies kontraproduktiv. Dieser Part sollte eher über Blogs und Medien kanalisiert werden – was ich hiermit zumindest versucht habe.

Die Antwort Microsofts

Ergänzung: Microsoft Irland hand nun geantwortet – die erwartete Standard Wischi-Waschi-Antwort, die in keiner Zeile auf die konkrete Anfrage eingeht.

Hello,

Thanks for reaching out. At Microsoft, we take privacy very seriously and appreciate you raising this question.

For security, privacy, and compliance resources for your organization, please visit our Trust Center. There, you can learn more about GDPR and explore our compliance offerings. Audit reports, security details, and other compliance-related information is available on the Service Trust Portal.

Additionally, if your subscription includes Premier Support, you may be able to find out additional details based on your specific plan by contacting your Technical Account Manager (TAM).

You can also call your regional office or submit an email to Microsoft Premier Online Customer Service.

You can find additional guidance and resources about your choices and Microsoft's privacy principles by visiting Privacy.Microsoft.com.

Best Regards,

Chad

Microsoft PrivacyMicrosoft Corporation

One Microsoft Way

Redmond, WA 98052

USA

Nur mal zum Mitschreiben: Es war ein klares Auskunftsersuchen, ob meine persönlichen Daten vom Storm-0558 Hack betroffen waren – gerichtet an die Webseite, die Microsoft für DSGVO-Anfragen bereitstellt. Abgespeist wirst Du mit einer Standardantwort mit vielen Links auf MS-Seiten mit Binsenwahrheiten – jetzt wisst ihr, wie Microsoft die Sache seht: Gelacht, gelocht und abgeheftet. Mal sehen, wass das Büro von Ulrich Kelber so meint.

Ähnliche Artikel:

China-Hacker (Storm-0558) in Microsofts Cloud, Outlook Online-Konten gehackt

Nachlese zum Storm-0558 Cloud-Hack: Microsoft tappt noch im Dunkeln

Nach CISA-Bericht zum Storm-0558-Hack stellt Microsoft Kunden erweitertes Cloud-Logging bereit

GAU: Geklauter AAD-Schlüssel ermöglichte (Storm-0558) weitreichenden Zugang zu Microsoft Cloud-Diensten

Microsofts Cloud-Hack: Überprüfung durch US Cyber Safety Review Board

Microsoft Cloud-Hack durch Storm-0558: US-Senatoren unter den Opfern; Prüfpflicht für europäische Verantwortliche

Sicherheitsrisiko Microsoft? Feuer von der US-Politik nach Microsofts Azure Cloud-GAU und Forderung zum Microsoft Exit – Teil 1

Sicherheitsrisiko Microsoft? Azure-Schwachstelle seit März 2023 ungepatcht, schwere Kritik von Tenable – Teil 2

MVP: 2013 – 2016

MVP: 2013 – 2016

Danke Günter

Kleiner Vertipper, es heißt nun Entra, nicht Intra.

Ich habe es geahnt, ich habe so meine gewissen Schwierigkeiten mit Microsofts Namenskreationen – IntraID oder EntraID; Domestos oder Aptos (für den neuen MS-Font) etc. Ich glaube, ich werde langsam zu alt für den Scheiß …

Domestos ist doch ein 1A WC-Reiniger.

|-D

Hi,

danke erstmal für deinen Einsatz Günter!

Ich habe leider nicht verfolgt, wie nachfolgende Thematik sich entwickelt hat, aber bei den Anfragen an die irische DSB rate ich der Leserschaft zur Vorsicht sich darin nicht auszulassen.

Nicht dass die Anfrage als "Kritik" gelesen wird:

https://www.borncity.com/blog/2023/06/26/irische-datenschutzbehoerde-soll-kritikern-maulkorb-verpassen-koennen/

LG

Frank

Es muss ja nicht bei der Irish DPC nachgefragt werden – bzw. man kann das schon tun – darf ggf. aber nichts publizieren. Ich habe bei Microsoft Irland und deren dortigem Datenschutzbeauftragten nachgefragt. Und das lässt sich schlecht mit einem Maulkorberlass abbiegen.

Inwieweit deutsche Behörden überhaupt betroffen sind, ist nicht klar. Denn bekanntlich wird für deutsche Behörden von der Telekom eine separate Azure-Cloud im Zuzsammenhang mit der Bundescloud betrieben. Da stellt sich die Frage, ob der Angriff dort überhaupt funktioniert hätte, wäre das geklaute Zertifikat dort überhaupt gültig?

Es ist auch nicht klar, ob andere europäische Firmen betroffen sind. Das ist aber nicht der springende Punkt. Nach Kenntnis des Vorfalls, der potentiell alle Azure-Cloud-Konten und Apps betrifft, sind die Verantwortlichen (Firmen und Behörden), die diese Cloud einsetzen verpflichtet zu prüfen, ob man davon betroffen ist. Bisher ist mir noch kein Statement bekannt, das besagt "wir sind nicht betroffen, weil". Daher auch meine Anfrage an den BfDI, ob ihm Meldungen vorliegen und wie dort der Sachverhalt eingeschätzt wird.

Wenn das stimmt, dass Logs maximal 14 Tage vorgehalten werden (Datenschutz — HaHa!), dann ist doch die Zeitspanne, in der man selber die Kompromittierung hätte entdecken können, längst verstrichen. Da kann man ermitteln wie man will, man *kann* dazu nichts mehr finden.

Da fällt einem echt nix mehr zu ein!

War diese "Zusammenarbeit" MS und Telekom nicht von kurzer Dauer? Meines Wissens wurde das wieder -nach einer gewissen Zeit- eingestampft.

https://www.heise.de/news/Auslaufmodell-Microsoft-Cloud-Deutschland-4152650.html

https://news.microsoft.com/de-de/microsoft-cloud-2019-rechenzentren-deutschland/

Ich verstehe nicht, warum da immer noch gezweifelt wird!

Microsofts Azure AD-Infrastruktur ist kompromittiert, sollte nicht mehr genutzt werden!

Sollen Sie (Microsoft) doch durch externe und unabhängige Fachleute ein Audit machen und das Gegenteil beweisen!

Bis dahin ist es fast schon ein Verbrechen, wenn Unternehmen immer noch personenbezogene Daten weiterhin "aller Welt" zugänglich machen und "veröffentlichen"!

Die azure Server europäischer Kunden stehen ja alle in Europa, wenn man den IP-Adressen vertraut.

Da kann also nichts passiert sein. 47elf!

….

NSA-Key, äh… MSA-Key ist aufgeflogen.

Solche Dinge kann man schwer beheben oder abschalten, da sie vermutlich "by Design" vorhanden sind, um von "den Guten" genutzt zu werden.

Also bei uns in der Firma mit rund 10.000 Mitarbeitern gilt sogar die Cloud Only oder zumindest die Cloud First Strategie.

Da kannst du mit noch so vielen und guten Argumenten kommen. Wenn es für einen Use-Case eine Cloud basierte Lösung gibt, wird diese grundsätzlich bevorzugt.

Dann wünsche ich dieser Firma, dass sie mit dieser bescheuerten Strategie mal so richtig auf die Nase fällt!

Aber mal ganz doof gefragt, wie überprüfen sie, ob sie von dem Hach betroffen sind?

Sie sind in der Nachweispflicht!

Wurde intern an die entsprechenden Stellen kommuniziert. Scheint mir aber ignoriert zu werden.

Nun, dann wird es im Falle des Falls richtig teuer werden.

Das ist wieder typisch Mira. Mal eben 40.000 Menschen (Arbeitnehmer plus Familie!) , die an der Firma finanziell dran hängen, den Absturz zu wünschen.

Weiter als bis zu deiner Nasenspitze kannst du offensichltich nicht denken.

Und wenn man dann noch weiter denkt, hängen da dann auch noch viele Jobs bei Dienstleistern, Zulieferern, Handwerkern, lokalen Geschäften usw. im Umfeld der Standorte der Firma ab.

Soso, mehr hast Du dazu nicht zu sagen!

Na dann lassen wir alles beim "Alten", stecken den Kopf in den Sand und überlassen das Denken den Pferden.

Applaus.

Eigentlich wünscht Mira ja den offensichtlich drastisch überbezahlten Entscheidern den Absturz, die trotz fetter Boni keinerlei Anstalten machen, ihre riskanten Versuche mit der "Cloud" zu revidieren oder zumindest zu entschärfen.

Dafür, dass sie die Verantwortung für so viele Existenzen tragen, werden sie doch so gut bezahlt. Da wäre jetzt die Gelegenheit, diese Verantwortung mal ernst zu nehmen und entsprechend zu handeln. Oh – geht nicht, keine Alternative? Dann war das mit dieser "Cloud" wohl eine gut bezahlte Fehlentscheidung!

Danke.

Wenigstens einer, der es kapiert hat.

und denkt an die armen Arbeitnehmer!

Genau. Die Armen können doch nichts dafür.

Genau diese Arbeitnehmer brocken uns das ein.

Nicht alle, aber die meisten halten einfach die Klappe.

too big to fail.

Ein Verbrechen? Nicht mehr genutzt werden? Haben Sie irgendeine Ahnung wie lang ggf. ein Rückzug aus der Cloud dauern kann? Wir reden von Monaten und nicht von Tagen. Wollen Sie die Unternehmen schließen? Nicht jeder könnte sich den Rückzug mal so eben leisten. Meine Gedanken aus der Praxis.

kein Problem mach die Firmen haftbar und von jedem Kunden einklagbar… dann ändert sich das schnell wenn die Schadensersatzforderungen die Rückzugskosten übersteigen kannst du gar nicht schauen wie schnell das geht!

Leider kannst als Privatperson ja aber DSGVO Vertsöße nicht einklagen sondern musst über die Behörden gehen, die entweder Ewigkeiten brauche oder auch mal gar nichst tun!

*********************************

So stellt sich mir die Frage, wie das Ganze in Richtung DSGVO zu bewerten ist

*********************************

Wieso stellt sich die Frage? Da Microsoft Office und Cloud soweiso nicht DSGVO konform sind spielt der Hack dabei keine Rolle. Entweder du bist konform oder nicht, noch mehr nicht konform gibt es nicht!

Ich schrieb nicht "DSGVO-konform", sondern fragte, wie der konkrete Cybervorfall in Richtung DSGVO zu bewerten ist und ob eine Pflicht besteht, die Datenschutzaufsichtsbehörden zu informieren – imho juristisch ein feiner Unterschied – die DSGVO-Konformität ist aktuell ja juristisch noch in der Schwebe, weil es kein Urteil Pro oder Contra gibt.

Verbrechen ist sicher nicht der richtige Begriff aber Gesetzesverstoß dürfte zutreffen.

Geltendes Recht wird bewusst ignoriert. Wir reden davon das Firmen diesen Staat nicht mehr als Autorität anerkennen.

Gruß

Wenn nicht richtig zitiert wird, kommt Käse dabei rum!

Der Satz lautet: "Bis dahin ist es fast schon ein Verbrechen, …"

Und ja, es ist KEIN Verbrechen, aber eben fast!

Es gibt entweder ein Verbrechen oder es gibt keines – "fast" gibt es nicht.

Umgangssprache ist Dir aber schon ein Begriff?

Wir sind hier ja nicht bei den Erbsenzählern, auch nicht bei Korinthenkackern und auch nicht in einem Juristenforum!

Nein – es gibt nur 1 oder 0 ;)

01001101 01100001 01100111

01110011 01100101 01101001 01101110 00101100

01101001 01110011 01110100

01100001 01100010 01100101 01110010

01110100 01101111 01110100 01100001 01101100

01100010 01100101 01110011 01100011 01101000 01100101 01110101 01100101 01110010 01110100 00101110

;)

Mira ?!? NERDIG :-) !

for i in $(cat temfile) ; do echo $i | perl -lpe '$_=pack"B*",$_' ; done

Nur am Inhalt könnten wir noch arbeiten, ich mag kein bescheuert ;-)

Interessiert nicht!

Es ist, es war, schon immer absehbar, dass so eine Abhängigkeit ganz böse in die Hose gehen kann!

Wie lautet der Spruch für Daus?

Kein Backup, kein Mitleid!

Um es mal anders zu beschreiben, wenn Du als Unternehmer Deinen kompletten Maschinenpark nur von einem Hersteller hast, schaust Du doch auch ganz doof aus der Wäsche, wenn dieser plötzlich pleite geht.

Und was macht der kluge Unternehmer?

Er kauft Maschinen, die eine von dem einen Hersteller, die andere von einem anderen Hersteller!

Immer vorausgesetzt, die Anlagen sind "Gleichwertig"!

Der Kluge Unternehmer? Der kauft Maschinen die ihm das Maximum bieten was er braucht und sucht sich fähige Mitarbeiter auch im Service die diese auch warten und repariren können!

Gute seriöse Maschinhersteller bieten dazu sogar Mitarbeiterschulungen an! Da juckt es dann nicht wenn der Hersteller das zeitliche segnet.

Klar ist dabei aber auch gute geschulte Mitarbeiter arbeiten nicht für nen Apple und nen Ei!

Das muß noch nicht einmal sein.

Wir haben hier diverse Maschinen im Maschinenpark, dessen Hersteller nicht mehr existiert.

Service und Ersatzteilversorgung sind trotzdem kein Problem, denn es gibt eine ganze Reihe von unabhängigen Servicedienstleistern, die noch Service und Ersatzteile anbieten.

Und die Realität sieht auch so aus:

Möglichst viele Maschinen vom gleichen Hersteller, denn da muß man nicht so viele verschiedene Ersatzteile bevorraten und die Bedienung ist auch nahezu identisch, also wenig Schulungsaufwand für die Bediener. Und man hat nur 1 Ansprechpartner und außerdem kann man wegen der vielen Maschinen auch eher Rabatte etc. für Ersatzteile und Service herausschlagen.

Der gute Hersteller wird immer für seine Bauteile welche mit second source verwenden oder wenn es gar nicht anders geht, sich Berge davon auf Lager legen.

Corona hat ja gezeigt, was passiert wenn man sich nicht daran hält und wegen eines Bauteils die gesamte Produktion steht.

Aber bei Software ist es ja egal.

Was kann da schon passiert. Und wenn es alle machen, kann es ja nicht falsch machen. Aber wenn man es anders macht und es geht schief , dann muss man ja die Verantwortung tragen..

Spätestens wenn die Kuren Euren ***Laden deswegen in Grund und Boden klagen, wirst selbst du dich trotz deiner Ideologie bewegen, Bernd…

Was für ein "toller" Trick dem MS da anwendet.

"Aus Datenschutzgründen dürfen wir Logfiles nur 14 Tage speichern. Daher wissen wir nicht wo dieser Schlüssel eingesetzt worden ist. Da wir unseren Kunden diese Log-Inormationen erst jetzt unentgeltlich zur Verfügung stellen, können bei diesen auch keine Informationen für den Zeitraum vorliegen. Die Schuld liegt sowieso bei den Kunden, die die geringen zusätzlichen Kosten für das Nicht-ausfiltern diese Anteile der Logs eingespart haben. Wir haben alles richtig gemacht.".

Oder wie?

"Nur keine Daten sind sichere Daten" perfekt angewendet…

In welchem Zoo leben wir eigentlich?

Naja, es steht dir frei, die Logfiles regelmäßig zu sichern.

Alle 13 Tage Logfiles als .txt o.Ä. speichern, dann kann man auch Jahre zurück schauen.

Kann man auch per Powershell-Script machen, das regelmäßig per Taskplaner ausgeführt wird.

Em. Du musst eine technische Begründung für eine solange Speicherung haben.

Als "technisch nötig" ist eine Woche in .de akzeptiert.

Hier kam ja noch dazu, das Microsoft just die relevanten Information den meisten seiner Kunden vorenthalten hat…

Geht in die Cloud! Da seit ihr sicher!

Einbisschen verwundert mich das ganze schon.

Man weiss, dass die 3 Digits unabhängig von Verträgen und Gesetzen Zugriff auf die Daten haben, wenn der Anbieter seine Produkte von oder nach US anbietet.

Es wird immer mal wieder darauf hingewiesen, dass DE in der Digitalisierung nicht vorankommt. Wenn man bei jedem Klick verklagt wird, ist es kein Wunder, dass vieles noch mit Papier erledigt wird.

Und was mich wirklich wundert, man vertraut MS nicht aber setzt weiter auf MS On-Premise Produkte. Wenn ich einem Anbieter nicht vertraue, dann setzte ich diese Produkte gar nicht ein. Die wenigsten haben wohl MS Offline im Einsatz und für Surfen etc. eine Linux Workstation.

Auch bei Open-Source weiss man, dass die 3 Digits als Sponsoren auftreten.

Und das Dritte, Verschlüsselung, wer hat seine Zertifikate nicht von einem Anbieter, welche die Zertifikate nicht in US anbietet, auch die sollten als nicht sicher angeschaut werden. Das gleiche ist mit dem Internettraffic, welcher überwacht werden kann, durch welche Dienste auch immer.

Das heisst, wenn man konsequent den Diskussionen folgen würde, müsste man rein auf analog umstellen.

Falsche Baustelle, auf der Du versuchst zu diskutieren. Hier liegt ein Cybervorfall vor, der durch keinerlei von der EU beschlossenen Angemessenheitsentscheidungen in Sachen Datentransfer in die USA abgedeckt ist. Und nun gilt zu prüfen, ob man betroffen ist und dann zu klären, ob und wer für die Meldung an die Datenschutzaufsicht zuständig ist.

Und es gilt für die Verantwortlichen zu klären, ob ein Anbieter im Cloud-Bereich, der sich so verhält, als vertrauenswürdig einzustufen ist.

Und nein, der krampfhafte Versuch, NSA, FBI & Co. da bzgl. Datenschutzverstößen ins Boot zu holen, läuft im aktuellen Fall ins Leere. Das wird von noyb vor dem EuGH geklärt – vorher wird imho kein Gericht ein finales Urteil im Hinblick auf ein Verbot des Cloud-Einsatzes aussprechen.

Oder argumentieren wir aneinander vorbei, und Du meinst etwas anderes?

Vielleicht sollte man eine Selbstanzeige in Betracht ziehen, dass man Daten in einer potentiell unsicheren Cloud-Umgebung gespeichert hat, und in diesem Zusammenhang auf die mangelnde Kooperation von Microsoft bei der Feststellung des Umfangs der kompromittierten Daten hinweisen.

In diesem Zusammenhang ist vielleicht auch interessant:

in meinem Postfach ist heute eine E-Mail von Microsoft (wahrscheinlich nicht, also Spam) gelandet, mit dem Betreff "Änderungen unserer Nutzungsbedingungen". Interessant daran ist, dass ich mein Office 365 Abo schon im Januar 2022 beendet habe und die dafür benutzte E-Mail-Adresse niemals für einen anderen Zweck benutzt habe, als für dieses Abo. Die Adresse ist auch nur ein Alias, der auf meine eigentliche (Microsoft nicht bekannte) Adresse verweist. Die einzigen, die den Alias kennen, bin ich, Microsoft und jetzt wahrscheinlich die Hacker. Das Konto besteht schon seit 1,5 Jahren nicht mehr, es gibt keine Grund für diese E-Mail. Ich vermute also Phishing und Spam.

Adressen und Daten wurden also schon weitflächig an den Kunden gebracht.

Du hast sicher auf einer der 453 Seiten der jetzt noch übersichtlicher gestalteten EULA überlesen, dass das Konto lebenslang besteht. Einzige Ausnahme: Micro$oft sperrt Dein Konto, weil ihre fehlerhaften Algorithmen irgendwelche Bilder erkannt zu haben glauben, die gegen ihre jetzt noch einfacher und übersichtlicher gestalteten Bedingungen verstoßen …

Oh ja, das muss mir irgendwie durchgerutscht sein, ich Dummerchen ;-)

Na dann ist ja alles halb so wild und ich freue mich ja auch wenn ich sehe, dass die Nutzungsbedingungen für etwas was ich nicht nutze, „verbessert" wurden

"Was mit dann einen Schauer auf den Rücken jagt, ist der Umstand, dass eine Generation von "ITlern" heranwächst, die es anders nicht kennen."

Das war abzusehen als zu man Horden von JS "Entwicklern" -nennen wir sie mal aus Spass so- herangezüchtet hat.

Dafür mitverantwortlich ist aber auch die ältere Generation, ich habe zu oft Gespräche mit erfahrenen Kollegen geführt die das alles furchtbar finden aber seufzend meinten "das läuft jetzt halt so." Wenn man sich damit abfindet passiert dann halt sowas.

(Viele arbeiten selbst in Firmen die IT-Dienstleistungen erbringen und die Geschäftsführung dort will natürlich auch das Mietmodell durchdrücken – weil es für den Anbieter alle Vorteile bietet.)

Hallo,

ha es ist gruselig welches mindset die Jugend teilweise hat.

Hat aber nicht nur mit IT zu Thmea.

Auto, Mobilfunk und auch handwerkliche Themen fallen damit auf das sich kaum jemand noch intensiv damit beschäftig um hinter die Kulissen zu schau. Dazu kommt aber auch das viele Theme verdammt kompliziert sind und auf mal neben dem Job nicht mehr durchdrungen werden können.

Wenn dann MS und Co einfache Lösungen anbieten geht bei kaum jemanden noch eine Warnlampe an. Dazu Gier von Entscheidern , ein kollabierendes Schulsystem sowie Versagen der Politik/ Behörden und schon hast du einen perfekten Sturm. Dazu dann noch kriminelle Energie + lang geplante Manipulationen von Techniken und Meinungen in Gesellschaften und schon kommt zum Sturm noch ein perfekter Brandsatz dazu.

Daher scheuche ich alle meine Azubis täglich über Seiten wie fefe, diese hier und weitere kritische Inhalte und schiebe immer mal wieder Diskussionen an.

Komme allerdings noch aus den 60er Jahren und noch ziemlich analog mit Bücherei und so aufgewachsen,

Gruß

Sorry aber die Entscheidungen für die Microsoft Cloud wurden nicht von der Jugend (Die Jugend als solches gibt es auch nicht) getroffen! Sie wurden von irgendwelchen alten BWLern getroffen, weil die Cloud ja so schhön billig ist. Die Jugend ist nicht an allem Schuld! Im Gegenteil ich bin 40 und die meisten Leute die die Cloud ja so toll finden sind älter als ich! Die Jugend kommt gar nicht mehr mit echter IT in Berührung weil heute alles nur noch in der Cloud läuft. Ich habe irgendwann auch keinen Bock mehr gehabt als ITler jedem im Unternehmen erklären zu müssen warum die Cloud manchmal halt doch nicht so toll ist. Weil ich aber auch keinen Bock hatte nur irgendwelche Cloud Dienste ohne echten Handlungsspielraum zu verwalten habe ich mich beruflich umorientiert, ja ich geb es zu ein finanzieller Anreiz war schon auch noch da :)

Die Jugend von heute lernt Computer sowieso nicht mehr so kennen, wie wir das haben. Bits, Register, Assembler? Heute ist alles abstrahiert.

Hier der Link zu Storm-0558 von WIZ und ein paar Hinweise wir Ihr prüfen könnt ob…

Compromised Microsoft Key: More Impactful Than We Thought

In Deutschland wird leider nichts passieren, außer totschweigen.

Denn bei so einem Vorfall ist der Datenschutz sehr wichtig, daher werden die Logs auch nur so kurz gespeichert.

Es wird KEINE Behörde was tun, weil sie dann zugeben müssen, dass sich etwas ändern muss. Die Daten der Bürger werden weiter verhunzt, bis die Bürger selbst mal aufwachen und endlich handeln.

@Mira Bellenbaum: Von meiner Seite volle Zustimmung für die Beiträge.

@Günter Born: Danke für den Einsatz und für alle weiteren Berichte. Es ist schön zu sehen, dass wenigstens Einer sich noch für uns einsetzt.

Heise hatte mal aufgedeckt das Tracking Daten noch bevor man überhaupt die Möglichkeit hat zuzustimmen an Microsoft geschickt werden. Ich hätte damals erwartetet das der Generalstaatsanwalt oder zu mindest die Staatsanwaltschaft in München aktiv wird – passiert ist aber nichts. (Die kann auch im allgmeinen Interesse unabhängig aktiv werden.) Ich habe damals mit einem Heise Journalisten im gleichen Haus gewohnt der meinte das der Geschäftsführer MS bei Heise angerufen hat und das die in den Newsroups jetzt rumlügen das stimmt alles nicht.

Passiert ist auf die Heiese Investigation – Nichts!

Das war 2018 glaube ich, und mir ist klar geworden von Behördenseite hat man hier nix zu erwarten. sad but true

Moin Sebastian,

> "Ich hätte damals erwartetet das der Generalstaatsanwalt oder zu mindest die Staatsanwaltschaft in München aktiv wird"

die Staatsanwaltschaft steht glaube ich eher auf der anderen Seite. 😔

https://www.golem.de/news/sicherheitsluecke-gemeldet-modern-solution-bringt-it-experten-nun-doch-vor-gericht-2308-176827.html

Gruss Alex

Moin Charlie,

> "In Deutschland wird leider nichts passieren, außer totschweigen."

> "Es wird KEINE Behörde was tun, weil sie dann zugeben müssen, dass sich etwas ändern muss."

jain, also wenn wir selbst, sprich die Bürger, weiterhin nichts aktiv dagegen tun, dann leider ja, ansonsten haben wir durchaus eine Chance dem entgegenzuwirken, aber das sollten wir dann auch machen und am Besten heute und nicht erst morgen.

Gruss Alex

Ich tue schon mein Möglichstes, doch leider sind viele Menschen dem Datenschutz gegenüber wenig aufgeschlossen.

Wenn sie merken, dass die Argumente von mir widerlegt werden, heißt es oft nur: Ich habe genug andere Probleme. Oder der Klassiker: Was soll Mei Stimme denn ändern. bzw. haben viele nichts zu verbergen.

Immerhin haben jetzt einige Leute hier in der Stadt eine eigene Partei gegründet und versuchen darüber aufzuklären und etwas zu bewirken.

Du hast da eine etwas queres Verständnis von der DSGVO. Stell dir vor, für nahezu alle Betriebssysteme, die du und wir alle nutzen, kommen ca. monatlich kritische Sicherheitslücken zu Tage, die jemand (vor allem auch Google) entdeckt, den Herstellern gemeldet werden und dieses sie geschlossen haben. D. h. all deine Systeme sind (eigentlich dauerhaft) potenzielles (!) Ziel einer Totalübernahme samt Datenabfluss.

Informierst du deswegen jetzt monatlich alle deine Kunden, Lieferanten und den Landesdatenschutzbeauftragten, dass möglicherweise ihre Daten von deinen Systemen abgeflossen sein könnten, weil es ja technisch möglich war?

Lies nochmals die EU-DSGVO und das BDSG: du musst die informieren, deren Daten kompromittiert wurden, d. h. wovon du Kenntnis hast.

Ich z. B. lasse mich per E-Mail über jeden Dateizugriff auf mein OneDrive for Business informieren, um Auffälligkeiten hier möglichst schnell zu erkennen. Außerdem kannst du ohne Aufpreis quasi unendlich viele Business-Logs einsehen, herunterladen, lokal analysieren, … viel Spaß dabei, solltest du auch mit allen Betriebssystem-Logs tun.

Und am besten mit KI auswerten und hinsichtlich Auffälligkeiten hin untersuchen.

Ob sowas eher in der Cloud oder bei dir zu Hause passiert, kannst du dir selbst beantworten.

Welche ggf. weiteren Maßnahmen nötig waren, um z. B. dein privates Microsoft-Konto oder das geschäftliche einer Firma XY einzusehen, erforderlich waren, ist nicht bekannt. Auch nicht ob Microsoft im Detail weiß, wo und wie die Hacker an welche Daten gekommen sind. Dafür gibt es bei heise.de und den Blogs aber Unmengen an Mutmaßungen, denen Microsoft zugegebenermaßen aber auch nicht widerspricht. Weil sie es nicht wissen oder nicht wollen oder besser auch nicht sollten. Wer weiß das schon…

Anscheinend möchte Microsoft jetzt auch nicht mehr, dass man den Datenschutzbeauftragten kontaktiert.

Unter vom Link https://www.microsoft.com/de-de/concern/privacy steht die Auswahl "Ich möchte das Microsoft-Datenschutzteam oder den Microsoft-Datenschutzbeauftragten kontaktieren"nicht mehr zur Verfügung..

LG Jan