[English]Kurze Information für Blog-Leser, die als Partner von Logitech registriert sind. Habt ihr eine Mail mit einer Warnung, angeblich von MetaMask, bekommen, dass eure Daten in Gefahr sind. Ich stelle mal einige Informationen zusammen, die ich auf die Schnelle eruieren konnte. Ich denke, es ist Scam, also ein Betrugsversuch. Die Frage ist, wie kommen die Scammer an die Logitech-Partner-E-Mail-Adressen? Ergänzung: Es war wohl ein Sicherheitsvorfall bei einem Drittanbieter. Details habe ich im Artikel nachgetragen.

[English]Kurze Information für Blog-Leser, die als Partner von Logitech registriert sind. Habt ihr eine Mail mit einer Warnung, angeblich von MetaMask, bekommen, dass eure Daten in Gefahr sind. Ich stelle mal einige Informationen zusammen, die ich auf die Schnelle eruieren konnte. Ich denke, es ist Scam, also ein Betrugsversuch. Die Frage ist, wie kommen die Scammer an die Logitech-Partner-E-Mail-Adressen? Ergänzung: Es war wohl ein Sicherheitsvorfall bei einem Drittanbieter. Details habe ich im Artikel nachgetragen.

Eine kurze Leserinformation

Aktuell bin ich die Woche ja so quasi im Sparbetrieb, so dass ich nicht allzu viel mitbekomme. Ein Blog-Leser hat mich heute auf Facebook in einer privaten Nachricht kontaktiert und schrieb: "Hey Günter, ist dir was über nen Mail breach bei logitech bekannt?".

Musste ich passen – so ganz dunkel ist da die Erinnerung: Logitech, das war doch die Schweizer Firma mit den Mäusen. Tastaturen, Kameras und Sicherheitslücken oder Probleme waren/sind auch noch im Angebot, wenn ich hier im Blog nach dem Namen suche.

Eine vorgebliche "MetaMask-Warnung"

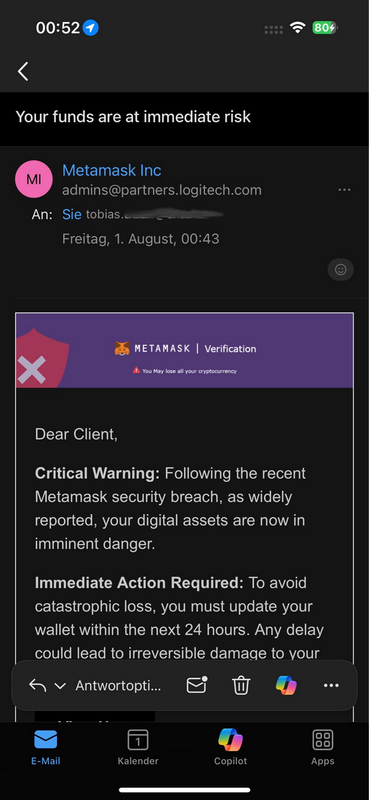

Blog-Leser Tobias hat mir folgenden Screenshots einer Nachricht geschickt, die er angeblich von Metamask Inc. erhalten hat. Er schrieb dazu: "Wir sind gelistet als Account bei logitech Partner".

Die Nachricht enthält eine dringende Warnung, dass die Guthaben in Gefahr seien, weil Meta Mask kürzlich einen Cybervorfall erlitten habe. Man solle binnen 24-Stunden seine Wallet aktualisieren. Ist natürlich nur ein Screenshot von einem Mobilgerät und mir springt schon CoPilot ins Auge (der hat aber wohl nix gewusst, oder der Empfänger der Mail war so geschockt, dass es ihm die Sprache verschlagen hat).

Wenn der Header der Nachricht auf dem Desktop analysiert worden wäre, hätte man mehr erkennen können. Aber mir sah das alles "windig" aus. Daher habe ich mal einige Minuten der Recherche investiert.

Wer oder was ist MetaMask?

MetaMask ist eine Software-Kryptowährungs-Wallet, mit der Benutzer mit der Ethereum-Blockchain und dezentralen Anwendungen (dApps) interagieren können. Sie fungiert als Browser-Erweiterung und mobile App und bietet eine sichere Möglichkeit, digitale Vermögenswerte zu verwalten, Kryptowährungen zu senden und zu empfangen sowie eine Verbindung zu verschiedenen dApps herzustellen.

Scam oder realer Hintergrund?

Als ich bis zu dieser Stelle kurz recherchiert hatte, ging mir "das kann doch nur Betrug sein?" durch den Hinterkopf. Oder bezahlen Logitech-Partner nun ihre Rechnungen über Krypto-Währungen aus einer Wallet?

Eine kurze Suche brachte mich zur MetaMask-Seite mit dem Support-Beitrag I received an email claiming to be from MetaMask. Is it legit?. Der Support-Beitrag befasst sich mit der Frage, dass jemand glaubt, eine E-Mail erhalten zu haben, die angeblich von MetaMask stammt. Die spannende Frage: Ist die E-Mail echt?

Klare Antwort: MetaMask versendet niemals unaufgeforderte E-Mails. MetaMask wird und kann keine E-Mail-Korrespondenz mit Nutzern aufnehmen, es sei denn, diese fordern dies über den Support an oder melden sich für Marketing-Updates an. Bei der Erstellung einer MetaMask-Wallet werden keine personenbezogenen Daten wie Namen, E-Mail-Adressen oder Ähnliches erfasst. Obige Nachricht würde ich daher als Scam (Betrugsversuch) einstufen.

Wo kommt die E-Mail-Adresse her?

Die Frage ist, wie kommen die Scammer an die Logitech-Partner-E-Mail-Adressen? Ad-hoc habe ich nichts von einem Sicherheitsvorfall, bei dem Mail-Adressen abhanden kamen, gefunden. Es könnte natürlich sein, dass die E-Mail-Adresse über ein anderes Leak in eine Liste geraten ist und mit benutzt wurde. Hat noch jemand eine solche Mail bekommen?

Drittanbieter für Massenversand missbraucht

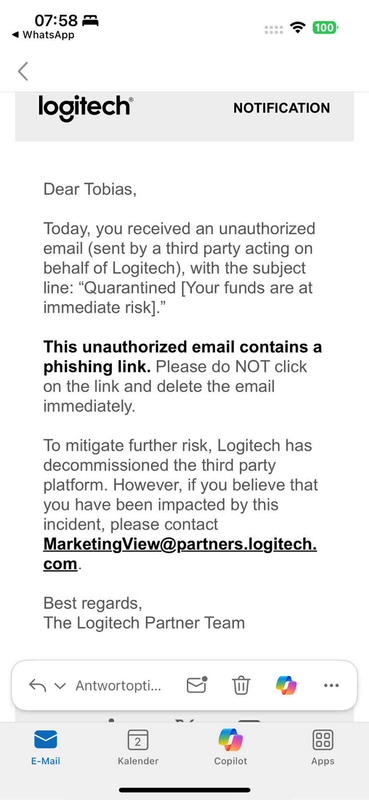

Ergänzung: Es war wohl ein Vorfall bei einem Drittanbieter. Der Nutzer, der die obige Mail erhalten hat, konnte anhand des Headers feststellen, dass diese von den üblichen Logitech-Quellen verschickt worden war. Da musste also etwas passiert sein. Im Nachgang hat der Nutzer dann von Logitech eine weitere Mail bekommen.

Logitech informiert, dass der Empfänger "heute" eine nicht autorisierte Mail bekommen habe. Diese sei von einem Logitech-Dienstleister verschickt worden, von dem man sich getrennt habe. Die Mail enthalte einen Phishing-Link, den man keinesfalls anklicken oder benutzen soll.

Zu deutsch: Es gab einen Missbrauch bei einem Dienstleister, der Zugriff auf die Logitech-Partner-Listen hatte. Diese Daten müssen nun als kompromittiert angesehen werden. Ob Logitech einen Datenschutzvorfall bei der Datenschutzansicht angezeigt hat, und was genau passiert ist, bleibt bei obiger Mail im Dunkeln.

MVP: 2013 – 2016

MVP: 2013 – 2016

Zum "Copilot" im Screenshot,

Da ist ja die Outlook-App zu sehen die den "Copilot" anzeigt.

Ich habe im Online-Outlook in den Einstellungen den "Copilot" ausgeschaltet.

Bei mir wird danach der "Copilot" in der Outlook-App (Android) nicht mehr angezeigt.

Auch bei dem alten/neuen Outlook auf dem Desktop ist der "Copilot" weg bzw. funktioniert nicht mehr.

Die Mail um die es geht ist wohl mit ziemlicher Sicherheit Spam.

Dass die Mail unecht ist ist glaub ich klar, die Frage hier ist eher warum kommt sie von einer offiziellen Logitech Adresse an vermutlich die E-Mail die Logitech bekannt ist. Ich glaube dem Einsender ging es hier eher um den Breach bei Logitech?

Wie wäre es mit dem Quelltext der Nachricht? Da findet sich im Header bestimmt ein seltsamer Absender und das ganze ist nur maskiert.

Zu den MetaMask Dinger, habe ich schon zig von bekommen; ist wohl gerade in Mode.

Received: from FR4P281MB4445.DEUP281.PROD.OUTLOOK.COM (::1) by�FR3PPFAB1DD5245.DEUP281.PROD.OUTLOOK.COM with HTTPS; Thu, 31 Jul 2025�22:43:38 +0000�Received: from FR4P281CA0217.DEUP281.PROD.OUTLOOK.COM (2603:10a6:d10:e4::19)�by FR4P281MB4445.DEUP281.PROD.OUTLOOK.COM (2603:10a6:d10:128::13) with�Microsoft SMTP Server (version=TLS1_2,�cipher=TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384) id 15.20.8989.15; Thu, 31 Jul�2025 22:43:37 +0000�Received: from FR1PEPF00000F0F.DEUP281.PROD.OUTLOOK.COM�(2603:10a6:d10:e4:cafe::f9) by FR4P281CA0217.outlook.office365.com�(2603:10a6:d10:e4::19) with Microsoft SMTP Server (version=TLS1_3,�cipher=TLS_AES_256_GCM_SHA384) id 15.20.9009.5 via Frontend Transport; Thu,�31 Jul 2025 22:43:37 +0000�Authentication-Results: spf=pass (sender IP is 52.137.74.62)�smtp.mailfrom=bounce.thiemail.com; dkim=pass (signature was verified)�header.d=partners.logitech.com;dmarc=pass action=none�header.from=partners.logitech.com;compauth=pass reason=100�Received-SPF: Pass (protection.outlook.com: domain of bounce.thiemail.com�designates 52.137.74.62 as permitted sender) receiver=protection.outlook.com;�client-ip=52.137.74.62; helo=mta02.thiemail.com; pr=C�Received: from mta02.thiemail.com (52.137.74.62) by�FR1PEPF00000F0F.mail.protection.outlook.com (10.167.240.22) with Microsoft�SMTP Server (version=TLS1_3, cipher=TLS_AES_256_GCM_SHA384) id 15.20.9009.8�via Frontend Transport; Thu, 31 Jul 2025 22:43:36 +0000�DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; s=scph0818; d=partners.logitech.com;�h=From:Subject:To:Reply-To:List-Unsubscribe:MIME-Version:Content-Type:�Message-ID:Date; i=admins@partners.logitech.com;�bh=bVT0kHC5AwQ8tojqLnxMlhsYMD0YVWLKFrqVXHPJwcY=;�b=aQU93p50RZOwCkHNgtyy+JUIsl7yImL5350gxYh3Xg2mN0gaJiogDVEj8YNISgnirprMiUVSLqdu�LbcS/JTROwGarpzdbClFtSyWCbYZoqmJxDXAxFgjKf6BNX9tX7Y+Qw2XeuW1qPYjyfjvLqacs6Sq�H0t4cOAeLxkEgNT7soM=�Received: by mta02.thiemail.com id hhfopa3142ss for tobias.duerr@.de; Thu, 31 Jul 2025 16:43:29 -0600 (envelope-from mv.eqed43fn2w2gfckpt5kca3zp3d@bounce.thiemail.com)�Return-Path: mv.eqed43fn2w2gfckpt5kca3zp3d@bounce.thiemail.com�From: "Metamask Inc" admins@partners.logitech.com�Subject: Your funds are at immediate risk�To: "tobias.duerr@.de" tobias.duerr@.de�Reply-To: "Metamask Inc" AgentDispatch@logitech.com�List-Unsubscribe: mailto:mv.eqed43fn2w2gfckpt5kca3zp3d@unsub.thiemail.com, https://mv.treehousei.com/Services/Unsub.ashx?id=eqed43fn2w2gfckpt5kca3zp3d�MIME-Version: 1.0�Content-Type: multipart/alternative;�boundary="=MarketingView=4e5d899ef895443abbb87f871ee824b3"�X-job: 314729�X-mv-id: 328�X-MVMessageId: azPMTAvm0177c19204da69536a847ab32b01767e7b@azPMTAvm01�Message-ID: azPMTAvm0177c19204da69536a847ab32b01767e7b@azPMTAvm01�Date: Thu, 31 Jul 2025 16:43:34 -0600�X-MS-Exchange-Organization-ExpirationStartTime: 31 Jul 2025 22:43:37.2128�(UTC)�X-MS-Exchange-Organization-ExpirationStartTimeReason: OriginalSubmit�X-MS-Exchange-Organization-ExpirationInterval: 1:00:00:00.0000000�X-MS-Exchange-Organization-ExpirationIntervalReason: OriginalSubmit�X-MS-Exchange-Organization-Network-Message-Id:�2b0ca113-97e0-4994-6c2c-08ddd083b036�X-EOPAttributedMessage: 0�X-EOPTenantAttributedMessage: 9aebad7a-0dfc-477c-8810-a2dccbaa84b9:0�X-MS-Exchange-Organization-MessageDirectionality: Incoming�X-MS-PublicTrafficType: Email�X-MS-TrafficTypeDiagnostic:�FR1PEPF00000F0F:EE|FR4P281MB4445:EE|FR3PPFAB1DD5245:EE_�X-MS-Exchange-Organization-AuthSource:�FR1PEPF00000F0F.DEUP281.PROD.OUTLOOK.COM�X-MS-Exchange-Organization-AuthAs: Anonymous�X-MS-Office365-Filtering-Correlation-Id: 2b0ca113-97e0-4994-6c2c-08ddd083b036�X-MS-Exchange-Organization-SCL: 5�X-Forefront-Antispam-Report:�CIP:52.137.74.62;CTRY:US;LANG:en;SCL:5;SRV:;IPV:NLI;SFV:SPM;H:mta02.thiemail.com;PTR:mta02.thiemail.com;CAT:SPM;SFS:(13230040)(69100299015)(4022899009)(4076899003)(8096899003)(1005200002);DIR:INB;�X-Microsoft-Antispam:

Hey :) es geht darum das diese Mail DKIM verfiziert durchgegangen ist

hier mal der Mailheader

dkim=pass (signature was verified) header.d=partners.logitech.com;�DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; s=scph0818; d=partners.logitech.com;

Jep, damit hat jemand den angezeigten Absender-Namen verifiziert. UNter der domain partners.logitech.com mit Selektor scph0818

In letzter Zeit habe immer mal wieder seltsame Mails. Die sehen fast echt aus. Da hatte ich eine Mail von einer Kollegin, die sie nicht verschickt hat. Es sah alles soweit echt aus. Nur der Server, über den die Mail versendet wurde, endete auf .br statt .de, als mail.xyz.br statt mail.xyz.de. Gleiches Spiel mit einer Mail vom ADAC, die über einen ungarischen Server versendet wurde. Und an eine meiner Mailadressen ging, die dem ADAC nicht bekannt sein sollte.

Loggen Sie sich SOFORT innerhalb der nächsten 24 Stunden in Ihr Konto ein.

Klicken Sie HIER