Unschöne Überraschung für Nutzer und Administratoren der Zutrittskontrolllösung Unifi Access von Ubiquiti. Sicherheitsexperten sind auf eine RCE-Schwachstelle (CVE-2025-52665) gestoßen, die mit dem maximalen CVSS 3.1 Score von 10.0 bewertet wurde. Der Hersteller bietet seit dem 23. Oktober 2025 ein Update der betreffenden Anwendung an, die den Fehler beseitigt.

Unschöne Überraschung für Nutzer und Administratoren der Zutrittskontrolllösung Unifi Access von Ubiquiti. Sicherheitsexperten sind auf eine RCE-Schwachstelle (CVE-2025-52665) gestoßen, die mit dem maximalen CVSS 3.1 Score von 10.0 bewertet wurde. Der Hersteller bietet seit dem 23. Oktober 2025 ein Update der betreffenden Anwendung an, die den Fehler beseitigt.

Was ist Ubiquiti Unifi Access?

Ubiquiti produziert und vertreibt drahtlose und kabelgebundene Datenkommunikationsprodukte für Unternehmen und Privathaushalte unter verschiedenen Markennamen. UniFi Access ist eine Zutrittskontrolllösung von Ubiquiti für die Türzugangskontrolle.

Es gibt noch die mobile UniFi Access-App, ein laut Beschreibung bei Google praktisches, umfassendes Verwaltungstool, mit dem Administratoren jeden Aspekt des Access-Systems, einschließlich verbundener Türen, Benutzerlisten, Lesegeräte, Zugangskarten und Sicherheitsrichtlinien, überwachen können. Mit der App können Administratoren auch Echtzeit-Zugriffsereignisprotokolle anzeigen, um den vollen Überblick über den Besucher- und Mitarbeiterverkehr im gesamten Arbeitsbereich zu behalten.

Unifi Access mit Schwachstelle CVE-2025-52665

Bereits zum 23. Oktober 2025 hatte Ubiquiti die Sicherheitswarnung 056 herausgegeben, die auf die Schwachstelle CVE-2025-52665 in der UniFi Access Application (Version 3.3.22 bis 3.4.31) hinweist. Im Ubiquiti-Forum gibt es diesen Post mit einem Hinweis auf das Problem.

Ein böswilliger Akteur mit Zugriff auf das Verwaltungsnetzwerk könnte laut Tenable eine Fehlkonfiguration in der Türzugangsanwendung von Ubiquity UniFi Access, ausnutzen, durch die eine Verwaltungs-API ohne ordnungsgemäße Authentifizierung offengelegt wurde. Diese Schwachstelle wurde in der UniFi Access Application Version 4.0.21 oder höher behoben. Administratoren sollten unverzüglich updaten.

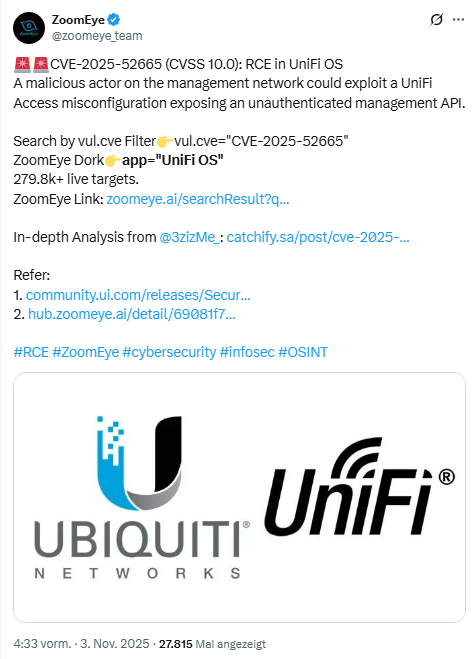

Mir ist das Thema über obigen Tweet nochmals untergekommen und ich stelle es mal hier im Blog ein, falls Administratoren das noch nicht mitbekommen haben sollten. ZoomEye weist darauf hin, dass fast 300.000 angreifbare Systeme gefunden wurden. Setzt jemand aus der Leserschaft diese Zutrittskontrolllösung in seinem Umfeld ein und ist die betreffende Information über Ubiquiti angekommen?

MVP: 2013 – 2016

MVP: 2013 – 2016

Soweit ich das verstanden habe – bitte berichtigen – ist diese "Lücke" ja nur vorhanden, wenn die API OHNE Authentifizierung eingerichtet ist …

also … ist das keine Lücke sondern eine simple Fehlkonfiguration.

Gerne berichtigen.

Klingt aber eher so als hätte hier Unifi diese "Fehlkonfiguration" hervorgerufen:

"A malicious actor with access to the management network could exploit a misconfiguration in UniFi's door access application, UniFi Access, that exposed a management API without proper authentication. This vulnerability was introduced in Version 3.3.22 and was fixed in Version 4.0.21 and later. "

Sonst wäre es ja nicht gleich CVE10, oder?

In der Tat sind wir einer der Anwender von Unifi Access. Aber da alle UI Anwendungen auf Auto-Update stehen sind wir seit 17 Okt schon auf 4.0.21

Muss aber ehrlich sagen das ich kein wirklicher Fan des UniFi Kosmos bin, zuviel "Spielerei" und "Voodoo" kommen hier zusammen.