Gelegentlich werde ich ja dafür angegangen, dass ich hier im Blog kritisch zu Windows 10 positioniert bin. Heute mal wieder ein Beitrag in dieser Liga, der zeigt, warum ich vieles am von Microsoft eingeschlagenen Weg nicht für gut befinde. Ab dem 28. Juli 2016 müssen neue Windows 10-Systeme TMP 2.0 unterstützen. Kleiner Blick hinter die Kulissen gefällig?

Gelegentlich werde ich ja dafür angegangen, dass ich hier im Blog kritisch zu Windows 10 positioniert bin. Heute mal wieder ein Beitrag in dieser Liga, der zeigt, warum ich vieles am von Microsoft eingeschlagenen Weg nicht für gut befinde. Ab dem 28. Juli 2016 müssen neue Windows 10-Systeme TMP 2.0 unterstützen. Kleiner Blick hinter die Kulissen gefällig?

TPM (Trusted Computing Platform Module) ist ein Chip, der in Computern zum Einsatz kommt und dafür sorgt, dass das System "nicht mehr entgegen der Interessen des Herstellers genutzt werden kann" – so die Wikipedia.

TPM 2.0 ab 28.7.2016 für Neugeräte verpflichtend

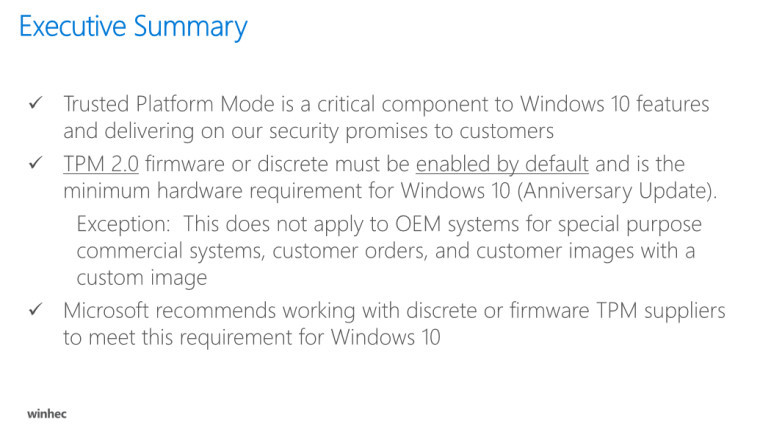

Und ab dem 28.7.2016 schreibt Microsoft den Hardwareherstellern zur Zertifizierung von Windows 10-Systemen vor, dass dort TPM 2.0 standardmäßig aktiviert sein muss. Das ist eigentlich auch nix wirklich neues, war das doch bereits im Jahr 2015 bekannt. Ich habe nochmals recherchiert, dieser Artikel von pcgameshardware.de vom März 2015 beschreibt, dass TPM 2.0 ein Jahr nach dem Windows 10 RTM-Datum verpflichtend werde. Die Info wurde jetzt erneut in die Öffentlichkeit gespült, weil Chris Riggs von Microsoft das Thema auf der WinHec-Konferenz im Vortrag Windows Security thematisiert hat.

(Quelle: Microsoft WinHec-Vortrag)

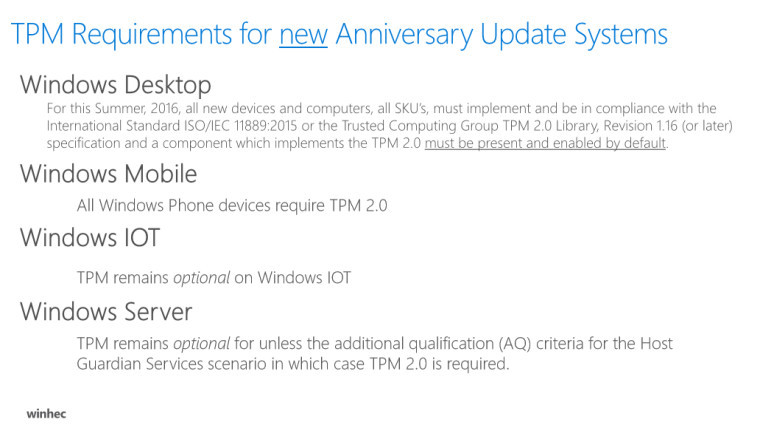

(Quelle: Microsoft WinHec-Vortrag)

Und zwar für Windows 10 auf Desktops, Tablet PCs und Mobilgeräten – lediglich IoT-Geräte sind als "Special Hardware" ausgenommen.

(Quelle: Microsoft WinHec-Vortrag)

Die beiden obigen Bilder stammen aus diesen Vortragsfolien. Aber bereits im April 2016 gab es diesen Technet-Beitrag zum Thema. Also alles bekannt. Trotzdem lege ich nochmals diesen Beitrag auf, weil TPM mich schon länger beschäftigt.

TPM 2.0 im Fokus der Kritik

Hier im Blog ging es ja bereits häufiger um TPM und dessen Irrungen und Wirrungen. Als erstes ziehe ich mal die Posse um den Artikel Bundesregierung warnt vor Windows 8, in Zeit Online, der sich auf Windows 8 und TPM bezog. Wer heute nach TPM im Internetz sucht, wird wohl auch den Golem-Artikel Microsoft erwirkt einstweilige Verfügung gegen Zeit Online finden. Da wurde und wird mit harten Bandagen gekämpft. Übrigens: Der Zeit Online-Artikel ist längst wieder online.

Hier im Blog konnte ich kurze Zeit nach dem Zeit Online-Artikel vermelden: BSI warnt doch nicht vor Windows 8. Die BSI-Stellungnahme zu TPM lässt sich hier noch nachlesen. Meine Aussagen in diesem alten Blog-Beitrag lesen sich wie ein Blick in die Zukunft:

Kleiner Nachtrag: Mein Artikel steht natürlich nicht losgelöst vom Rest der Welt. Um mögliche Fehlinterpretationen vorzubeugen: Der TPM 2.0-Chip ermöglicht nicht das Ausspähen des Rechners durch NSA und Co., ermöglicht aber u.U. die Kontrolle, welches Betriebssystem auf die Hardware kommt. Und da kommen wir wieder auf den Knackpunkt: Wie weit vertraue ich so einer verdongelten Hardware. Das BSI schreibt ja ganz klar: Macht da einer Mist (Hersteller, SW-Lieferant oder Anwender), steht er ggf. vor einem nicht mehr nutzbaren Rechner.…

Von daher ordne ich mich prophylaktisch in die Riege der Aluhut-Träger ein und sage ganz deutlich: Den Aussagen der Industrie traue ich keinen Millimeter über den Weg …

Man mag mich ins Lager der Aluhut-Träger verorten – aber bei der Suche im Internet findet sich Aufschlussreiches. Ich verweise einfach mal auf den Beitrag Kontroll-Chips: So will die PC-Industrie Kunden entmündigen von Spiegel Online, der im Umfeld der obigen BSI-Warnung entstand. Aber es geht noch weiter: Bei netzpolitik.org bin ich auf den ganz interessanten Artikel Wir leaken: Deutschland und China gegen den Rest der Welt – Wundersame Einigkeit bei Trusted Computing von März 2015 gestoßen, der das Zustandekommen von TPM 2.0 beleuchtet. Vieles war mir entfallen, aber die Grundkritik ist nach wie vor gültig: TPM 2.0 ist imho ein kaputter Standard, der zwar Boot-Sektor-Viren einen Riegel vorschiebt. Aber TPM verhindert keinen einzigen Ransomware-Befall – etwas, was die Masse der Nutzer momentan wirklich plagt. Andererseits: TPM ermöglicht dem Betriebssystemhersteller eine wirksame Kontrolle, welches Betriebssystem auf der Hardware läuft. Zitat:

Doch nicht nur, wenn man Microsoft (und den anderen Beteiligten) böse Absichten unterstellt, ist die Situation ein Horrorszenario. Wenn man sich einige der zahlreichen Patchdebakel der letzten Monate ansieht, die mitunter zum Ausfall oder der Unbenutzbarkeit von Systemen und Systemkomponenten geführt haben, bekommt man Bauchschmerzen. Auch Rüdiger Weis sieht eine Gefahr:

Ein ungefragt eingespielter, fehlerbehafteter Windowspatch könnte große Teile der Wirtschaft lahm legen. Die Patchdebakel der letzten Monate war besorgniserregend nahe an diesem Schreckensszenario.

Der Fehler eines einzigen Marktgiganten kann so zum unkontrollierbaren Ausfall unzähliger Computersysteme führen – nicht „nur" privater PCs. Deutschland fordert:

Das TPM muss vollständig ausgeschaltet sein, wenn ein IT-Gerät an den Käufer ausgeliefert wird und darf nur durch eine ausdrückliche, bewusste und informierte Entscheidung des jeweiligen Besitzers angeschaltet werden. […] Es ist die Freiheit des Gerätenutzers, ob er und welche Funktionen des TPMs er nutzen möchte. Das gilt dementsprechend auch für Untersysteme, die TPM-Funktionalitäten nutzen.

Dazu kommt der Faktor des unmöglichen „Vertrauens" in die Funktionsweise der Chips, die durch die Intransparenz der Herstellung erforderlich wäre.

Wer den Bericht liest, dem fällt es wie Schuppen von den Augen. Sofern man das jetzt als Bullshit-Bingo und "die haben keine Ahnung" abtut: Es gibt das Eckpunktepapier der Bundesregierung zu "Trusted Computing" und "Secure Boot". Nur mal zwei Punkte herausgegriffen:

4. Entscheidungsfreiheit

Bei der Auslieferung von Geräten müssen „Trusted Computing"-Sicherheitssysteme deaktiviert sein („Opt-in"-Prinzip). Geräte-Eigentümer müssen in der Lage sein, aufgrund der vorausgesetzten technischen und inhaltlichen Transparenz von „Trusted Computing"-Lösungen eigenverantwortliche Entscheidungen zur Produktauswahl, Inbetriebnahme, Konfiguration, Anwendung und Stilllegung zu treffen. Eine spätere Deaktivierung muss ebenfalls möglich sein („Opt-out"- Funktionalität) und darf keine negativen Einflüsse auf die Funktionalität der Hardund Software haben, die nicht die Funktion der „Trusted Computing"-Technik nutzen.

5. Öffentliche Verwaltung, nationale und öffentliche Sicherheitsinteressen Aufgrund der hohen Verbreitung von „Trusted Computing"-Sicherheitssystemen im privatrechtlichen Massenmarkt kann und soll die öffentliche Verwaltung von der Verfügbarkeit wirtschaftlicher Lösungen auch für ihren Bereich profitieren. Der Betrieb und die Verfügbarkeit von Geräten in der öffentlichen Verwaltung und im Bereich der nationalen und öffentlichen Sicherheit bedingen allerdings die alleinige Kontrolle des Eigentümers über die „Trusted Computing"-Sicherheitssysteme der von ihm eingesetzten Geräte. Aufgrund der öffentlichen und nationalen Sicherheitsinteressen darf der Eigentümer in keinem Fall gezwungen werden, die Kontrolle eines „Trusted Computing"- Sicherheitssystems, in Gänze oder auch nur in Teilen, an andere Dritte außerhalb des Einflussbereichs der öffentlichen Verwaltung abzutreten.

Ist natürlich genau konträr zu dem, was Microsoft gerade einführt! Bin da gespannt, wie mancher IT-Entscheider die Entscheidung pro Windows 10 begründet – ein guter Jurist zieht bei Ärger mit TPM möglicherweise die Karte "grobe Fahrlässigkeit, da gegen das Eckpunktepapier verstoßen wurde". Meine Industrietätigkeit ist zwar Jahrzehnte her. Aber ein Tipp: Wenn ihr schon auf den Zug aufspringt, dokumentiert wenigstens wasserdicht, was für Gründe für und welche gegen Windows 10 gesprochen haben und warum die Gewichtung den Ausschlag für den Windows 10-Einsatz gab.

Man könnte TPM ja noch akzeptieren, wenn man die Kontrolle drüber hätte. Aber das schließt sich prinzipiell aus, denn das Ziel von TPM ist ja letztendlich, dass der Softwarehersteller (über die Vorgaben an seine OEMs) dem Anwender die Kontrolle über sein System aus der Hand nimmt! Und hier liege ich mit meiner Meinung fundamental konträr zur Diskussion von Frank Scholl in diesem älteren Thread bei administrator.de – jetzt sind wir 3 Jahre weiter und ein weiterer Pflock wird eingeschlagen. Bin ja gespannt, wie lange es dauert, bis TPM 2.0 nicht mehr abschaltbar ist oder bis die nächste Sauerei ans Tageslicht kommt. Interessiert die Lemminge aber nicht. Wer unter diesem Aspekt die Frage stellt "warum wechselst Du nicht mit fliegenden Fahnen zu Windows 10" (oder empfiehlst nicht dessen Einsatz), hat offenbar den Knall noch nicht gehört. Aber vielleicht träume ich ja nur und alles löst sich in Wohlgefallen auf. Wenn man gutes Gras raucht, wird alles schön rosa da draußen.

Ähnliche Artikel

BSI warnt doch nicht vor Windows 8

Warnung vor "Botnetz" Windows 10 …

HP Stream 8: TPM-Problem bei der Wiederherstellung

TPM by Firmware für Windows 8-Tablets

Heimnetzgruppe funktioniert bei TPM nicht mehr

Windows 7: Patchday-Nachwehen "Secure Boot Violation"

Intels Software Guard Extensions in der Kritik

Windows 10: Neues von der Datenschutzfront

Windows-Geräteverschlüsselung: Der Key geht an Microsoft

MVP: 2013 – 2016

MVP: 2013 – 2016

Es gibt Leute, die sind blauäugig und finden alles gut: das ist schlecht.

Ich finde auch schade, dass fadenscheinig ein Mechanismus eingeführt wird, der letztlich nur dazu dient, Windows zu retten, wenn man mal denkt an Paul Thurrotts Artikel, wo er schrieb, dass harte Konkurrenz auf Windows zukommt, wenn Apple oder Google sich entscheiden, mit einem Kreuzquer-System aufzutrumpfen, wie Microsoft es gerade versucht mit Windows 10 und ihren Universal Windows Apps. (vermutlich soll dann auch nichts verschenkt werden an weitere Alternativen wie Linux oder was sonst da kommen mag)

Und es gibt Leute, die machen Einen denken "was für ein armer, frustrierter, alter Mann": das ist traurig.

Genau das dachte ich bei den letzten Zeilen dieses Artikels, wo noch mal Jeder eins vor die Stirn geklatscht bekam, der nicht genauso Windows 10 verteufelt.

An dieser Stelle: danke für den Rest davor.

Wichtigste Info dazu: das gilt für neue PCs, die eine Windows Logo Zertifizierung bekommen sollen. Windows 10 selber erfordert auch weiterhin kein TPM und läuft auf älteren PCs ohne TPM oder Eigenbauten auch mit der 1607er Version weiterhin.

Ich glaube, an vielen Stellen wird hier das TPM als passiver Chip mit Funktionen wie SecureBoot verwechselt. SecureBoot sorgt dafür, dass Microsoft und der Mainboard-Hersteller kontrollieren können, was für ein OS installiert wird, da sich bei aktivem SecureBoot nur Systeme starten lassen, deren Keys im UEFI hinterlegt sind.

Das TPM als passive Komponente dient da an sich nur als "Schlüsselspeicher" und sorgt selber nicht für irgendwelche Einschränkungen. Das TPM selber sollte also alleine kein Problem darstellen, solange SecureBoot abschaltbar bleibt. Das ist da eher der Knackpunkt.

In vielen Firmen ist ein TPM mittlerweile notwendiges Ausstattungsdetail für den Kauf von Geräten.

Ingo: Danke für die Präzisierung. Dass es sich auf neue PCs bezieht, geht im Artikel mehrfach hervor. Und: Gibt es einen neuen "Windows 10" PC ohne Microsoft Zertifizierung? OEMs setzen doch alles daran, diese Zertifizierung zu bekommen. In Folge werden die Boards wohl mit TPM 2.0-Chips ausgestattet – und Secure Boot ist in Windows 10 default aktiviert (oder habe ich was verpasst?). So schließt sich der Kreis.

Wenn Firmen TPM 2.0 fordern – hoffe ich mal, dass die sich um das Thema Secure Boot und die Folgen Gedanken gemacht haben.

Solange man SecureBoot deaktivieren kann, ist das alles auch völlig unproblematisch.

SecureBoot ist eine Funktion des UEFI und kann nur im UEFI Setup aktiviert oder deaktiviert werden. Insofern schließt sich der Kreis da nicht.

Danke für die Info. Ich habe vor 2 Jahren ein Acer (Asche auf mein Haupt :-) ) Notebook gekauft. Ohne den TPM Chip (denke ich) und ich kann von UEFI auf Legacy umschalten. Des weiteren kann ich im UEFI Modus Secure Boot deaktivieren. Kann ich dich beim nächsten Kauf befragen?

Kommt drauf an, was die Anforderung ist. ;-)

Wer eh Windows nutzt, dem kann die ganze Geschichte mit SecureBoot, TPM usw. eigentlich vollkommen am Allerwertesten vorbeigehen.

Wenn du andere Systeme willst, muss SecureBoot abschaltbar sein oder dein Bootloader passend signiert.

Ich gehe davon aus, dass Legacy BIOS bei Neugeräten so langsam verschwinden wird. Und wenn das Geheule darüber vorbei ist, wird man merken, dass es eigentlich keiner vermisst.

Wo ist das Problem, einfach Privat auf OEM PC Verzichten, am besten wäre es zwar ganz auf OEMs zu Verzichten aber da werden einige Firmen eh nicht mitmachen.

Man könnte Natürlich im Windows 10 Feedback auf die Gefahren von TPM 2.0 hinweisen aber in diesem Punkt lässt sich Microsoft umstimmen.

Mich würde eher mal interessieren ob die ganzen PCs die bisher mit Windows 10 vorinstalliert verkauft worden sind auch Tatsächlich TPM 2.0 mit an Board haben, Theoretisch müssten sie das ja.

Der Titel „Windows 10 Version 1607 erfordert TPM 2.0 bei neuer HW" ist eine Experten-beschreibung. Neue Gefahren beim Computerkauf mit Windows 10? würde jeder besser verstehen.

Das Fragezeichen deutet sicher genug an, dass man darüber diskutieren kann, denn der einerseits gewollte Sicherheitsaspekt steht konträr zur Freiheit eines Computerkäufers, sich das System seiner Wahl auch später noch leicht (zusätzlich oder alternativ) installieren zu können.

Experten achten schon heute darauf, dass Sie Geräte bekommen, die Freiheiten lassen. Natürlich gehört dazu auch die Freiheit, sich für Windows 10 entscheiden zu können, aber eben nicht ausschließlich oder zu Bedingungen, die selbst für Experten schwer oder gar nicht zu korrigieren sind. Existenzängste einer ehemals marktführenden Softwareschmiede mögen das alles mit befördert haben, aber (angst)freie Entscheidungen sind der bessere Marktratgeber und jedes Fan-Denken ist eingeschränkt. IT-Entscheider sind noch sehr MS-orientiert, aber es bröckelt auch dort schon.

Die Jugend und zukünftige Arbeitnehmerschaft hat sich in der breiten Masse von Microsoft abgewandt. Dort werden hauptsächlich Smartphones und Tabletts mit Android oder iOS eingesetzt. Microsoft hat verständlicherweise versucht, auf diesen Zug aufzuspringen, aber Windows 10 mobile dümpelt an der Wahrnehmungsgrenze.

Hinter den für viele kaum wahrnehmbaren Kulisse ist aber längst alles entschieden. Das vielfältig und auch (kosten)frei vorhandene Linux gewinnt in immer mehr Märkten in unterschiedlich auftretenden teilweise unsichtbaren Gewändern und das heutige Microsoft gängelt, schnüffelt, schaltet ab bzw. macht im Sterbebett mit Windows und Office gravierende Fehler. Nein es wird kein schneller Tod und in der (Spiele)Nische oder Cloud haben auch in 10 Jahren viele Platz, aber nicht die große Zahl der heutigen Microsoftmitarbeiter.

So wie einmal Windows95 vor mehr als 20 Jahren Unix/Linux als „Anwenderschnittstelle" den Markt abgenommen hat, nimmt jetzt vor allem Google die Schnittstelle zwischen Anwender und Gerät wahr. Geschickt wurde aus Linux eine grundlegend neue Bedienoberfläche Android gemacht. ChromeOS & Anderes steht kostenfrei in den Startlöchern.

Viel schlimmer für Microsoft ist aber, dass auch das zweite Standbein durch LibreOffice & Co ins Wanken geraten ist, der eigene Browser nicht mehr das Haupttor zur (Internet)Welt darstellt und selbst kostenpflichtige Angebote im Store des Wettbewerbs bald Artenschutz beantragen müssen.

Diesen Artenschutz hat man im Servermarkt/Onlineservice schon gegen Linux verloren, aber dass sieht nur der Computerexperte. Es fehlt nur noch der PC-Client, aber der wird mit Secureboot und TPM nicht gerettet, sondern treibt auch noch anerkannte Windowsexperten in das andere Lager.

Mit der aktuellen vorhandenen Produktpolitik und -qualität ist keine erfolgreiche Zukunft zu bauen. Die Öffnung in Richtung freie Software hat notgedrungen begonnen, nur wenn diese offenherzig, werbefrei und ohne Secureboot für Windows10 in wirklich vertrauenswürdig erscheinender Technik mit gutem Service weiterentwickelt wird, gibt es ein großes Stück Zukunft. TPM nur für Windows 10 ist undenkbar und führt noch schneller in der Nische! Marktoffene freie Sicherheitsstandards werden sich ohne Mühe durchsetzen.

Du vergisst, dass die Sache zuerst mal keine "Gefahr" darstellt und man daher auch nicht übertreiben muss mit Überschriften. Das TPM beißt nicht.

Und SecureBoot an sich ist ein wichtiges, sinnvolles Sicherheitsfeature. Zum Problem würde es nur dann, wenn es nicht mehr abschaltbar wäre – und auch dann wäre es das nur für die Leute, die kein Windows auf dem PC betreiben.

Danke für den super Artikel!

Als Vertreter der "älteren Generation" ist es für mich ein Grundrecht (und Bedürfnis) nur Hardware zu kaufen, über die ich die volle Kontrolle habe.#

Dies ist Voraussetzung für die Benutzung freier, quelloffener Software. Bei Windows gab es das noch nie. Die Einführung jeglicher Beschränkungen ist nichts weiter als ein Marktinstrument, und es ist erschreckend, wie viele das einfach so akzeptieren.

Bislang lassen sich Linux & Co sowie Google-freie Android-Varianten noch durch deaktivieren der TPMs installieren – wie lange noch?

Unter Windows 11 ist das Thema wieder aktuell.