[English]Kurzer Hinweis für Nutzer, die Acronis Cyber Protect in einer Windows-Umgebung einsetzen. Es gibt eine aktuelle Sicherheitswarnung des Bundesamts für Sicherheit in der Informationstechnik (BSI). Demnach sind mehrere Schwachstellen im Produkt bekannt geworden, die die Sicherheit von Windows gefährden.

[English]Kurzer Hinweis für Nutzer, die Acronis Cyber Protect in einer Windows-Umgebung einsetzen. Es gibt eine aktuelle Sicherheitswarnung des Bundesamts für Sicherheit in der Informationstechnik (BSI). Demnach sind mehrere Schwachstellen im Produkt bekannt geworden, die die Sicherheit von Windows gefährden.

Acronis Cyber Protect ist laut Anbieter eine End-to-End-Lösung für Cyber-Resilienz, die Backup, Cyber Security und Endpunktverwaltung nativ integriert. Windows zwar für Unternehmen angeboten, scheint nach meinem schnellen Eindruck eher auf den SoHo-Bereich zu zielen – mag mich aber täuschen.

Warnung des BSI über Umwege

Blog-Leser Marcel W. hat mich heute früh per Mail darüber informiert, dass es eine Sicherheitslücke bei Acronis Cyber Protect (mit einem CVSS-Index von 10.0 bewertet) gebe. Marcel schrieb dazu: "Leider hält es der Hersteller nicht für notwendig, seine Kunden aktiv und sofort zu informieren."

Er hat das Ganze nur durch Zufall über diesen News-Beitrag mitbekommen. Dort heißt es, dass das BSI am 4. Juni 2025 vor diversen Schwachstellen in Acronis Cyber Protect gewarnt habe, weil diese die Sicherheit von Windows-Systemen gefährden.

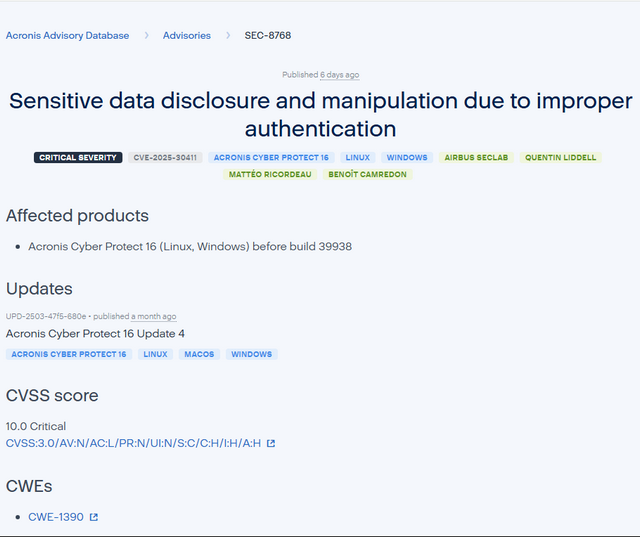

Der news.de-Beitrag scheint nur die BSI-Warnung zu transportieren und stellt auf Windows ab, welches durch die Schwachstellen betroffen sei. In der Acronis Advisory Database sind diese Schwachstellen mit Datum 4. Juni 2025 aufgeführt. Dort heißt es in der Acronis Advisory Database, dass "Acronis Cyber Protect 16 (Linux, Windows) before build 39938" betroffen seien.

- Zur Schwachstelle CVE-2025-30411 heißt es "Sensitive data disclosure and manipulation due to improper authentication", und die Schwachstelle hat den CVE-Index 10.0 erhalten.

- Bei CVE-2025-30416 heißt es "Sensitive data disclosure and manipulation due to missing authorization", und die Schwachstelle hat ebenfalls den CVE-Index 10.0 erhalten.

- Bei CVE-2025-30412 heißt es "Sensitive data disclosure and manipulation due to improper authentication", und die Schwachstelle hat ebenfalls den CVE-Index 10.0 erhalten.

- Dann gibt es noch CVE-2025-30410, wo es heißt: "Sensitive data disclosure and manipulation due to missing authentication". Diese Schwachstelle wurde mit einem CVE-Index 9.8 bedacht.

Alle oben aufgeführten Schwachstellen sind als "kritisch" bewertet worden. Die Datenbank enthält einige weitere Schwachstellen, die mit einem niedrigeren CVE-Index bewertet wurden. Eine Schwachstelle wird als "hoch" eingestuft. Auf jeden Fall ist patchen angesagt, sofern noch nicht erfolgt. Vom Hersteller wird Acronis Cyber Protect 16 Update 4 als Fix angeboten.

MVP: 2013 – 2016

MVP: 2013 – 2016

Alles wo Cyber im Namen auftaucht macht mich schon mal misstrauisch. Cyber wird doch im Bullshit-Bingo immer wieder gern genommen. Und das Antivirensoftware und Co. gern mehr Lücken aufreißen als dass sie schützen dürfte jetzt schon öfter bewiesen worden sein.

Und wenn dann Hersteller nicht aktiv informieren ist das gelinde gesagt eine Sauerei. Die haben die Email-Adressen der Benutzer denn man muss sich ja bei nahezu allen "Sicherheitslösungen" registrieren mit der Emailadresse. Warum nutzt man die dann nicht für Informationen über solche Sicherheitslücken? Ich vermute mal da wird der Datenschutz bemüht.

Das passiert aber auch (und gerade) wenn man bisher nicht beackerte Felder auf einmal bepflügen will -> ACRONIS war (bisher) eine sehr gute Patitionierungs- und Sicherungslösung, bis das Mangement wohl auf die bescheuerte Idee kam, neuerdings auch in "Cybersicherheit" (was auch immer das heißen mag) machen zu müssen.

"Schuster bleib' bei deinen Leisten!"

sie machen die eh nicht wirklich selbst und kaufen die engine als whitelabel Lösung bei einem namhaften Hersteller zu, nur die GUI damit alles unter einem Dach läuft.

Laut folgendem Heise Artikel nicht nur die Windows Version:

https://www.heise.de/news/Acronis-Cyber-Protect-Mehrere-teils-kritische-Sicherheitsluecken-10433266.html

Danke für den Hinweis – deutete sich ja auch in meinem Text an – musste den aber absenden, weil bereits in einem anderen Browser-Tab die Anfrage für eine Podcast-Aufzeichnung aufpoppte (Ober sticht Unter ;-) ).

Gut das ich schon lange von Acronis weg bin. Auf dem Server war die Software so buggy, da habe ich viel zu viel Zeit aufbringen müssen es zusammen mit Acronis funktionsfähig zu bekommen. Mann hat das genervt.

Als dann "Cyber" auftauchte und alles teuerer wurde bin ich zu Macrium gewechselt.

Nun ja, mittlerweile wollen auch DIe nur noch Subscription verkaufen, aber solange die permanente Lizenz noch läuft läuft sie gut, störungsfrei wie es sein sollte.

Ich überlege tatsächlich auch, Acronis einfach aufzugeben. Ich hatte immer gehofft, dass man sich dem früheren (guten) Produkt wieder annähert. Das "Produkt" wird immer "undurchsichtiger". Die Frage ist Veeam oder Macrium (Für Hyper-Vs inkl. deren Guests)?

Veeam hatte ich damals getestet, gefiel mir nicht so wie Macrium.

Heute mit Subscription könnte das anders aussehen, Veeam hat ja (noch?) Kauflizenzen.

Ein wenig Ehrenrettung für Acronis: im privaten Bereich heißt das Produkt inzwischen wieder TrueImage und ist meiner Meinung nach noch immer eine sehr gute Anwendung für Imagebasierte Backups. Es ist schnell (Laufzeit der Backups) und man kann bei Bedarf auch tatsächlich Daten wiederherstellen (mehrfach getestet, sowohl "bare metal" als auch einzelne Dateien oder Ordner), was bei manch anderen Produkten nicht unbedingt der Fall ist. Die "Cyber-Security" Komponente kann man auch einfach abschalten.

korrekt. Und nach einem wohl kläglich gescheiterten Versuch, auch das private Acronis nur pet Abo anzubieten sind sie 12 Monate spaeter zurück gerudert und schicken sogar Newsletter mit dem Hinweis "wieder als Perpetual-Lizenz verfügbar".

Der Abo-LockIn hat wohl nicht gegriffen. 😅

Wir setzen Acronis Cyber Protect für Server, VMs, Clients und das M365 (Outlook, Sharepoint, Teams) seid ca. 4 Jahren ein und sind zufrieden damit. Die Produkte halten was Sie versprechen und der Support ist ebenfalls auf Zack.

In dieser Zeit konnten bereits mehrere Ernstfälle, defekte PCs, nicht mehr bootbare VMs, gelöschte Dokumente auf Sharepoint, usw. wiederhergestellt werden.

Zu der Sicherheitslücke, handelt es sich hier definitiv um die Agent Version 16 Update 4?

Wir sind bei unseren Kunden mittlerweile bei der Agent Version 25.5 40077. Ich würde allen empfehlen, das AutoUpdate auf den Agents zu aktivieren, man kann sogar auswählen ob man immer das aktuelleste oder zweit aktuellste Update haben möchte. Aufgrund von immer wieder auftauchenden Problemen im aktuellesten, setzen wir bei unseren Kunden auf das zweitaktuellste, damit fahren wir sehr gut.